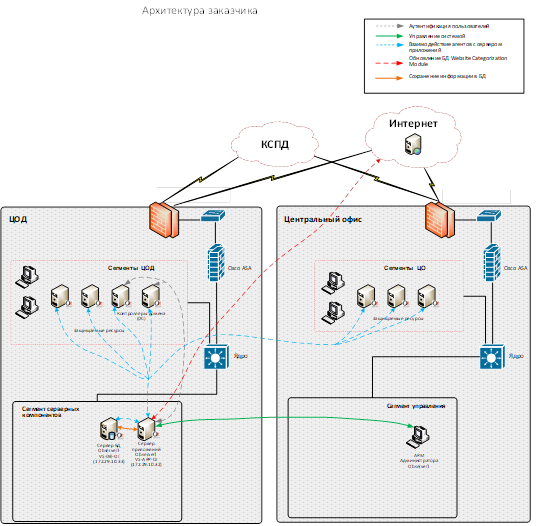

O cliente tem um sistema principal pelo qual vende tudo. Os empreiteiros que desenvolvem e complementam este sistema têm acesso a ele, bem como pessoal interno. Quando se trata de hardware, tudo é bastante simples: um empreiteiro chega ao data center e um oficial de segurança do escritório o controla por vídeo. Mas quando se trata de desenvolvimento, não funcionará para controlar os "marcadores" ou retirar informações.

Para evitar que empreiteiros com acesso ao sistema de combate e à bancada de testes façam algo malicioso, o controle é necessário por parte do empreiteiro ou do cliente. O cliente não sabe nada sobre o pessoal do empreiteiro: eles não se sentam em seu escritório, não conseguem respirar fundo. É difícil descobrir quem está se conectando a qual tarefa.

Na verdade, então começamos a implementar um sistema de segurança.

Em primeiro lugar, emitimos certificados personalizados para identificar cada funcionário. Em seguida, implantamos um servidor de terminal por meio do qual todos se conectam. O servidor de terminal hospedava agentes ObserveIT para registrar e analisar as ações do contratado. Ou seja, na verdade, forense, a base de evidências foi coletada. Os empreiteiros foram avisados com antecedência de que suas ações estavam sendo registradas.

A segunda parte do desafio era verificar se havia vazamentos. Detectamos o primeiro "vazamento" malicioso uma semana após a introdução.

O que

O cliente implementou o sistema DLP (Data Leak Prevention), que permite que você encontre insiders, também, ou pessoas que, potencialmente, sem saber, "vazam" alguns dados. Ele funciona da mesma maneira que as heurísticas de antivírus: eles comparam o comportamento normal dos módulos executáveis com os anormais. Nesse caso, o comportamento de determinadas pessoas foi comparado ao normal, ou seja, "a média do hospital". Isso não era adequado para proteção normal, pois identificava apenas os casos mais simples, além de dar muitos alarmes falsos: os papéis das pessoas são muito diferentes.

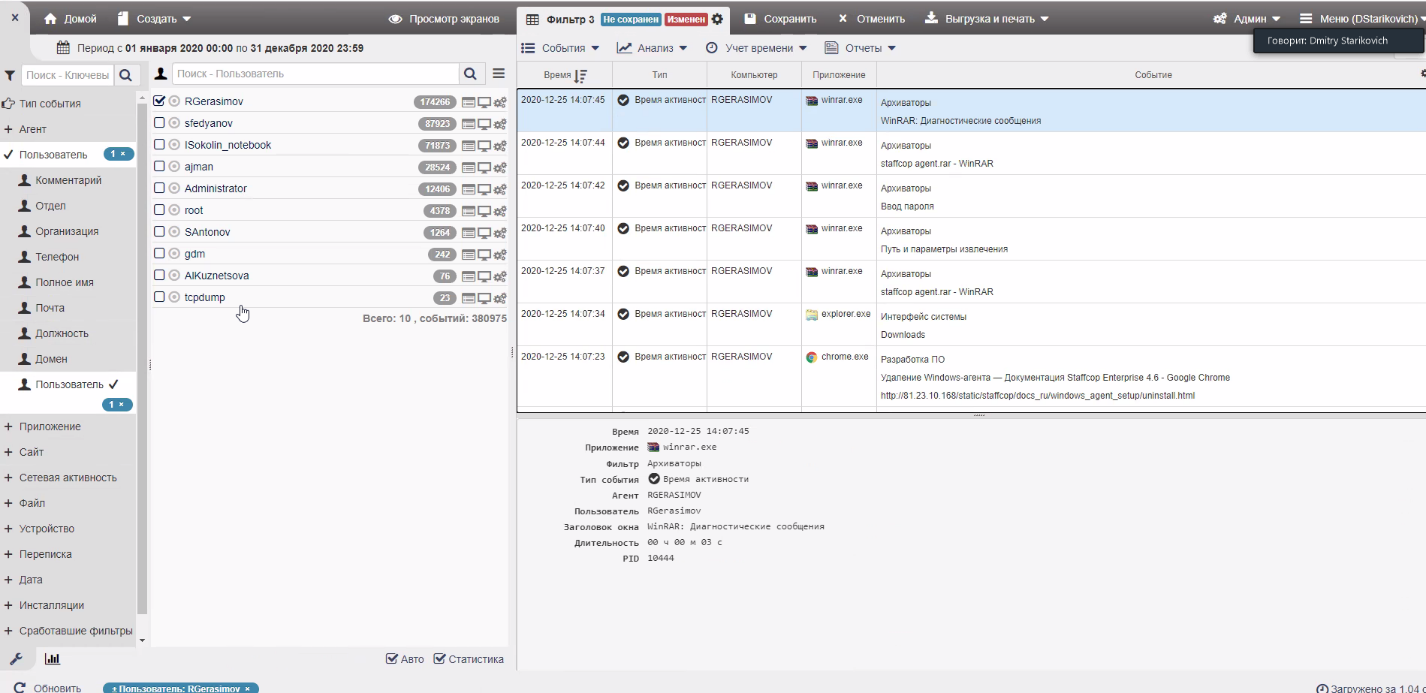

O cliente queria um controle mais granular e melhor proteção. Foi introduzido um sistema baseado nas soluções StaffCop, que permite, de facto, controlar directamente certas pessoas que eram suspeitas de comportamento desonesto, e já para elas evidenciarem casos específicos de fraude.

Na verdade, já nos testes, tornou-se visível o comportamento estranho de um dos especialistas. Os agentes de segurança o levaram para a investigação, o caso foi confirmado. O homem foi pego em flagrante. Isso acontece muito raramente, geralmente durante os testes, um dos seguranças encenou ataques, e os demais assistem, como pode ser visto no sistema. Aqui recebemos um bônus inesperado.

Por que precisamos de proteção desta classe em princípio

O sistema do cliente é, digamos, grande demais para falhar. Interromper um fluxo de trabalho significa perdas de bilhões de dólares. Não estou brincando, há coisas ligadas a estímulos que afetam diretamente várias centenas de milhares de pessoas por dia. Claro, o sistema está duplicado, existe a possibilidade de degradação para funções críticas em caso de danos muito graves, e assim por diante. Na produção há trabalho com dados bancários, dados pessoais e uma base bem gostosa para atacantes. Conseqüentemente, o insider, presumivelmente, escolheu um determinado segmento de clientes e tentou retirá-lo.

A infraestrutura costuma ser alvo de ataques. Mais precisamente, não podemos julgar se esses foram ataques ou ações por estupidez. Era comum os funcionários trabalharem nos fins de semana ou nas férias e mover alguns dados para fora do perímetro apenas para ter acesso a eles. Eles enviaram dados em mensageiros, enviaram algo para seu correio pessoal: quando era importante fazer algo rápido, era economicamente justificado, mas ainda assim eu queria bater por isso. Quase toda empresa possui comunicação fora dos canais oficiais (nuvens, mensageiros) e, até o momento do envio de arquivos específicos, é relativamente seguro. Os arquivos devem ser enviados apenas dentro do perímetro de segurança.

Os sistemas desta classe geralmente são recompensados em um ano. Estamos falando de redução de risco, e cada risco tem uma certa probabilidade de realização ao longo de um determinado período (geralmente um ano) e custo. Eu diria que esses sistemas são, antes, uma coisa higiênica, sem a qual você não pode trabalhar em nenhum produto onde haja algo importante. Mas muitas vezes é necessária uma justificativa financeira, e é aí que surge o prazo de um ano. Cálculo de danos à reputação devido a paralisações de negócios, publicações na mídia depois disso, multas por divulgação de dados pessoais ou dados bancários, e assim por diante.

Falando francamente, no setor bancário, várias vezes pegamos essas implementações de pessoas que retiraram dados sobre saldos de clientes para revenda subsequente na darknet para "quebrar" pessoas específicas. Isso é uma perda de reputação para o banco.

Em muitos casos, “drenar” também significa perda de vantagem competitiva.

Como foi a implementação?

DLP foi desde o início do sistema. Após a suspeita de incidentes, foi implementado o sistema UAM (User Activity Monitoring). De acordo com o plano, deveria ser implantado um pouco mais tarde, quando o sistema tivesse atingido um certo tamanho, mas devido a uma série de atividades, os seguranças decidiram agilizar o processo. Como se viu, não em vão.

Os sistemas são bastante simples em sua arquitetura. Eles são agentes instalados em estações de trabalho de usuários finais ou em servidores de terminal.

Uma parte é geralmente definida para todos (estamos falando de contratados e seus funcionários) e a segunda (um pouco mais complicada) - para funcionários de segurança da informação que têm acesso à primeira parte. Ou seja, para que eles também possam se controlar, pois o desenvolvimento, a implementação e o suporte de tal sistema também devem ser seguros.

Em geral, existe um conjunto de agentes que podem ser praticamente invisíveis. Esses são processos ocultos ou modificados que não podem ser eliminados. O usuário não sabe que possui esse agente. Os dados são adicionados a um banco de dados centralizado. Em um banco de dados centralizado, os dados coletados podem ser visualizados e analisados de acordo.

O software grava metadados sobre os dados. Estes são comandos executados, janelas abertas, teclas pressionadas e assim por diante - isso simplifica a pesquisa. Imagine que você precise assistir dez desenvolvedores em ação. Incidentes potenciais, como reinicialização do servidor, quase sempre são sinalizados por um possível flashback que o precedeu.

Trabalhamos com todos os fluxos de dados. Eles são e-mail, web, mídia USB e assim por diante.

Escolhemos o ObserveIT como solução. Mas essa decisão agora partiu da Rússia, então agora uma busca por análogos está sendo realizada. E a segunda solução é StaffCop. DLP - InfoWatch.

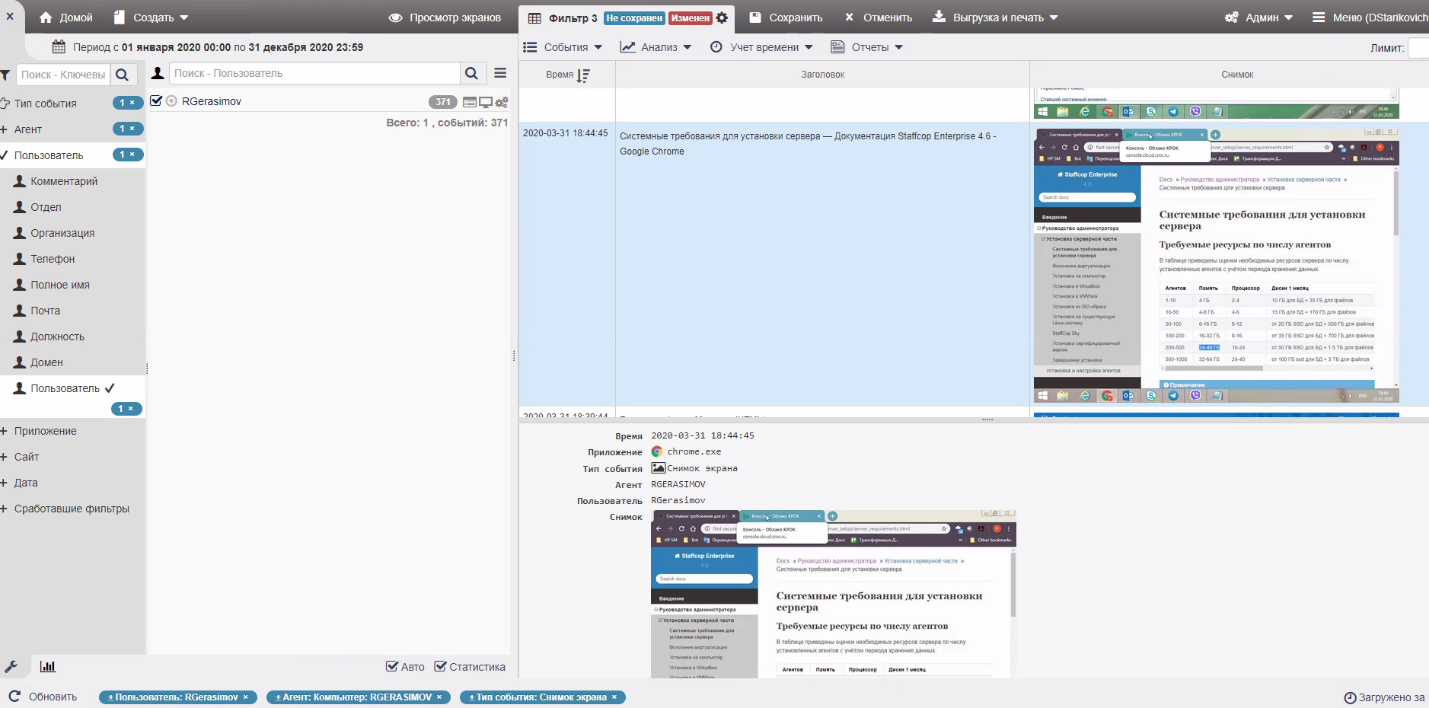

ObserveIT, como o StaffCop, cria um registro de ações que ajuda a reproduzir a imagem do dia de um funcionário. Em casos normais, os logs são simplesmente armazenados no servidor e, no caso de incidentes, todas as atividades internas são geradas. Em nosso caso com um insider, aumentamos a atividade em um mês e notamos várias anomalias.

O InfoWatch, como qualquer DLP, funciona com conteúdo. Baixando um arquivo do Excel para uma unidade flash USB? O sistema analisa o conteúdo do arquivo por palavras-chave. Em nossa prática, houve um caso em que um funcionário inescrupuloso de uma grande empresa industrial quis "retirar" dados financeiros importantes simplesmente renomeando o arquivo e alterando a extensão. Ele foi, é claro, pego.

Para que serve o DLP?

O DLP monitora casos em que algo crítico aparece entre os dados que estão em discos ou no tráfego. Por exemplo, a palavra “contrato” aparece no fluxo de dados para uma unidade USB (é assim que funciona a pesquisa de dicionário) ou um fragmento de um documento específico (é assim que funcionam as impressões digitais e as citações). Assim que tal evento ocorre, um relatório é criado, um alerta é enviado e o segurança o vê. Às vezes, uma solução é necessária, mas com mais frequência o incidente é simplesmente marcado e salvo para investigação posterior. Isso geralmente acontece porque o gerente ou um dos gerentes de topo assumiu o risco para acelerar alguma tarefa, contornando os requisitos de segurança da informação.

Também registramos, por exemplo, o seguinte incidente: um usuário entra em um contrato de aluguel de apartamento de um fluxo USB para uma estação de trabalho, edita e envia para outra pessoa da estação de trabalho por meio de um mensageiro. Acabou sendo um contrato privado, apenas uma pessoa alugou um apartamento para outra - mas o modelo era típico para ações maliciosas.

Para que funciona o UAM?

O UAM registra e analisa as ações do usuário, comparando-as com as usuais para ele ou para um grupo de funcionários. Vários marcadores são usados como avaliação, por exemplo, envio de comandos para o servidor, tempo de trabalho com aplicativos corporativos, trabalho na Internet - tudo isso ajuda a avaliar a produtividade e destacar riscos para o pessoal de segurança e gestão.

No setor bancário, o UAM é frequentemente usado para construir uma imagem da jornada de trabalho, analisar as ações que ocorreram no momento de um incidente importante, ou para que o administrador do sistema ou contratante não “feche a porta” ao sair, deixando a tarefa da coroa à venda com um prazo de três a quatro meses. O UAM monitora o desempenho crítico do usuário e ajuda a restaurar toda a cadeia de ações.

Ou seja, o pessoal de segurança vê todos os dados em uma estação de trabalho, até mesmo os dados pessoais?

Sim. Por exemplo, se você comprar uma passagem em uma viagem de negócios e inserir o número do seu cartão de crédito pessoal, mostre-o ao IB.

Normalmente, ao nível da empresa, no momento da contratação, um contrato adicional à mão-de-obra estipula que apenas os dados do trabalho são processados nos postos de trabalho, ou seja, os dados pessoais não devem estar presentes.

Capturas de tela do StaffCop.

Um registro das atividades do usuário em seu local de trabalho, onde podemos entender com quais aplicativos o usuário trabalhava, o que exatamente estava na tela naquele momento.

Tela da tela do usuário no momento de uma determinada ação.

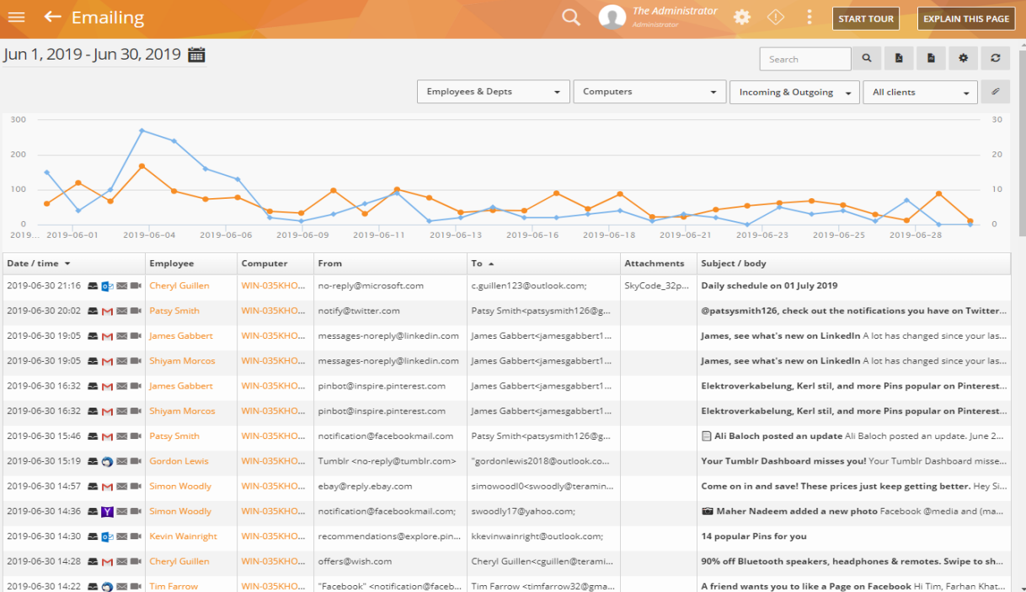

Por exemplo, capturas de tela de outro sistema Teramind UAM.

Uma tela de análise comportamental que mostra análises preditivas e situacionais com base em aprendizado de máquina, análise de regressão e um algoritmo de avaliação de risco.

A criação de um perfil comportamental levando em consideração a atividade do usuário, modelo de dados e outros atributos (hora do dia, cronograma, projeto atribuído, etc.) ajuda a detectar atividades anômalas em aplicativos, tráfego da web, operações de arquivo.

Uma tela do sistema de relatórios, onde você pode rastrear potenciais internos, os departamentos onde trabalham, bem como os aplicativos através dos quais um vazamento pode ocorrer.

Como as pessoas reagiram?

Funcionários - nada de especial. Empreiteiros - aceita facilmente as novas regras do jogo. Mas para eles nada mudou, ou seja, como só estavam associados ao NDA com o cliente, havia também um método de controle adicional.