Saudações ao caro leitor!

Hoje eu gostaria de falar sobre o que é uma função hash, falar sobre suas principais propriedades, dar exemplos de uso e, em geral, delinear o algoritmo de hashing SHA-3 moderno, que foi publicado como o US Federal Information Processing Standard em 2015.

Informação geral

Uma função hash criptográfica é um algoritmo matemático que mapeia dados de tamanho arbitrário em um bitmap de tamanho fixo.

, -, «-» «», «».

- :

) - ̆, -

b) -

c) ̆ , -

d) ̆ -

e) ,

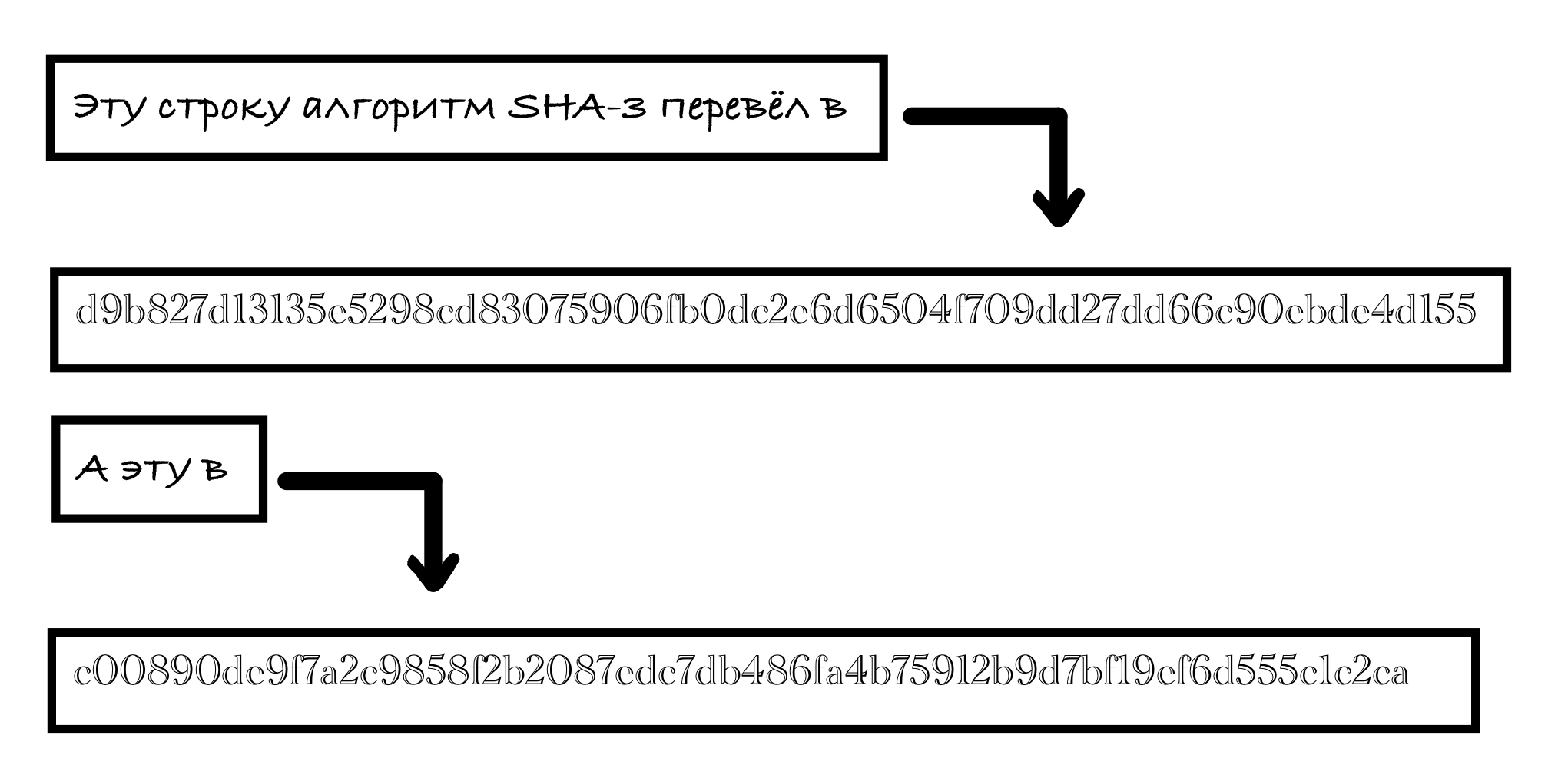

- SHA3-256.

256 , 256 , .

, 64 . , 256 .

: " , , 256 ?"

: 256 !

, 256 - ,

.

, , :

, , !

.

- .

̆ - ̆:

Pre-image resistance

h, m ,

Second pre-image resistance

, ̆

,

Collision resistance

,

-

.

Collision resistance. , , ̆ . , - ̆̆ , , . , ̆ - ̆ , , . - ̆ , , ̆.

, -̆ ̆ , ̆ .

Pre-image resistance. . - , , , . , . .

Second pre-image resistance. . , - . , , , , . , , ,

,

, . -, , .

, , .

, , , .

, - , .

-

-:

•

- ̆, , , - ̆.

•

. , . , . -, .

•

, , . . , -.

:

, . , , . , ( ). , , , . , -, .

SHA-3.

SHA-3

(NIST) 2007—2012 -, SHA-1 SHA-2.

, :

•

•

,

•

, ISA

5 :

• BLAKE

• Grøstl

• JH

• Keccak

• Skein

SHA-3 Keccak.

Keccak .

Keccak

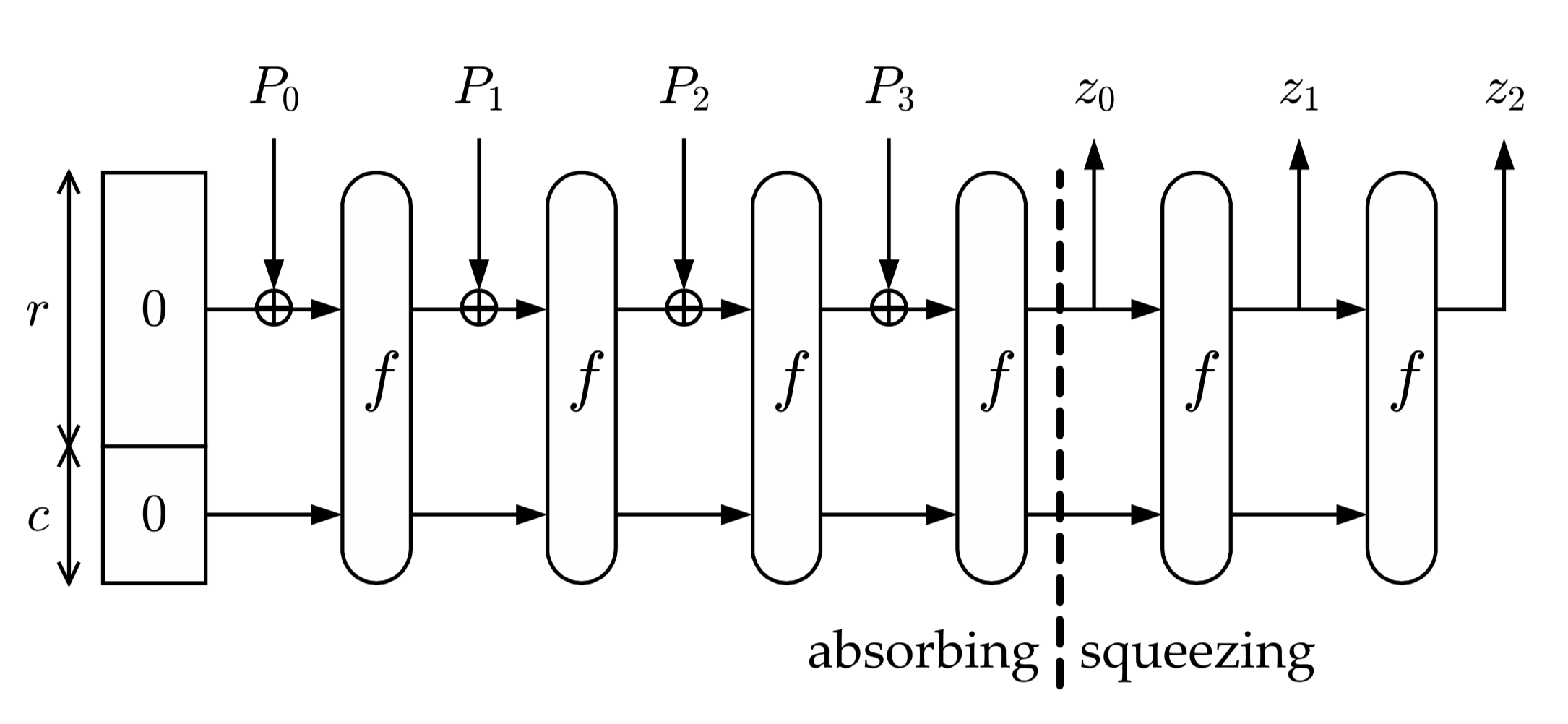

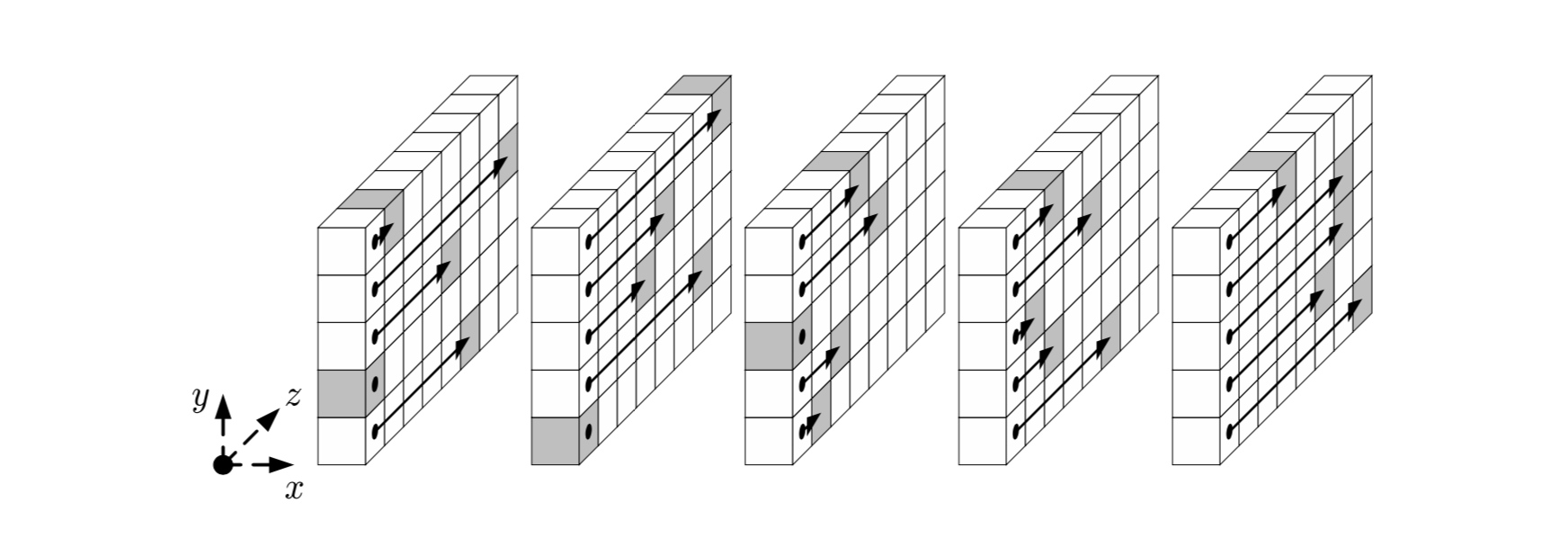

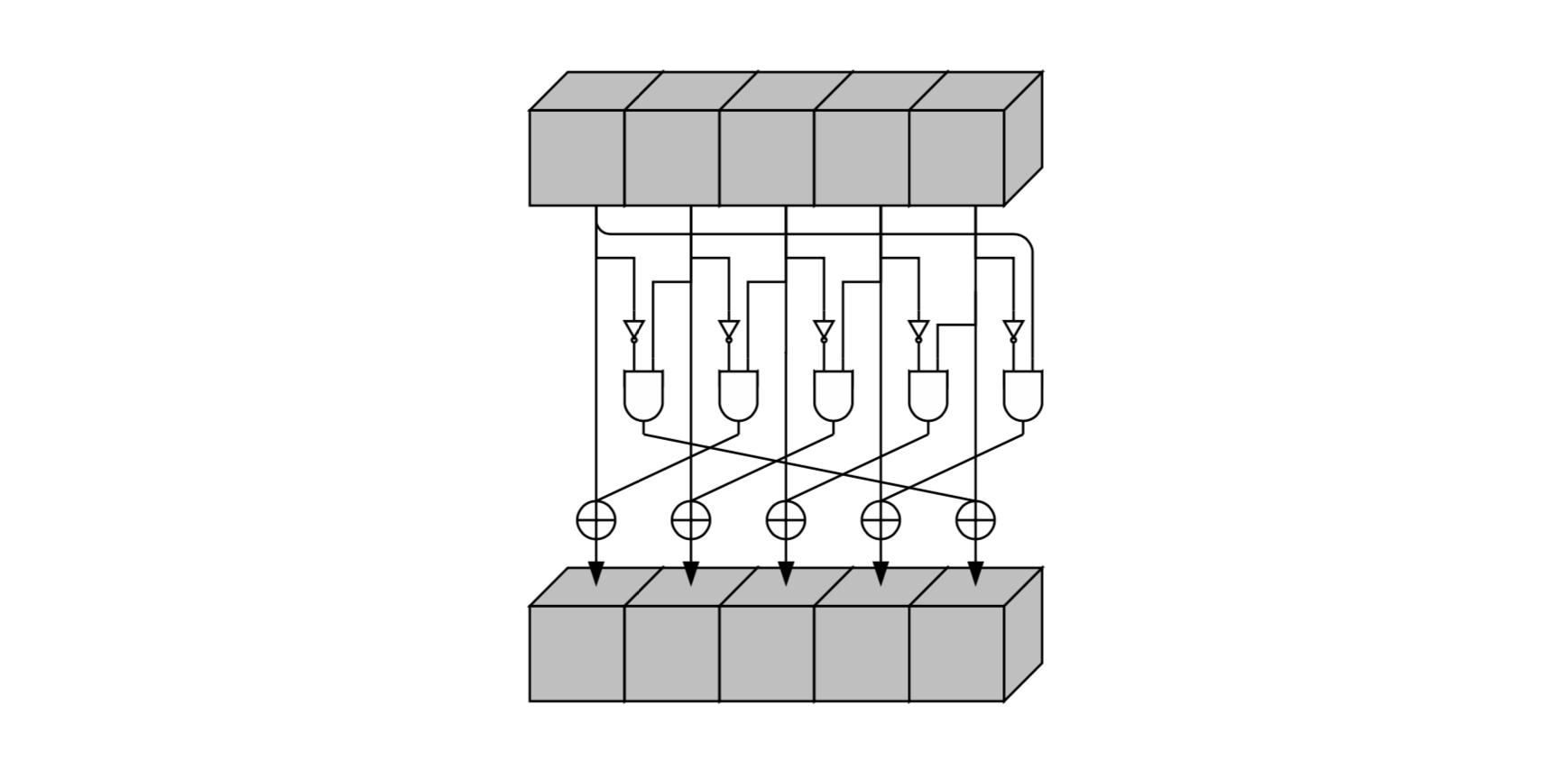

- ̆ Keccak ̆ , ̆ «» , Z «» .

Keccak

,

̆ , .

SHA-3 Keccak-f[1600],

, .

1600 ,

, .

, , SHA3-256

SHA-3 S

,

. Keccak

, 2.

- :

• M P ̆ r

• P n

• «»: ̆

(b = r+c) 2

,

, 2

.

0.

• «»:

,

- -,

.

«» ,

.

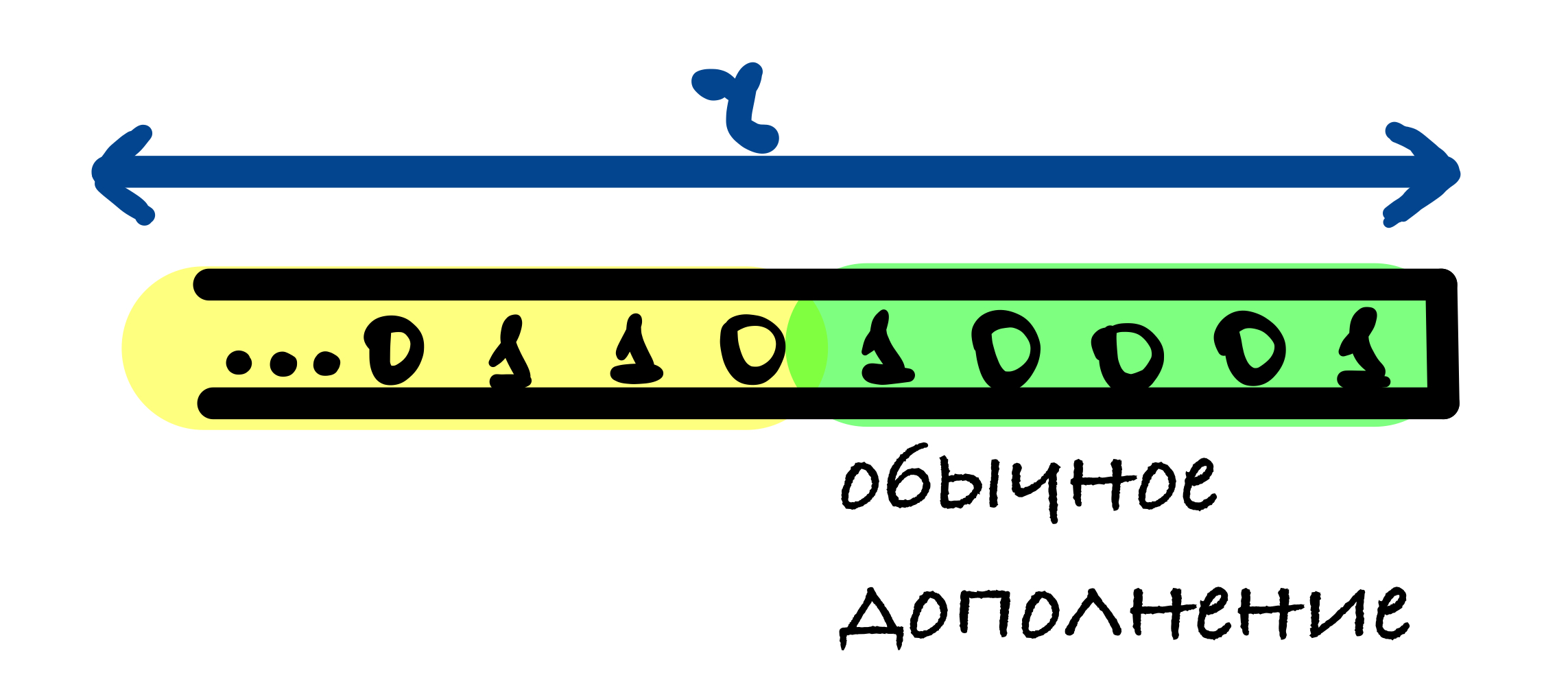

, :

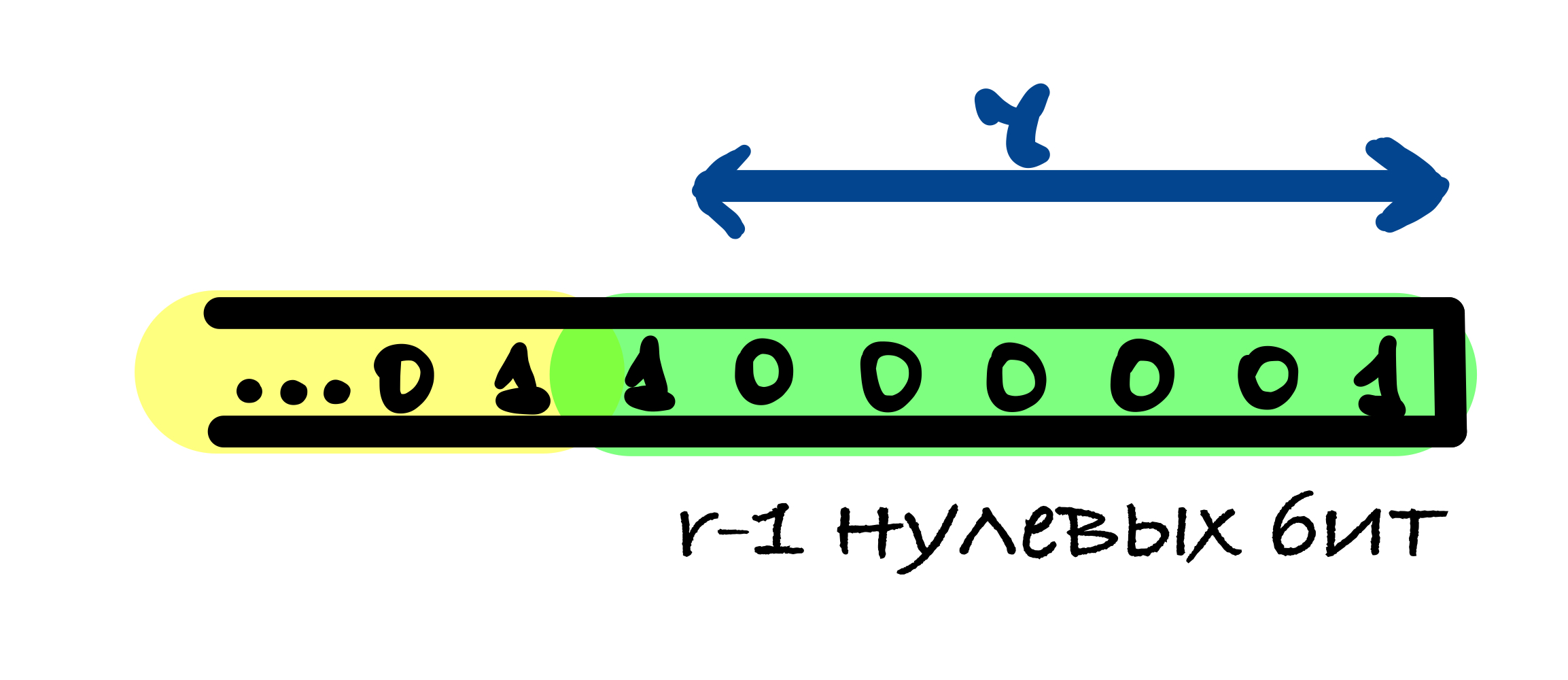

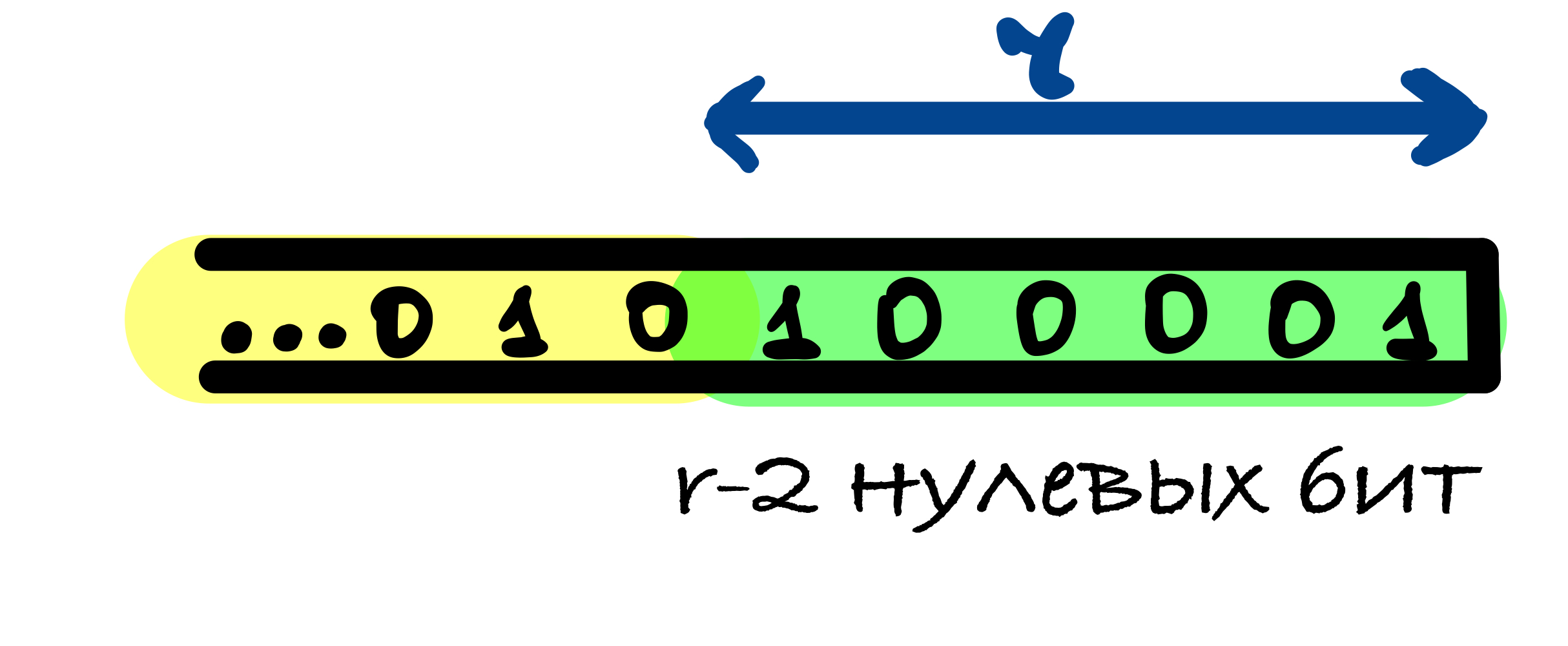

SHA-3 10...1: 1, 0 r - 1 1.

r - 1 , ̆ r - 1 . , r - 1 .

M r, , ̆ ̆ , r - 2 . , , , - .

, - ̆, , .

:

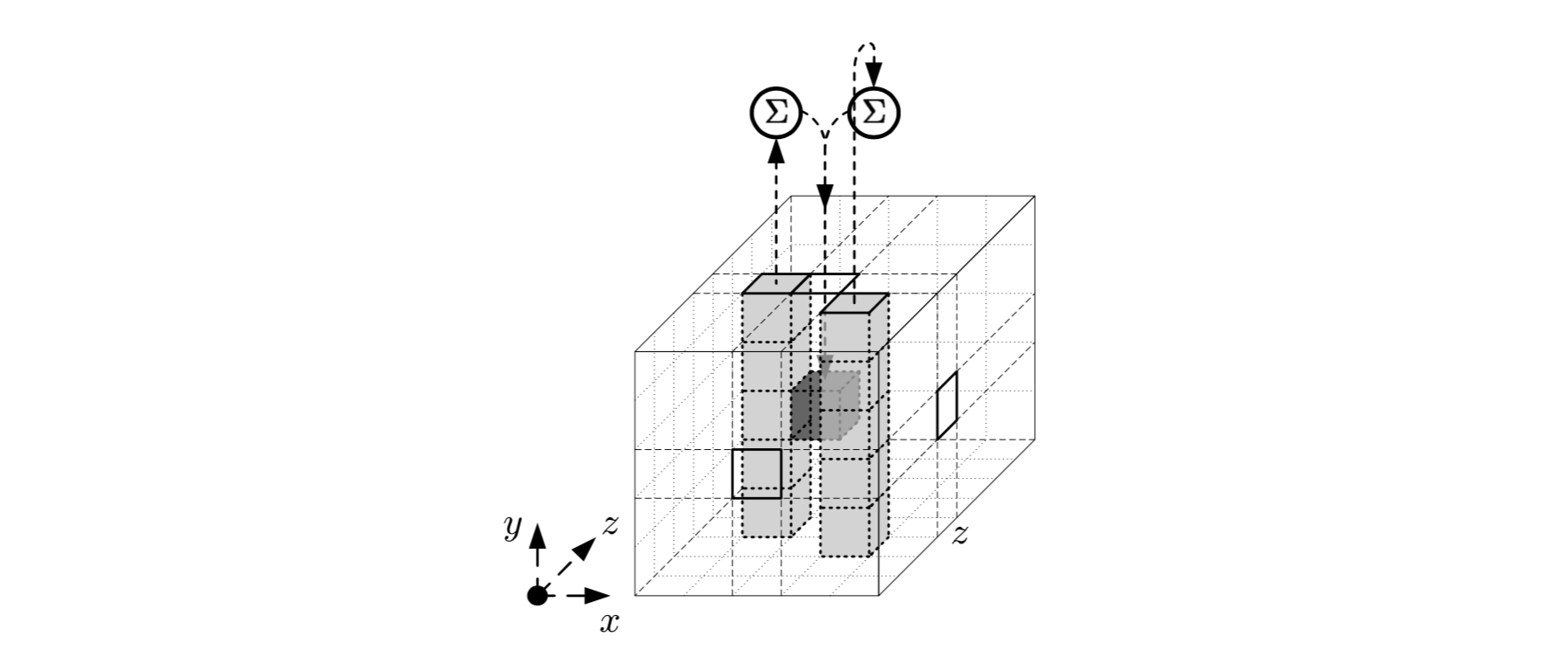

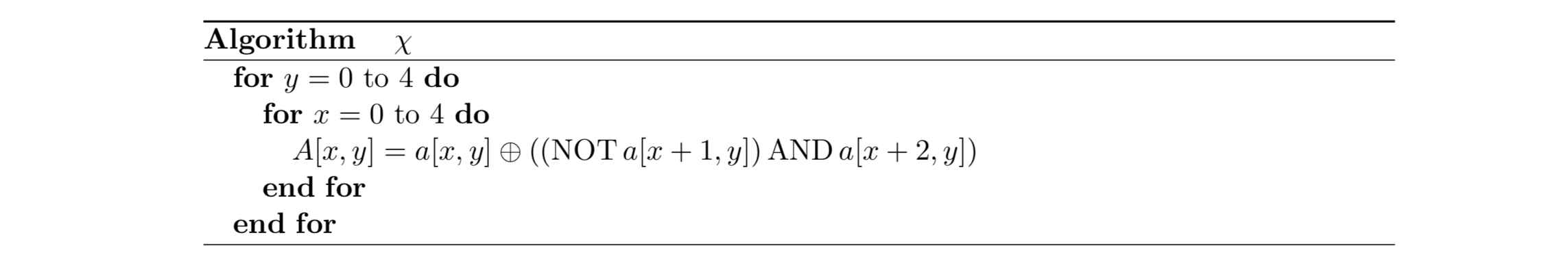

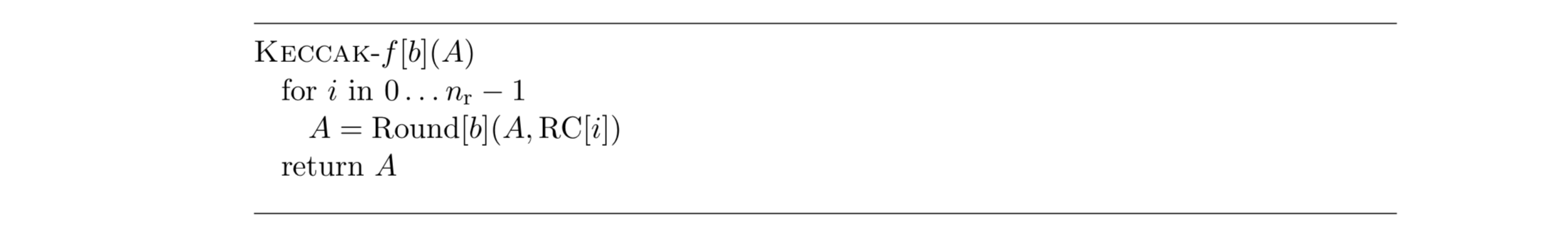

, , , ,

:

,

, :

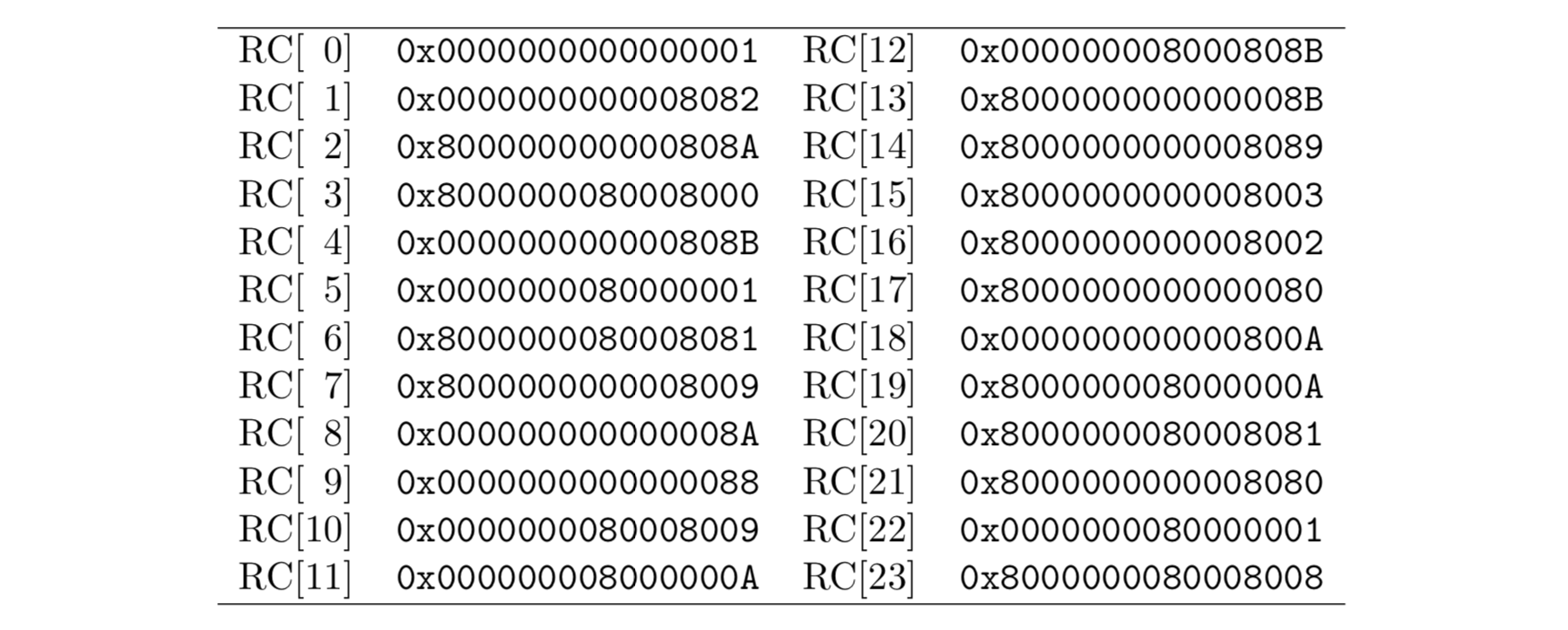

- ,

,

- (64 )

, .

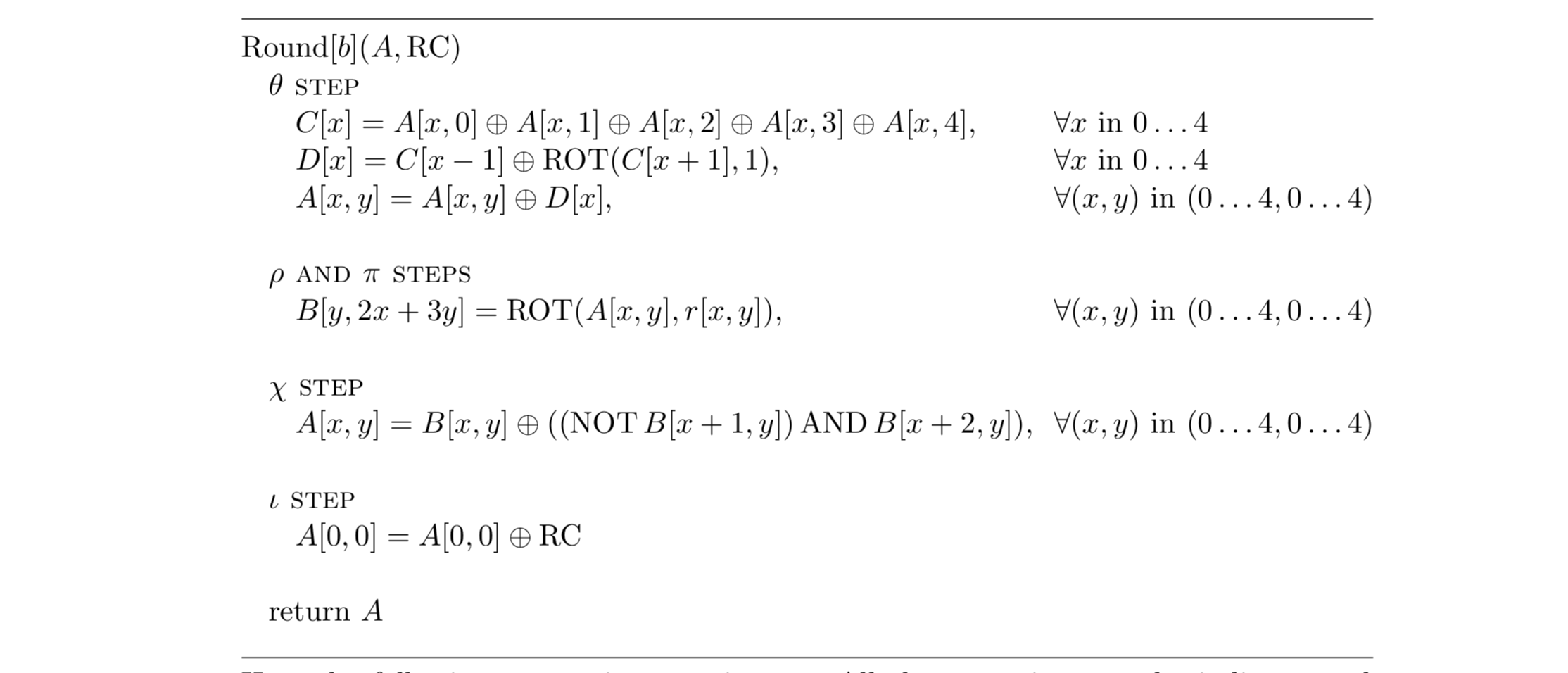

:

:

:

( z).

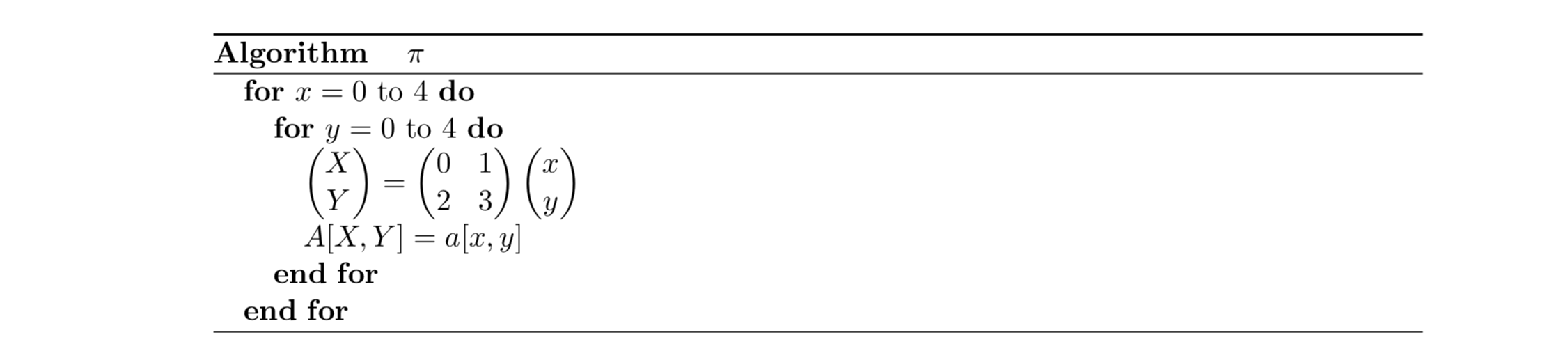

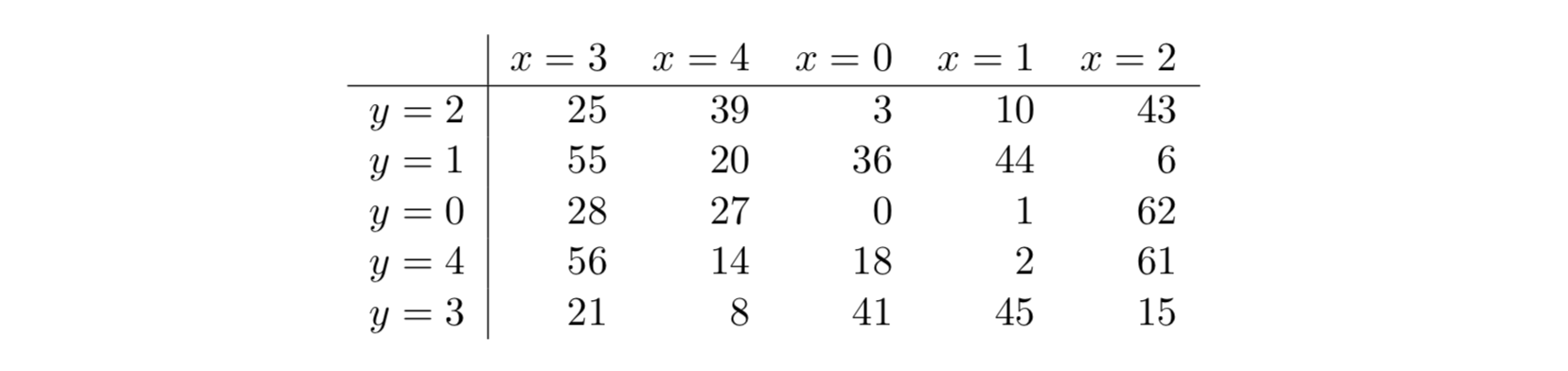

:

:

:

.

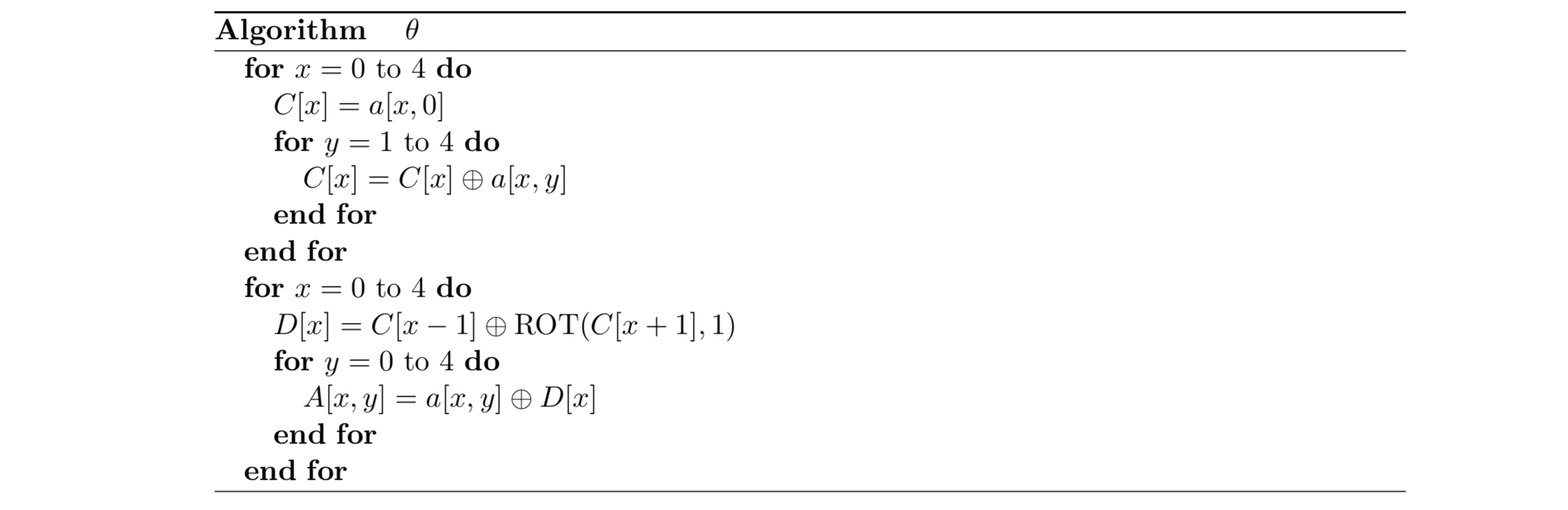

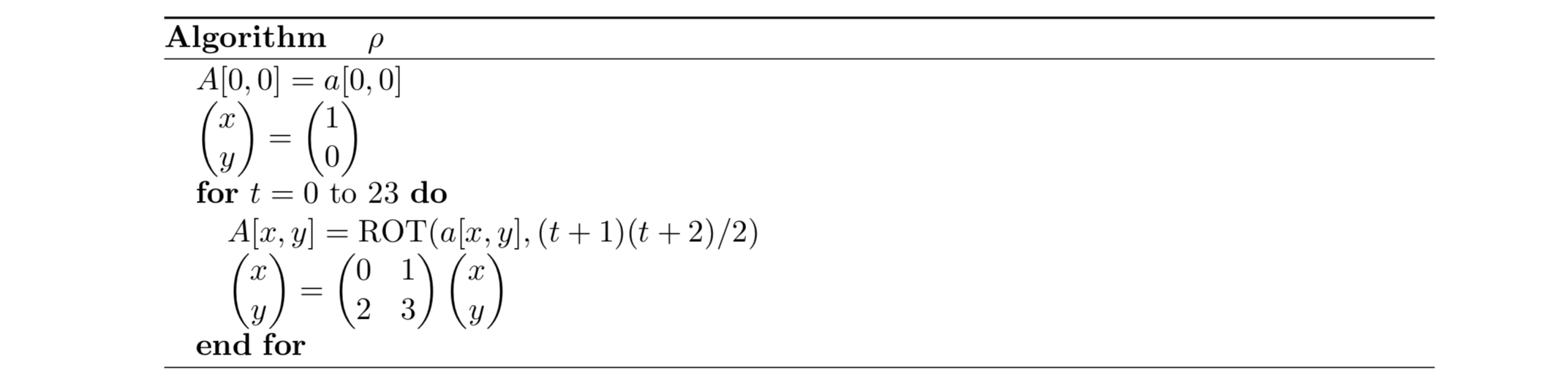

, , .

.

:

:

, -

SHA-3 Keccak, Secure Hash Algorithm

Espero que tudo tenha sido claro e interessante

Obrigado a todos pela atenção!