Uma função hash é uma função que converte um comprimento arbitrário de dados de entrada em uma sequência de bits de comprimento fixo. As funções de hash desempenham um papel importante na criptografia moderna. Avanços tecnológicos, novos requisitos de segurança e complexidade computacional estão surgindo. A família de algoritmos SHA permanece líder entre os algoritmos de hash em muitas áreas, mas há outra família de algoritmos baseada em autômatos celulares que merece a atenção de todos.

Autômatos celulares

O autômato celular é algo bastante comum que merece uma postagem separada . No entanto, em poucas palavras, este é um modelo discreto, que é uma grade de dimensões arbitrárias, cada célula da qual em cada momento pode assumir um de um conjunto finito de estados, e a regra para a transição das células de um estado para outro é determinada.

No caso de autômatos celulares elementares, as grades de células têm uma dimensão unidimensional.

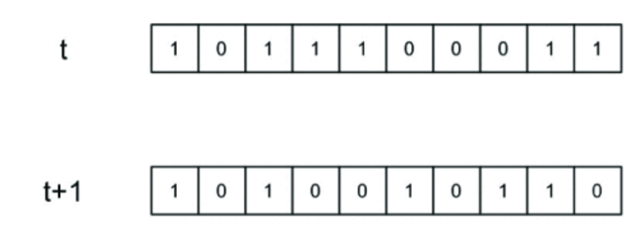

Em um autômato celular, para cada célula, há um conjunto de outras células, chamadas de vizinhança, que determinam o próximo estado da célula. O estado inicial é o estado no qual os valores da célula e suas vizinhanças são determinados no tempo t. Agora, uma nova geração de células é criada quando "t" é incrementado em 1.

30, :

:

, .

( ).

.

.

?

, : 128, 192 256 .

:

.

.

.

512 .

512 , 8 64 .

512 30.

5 512 ().

XOR 5 512 .

, 1.

6, 7 8 , 512 , .

, .

, .

64 .

,

,

,

,

1.

,

4.

ROTL — , ROTR — .

. :

'1' (512 )

'0' (512 )

.

30 , - . . , .

:

-

Building Secure and Fast Cryptographic Hash Functions Using Programmable Cellular Automata

LCASE: Lightweight Cellular Automata-based Symmetric-key Encryption

Cellular Automata Based Hashing Algorithm (CABHA) for Strong Cryptographic Hash Function

-