Os computadores sempre foram um campo de batalha. A batalha eterna de hacking e proteção começou com o aparecimento do primeiro PC em massa e continuará enquanto a humanidade existir. Os primeiros hackers foram pesquisadores em busca de maneiras de otimizar a computação, encontrar modos de operação mais eficientes e aproveitar ao máximo as escassas capacidades dos computadores. Na época não existia o termo "hacker", as pessoas que estavam engajadas em "hackear" agora seriam chamadas de programadores de sistema e programadores de microcontroladores, ainda batendo por cada byte extra e escrevendo em um nível baixo.

É difícil dizer quando o entretenimento se tornou malicioso e egoísta. Inicialmente, a corrupção de dados ou hardware não gerava lucro, porque escrever vírus era destino de solitários, amadores no bom sentido da palavra, pessoas sem fins lucrativos.

A rede mudou tudo ...

Pré-requisitos para EDR

Por muito tempo, os vírus de computador foram programas extremamente específicos. Eles tiveram que sobreviver nas condições muito apertadas de computadores fracos com recursos limitados, os autores dos vírus eram gurus montadores, eles conheciam completamente todas as sutilezas dos computadores de baixo nível. Mas os computadores ficaram mais poderosos, eles eram conectados por uma rede e tudo cheirava a muito dinheiro. Hacking foi colocado em operação, agora é um negócio sério e grande, vulnerabilidades são vendidas por muito dinheiro, o principal tráfego de redes de computadores é DDoS. A defesa contra ataques também se tornou um grande negócio. Já se foi o tempo em que o software antivírus era comprado em disquetes e protegia apenas um computador. Mesmo os próprios conceitos de “vírus” e “antivírus” já estão se tornando obsoletos, organizações inteiras estão se tornando alvos de ataques, e isso não é mais apenas entusiastas solitários.

Mas os programas de ataque permaneceram específicos por um longo tempo, eles podiam ser reconhecidos por suas assinaturas características, padrões de comportamento e vetor de ataque. Os antivírus que funcionam de acordo com os antigos princípios "dosovskiy" foram bastante eficazes, a análise heurística permite que você encontre rapidamente vírus criptografados e polimórficos. Especialistas em segurança desenvolveram novos métodos de proteção com base em uma análise abrangente de vários sinais de atividade maliciosa, como: tráfego de rede atípico, atividade suspeita de contas de usuário, presença de programas suspeitos em computadores, etc. Os sistemas SIEM (Security Information and Event Management) identificam os computadores infectados analisando os registros da rede corporativa. E sistemas locais EPP (Endpoint Protection Platform) mantém a ordem no local de trabalho do funcionário de acordo com o princípio do antivírus e firewall clássicos.

Parece que está tudo sob controle, mas o problema veio do outro lado.

Kevin na juventude, foto da delegacia

desde o famoso Kevin Mitnick- a engenharia social clássica não é apenas aplicada com sucesso até hoje, mas também se desenvolve em sintonia com o tempo. Você não precisa mais ligar sozinho para todos os números da empresa para encontrar um funcionário descuidado que concordará em abrir a porta ou digitar o comando de que o ladrão precisa. O script mais simples enviará dezenas de milhares de e-mails falsos, o bot baterá em mensageiros instantâneos e redes sociais e os sites de phishing coletarão uma rica coleção de senhas. Esse tipo de ataque não tem assinaturas especiais e não pode ser rastreado pelos logs do firewall. Um programa altamente especializado escrito para medidas de segurança específicas de uma empresa pré-selecionada também será ignorado pelo antivírus sem disparar um alarme.

Mais recentemente, em 2013, a Symantec investigou as atividades de um grupo de hackers chamado Thrip... Suas ações tiveram muito sucesso justamente porque praticamente não utilizaram o tradicional "software hacker", que deixa rastros familiares e é bem conhecido dos modernos sistemas de segurança. Esses hackers usam engenharia social para se infiltrar em uma organização. Para obter privilégios de administrador, o utilitário usual é modificado uma vez, sem exibir a mesma assinatura em diferentes hacks. Além disso, esses programas ou scripts são usados muito brevemente e, em seguida, excluem-se sem deixar rastros, ou pior, eles existem apenas na RAM, nunca gravando seu código em arquivos, armazenando dados no registro e chamando o funcionamento do PowerShell padrão. exe ou wmic.exe, que não disparam o alarme para antivírus convencionais. Depois de entrar no sistema, os utilitários mais comuns são usados,que são permitidos pelas políticas de segurança. Por exemplo, Thrip usou um programa de teste de penetração modificado para penetrar Mimikatz , “projetado para aprender C e experimentar a segurança do Windows,” e então, para controlar remotamente os computadores comprometidos, eles usaram o utilitário PsExec da Microsoft do pacote PsTools e outro programa totalmente legal, LogMeIn . Para roubar dados, eles não usavam spyware astuto, mas o cliente FTP WinSCP mais comum .

Esta atividade é quase invisível para ferramentas como SIEM e EPP.

Como funciona o EDR

No mesmo 2013, Anton Chuvakin (um especialista em segurança de computadores russo que se formou na Faculdade de Física da Universidade Estadual de Moscou, trabalhando no exterior) propôs destacar uma nova categoria de ferramentas para prevenir ataques de hackers e as chamou de ETDR (Endpoint Threat Detection & Response), mais tarde a abreviatura EDR tornou-se geralmente aceita. ... Endpoint refere-se a um servidor, estação de trabalho desktop, laptop e smartphone.

Anton Chuvakin

Como o EDR difere de outros métodos de proteção mais tradicionais?

A principal diferença entre EDR e SIEM é trabalhar com dados locais e registrar eventos que ocorrem em um computador específico. O SIEM monitora o tráfego de rede global em uma organização, fazendo com que este sistema colete dados de cada computador individual seja muito caro e exija muita energia.

Na verdade, este é um desenvolvimento lógico dos sistemas antivírus e EPP usuais, que monitoram atividades de tráfego suspeito e procuram programas maliciosos conhecidos. Mas se os antivírus pegam o software malicioso no momento de seu lançamento, as ferramentas EDR vão mais fundo.

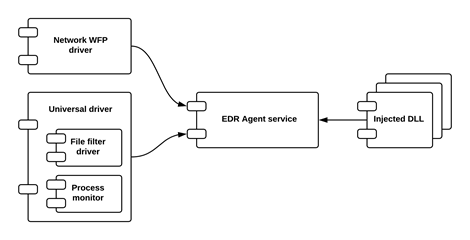

Qualquer sistema EDR consiste em vários módulos típicos, cuja interação pode ser desmontada usando o exemplo de EDR da Comodo Cybersecurity, que postou o código-fonte para Open EDR compartilhar:

- Biblioteca Central - uma estrutura básica que contém as funções principais e é o núcleo do sistema;

- Serviço do Agente EDR - o próprio aplicativo EDR;

- Process Monitor é uma biblioteca DLL que é injetada em vários processos para interceptar chamadas de API e ferramentas para trabalhar com ele;

- Driver de filtro de arquivo - um minifiltro de sistema de arquivos que intercepta solicitações de E / S do sistema de arquivos, monitora o acesso ao registro, fornece proteção para componentes e configurações EDR, etc.

- Monitor de rede - componente para monitorar a atividade da rede;

As configurações flexíveis permitem que você filtre alarmes falsos e ajuste o sistema para uma rede específica na organização, e o núcleo do sistema é enterrado em um nível muito profundo usando “tecnologias de hacker” como o Rootkit.

Além da assinatura e da análise heurística, o EDR verifica continuamente o sistema para IoC (Indicador de Compromisso) e IoA (Indicadores de Ataque) , rastreando certos sinais que podem indicar uma tentativa de invasão: e-mails de phishing, acesso a IP suspeito - endereços, hashes de rastreamento de arquivos maliciosos, valores de registro, etc.

Parece que tudo isso não é muito diferente do antivírus e firewall de costume? Na verdade não.

A inteligência artificial está em guarda

A organização sem fins lucrativos MITER Corp acumulou uma grande variedade de dados dos logs de varredura de redes corporativas e endpoints coletados durante a penetração de intrusos nos sistemas, bem como testes de penetração e suas próprias pesquisas, sistematizando-os e identificando as principais táticas de ataque. A primeira versão da base de dados foi apresentada em 2013, a cada ano ela se expandia e complementava.

Inteligência de ameaças refere-se à análise de dados EDR verificados quando eles são comparados com táticas conhecidas de invasores. Quando correlacionado positivamente com os padrões MITER ATT e CK, o sistema irá disparar um alarme e, se necessário, pode encapsular a ameaça em uma sandbox e desconectar máquinas suspeitas da rede de computadores. Ao mesmo tempo, a coleta de registros muito detalhados e sistematizados permite que os engenheiros de segurança encontrem rapidamente uma violação ao detectar a entrada de invasores no sistema e investigar o incidente.

Recentemente, a empresa britânica Micro Focus International apresentou um relatório sobre as tendências atuais em segurança da informação. A pesquisa de 15 itens foi enviada a várias centenas de profissionais de diferentes países. Descobriu-se que 90% usam a base MITER ATT & CK e 93% usam as tecnologias AI e ML.

A análise de dados alimentada por IA leva você para o próximo nível, desde Threat Intelligence até Threat Hunting. Os profissionais de segurança simulam uma variedade de ataques à infraestrutura da empresa, identificam as vulnerabilidades com antecedência e tomam medidas para fortalecê-las.

Outro vetor para aplicações de IA em segurança é a análise do comportamento dos funcionários.

Elabora-se um mapa da atividade habitual da conta do empregado, segundo o qual o seu trânsito e os programas em execução são mais ou menos iguais dia após dia. E se de repente descobrir que ele se logou tarde da noite, lançou um software atípico para ele e tentou acessar um endereço desconhecido na Internet, o sistema disparará o alarme e poderá bloquear a conta.

O futuro está próximo

O escritor canadense de ficção científica Peter Watts, em sua sombria trilogia Rifters, que se passa em um futuro próximo, descreve um "músculo" - um gel inteligente que consiste em células nervosas do córtex cerebral, cultivadas em um substrato artificial. Os cientistas aprenderam a formar conexões nele, como as do cérebro humano, e a criar biocomputadores de alto desempenho com base nisso, ultrapassando as redes neurais de computador em potência. A principal intriga da trilogia está ligada às peculiaridades do “pensamento” de tais dispositivos, mas contarei apenas sobre uma área de sua aplicação.

No futuro, os vírus de computador e os ataques de rede obstruíram tanto todos os canais de informação que a Internet, em nosso entendimento moderno, deixou de existir. Então, como antivírus, eles adotaram “géis inteligentes”, que não podiam ser enganados por criptografia e polimorfismo simples, eles rastrearam padrões de hacking em tempo real e os pararam imediatamente. Esta medida limpou completamente as redes de computadores de tais ameaças.

Quem sabe. Poderiam bancos de dados como o MITER e o aprendizado de máquina coletar vírus limpar a Internet mais rápido do que Peter Watts imaginou? Embora, os cibercriminosos também possam usar tecnologias de IA. Além disso, há evidências de que eles já os dominam ...