Conseqüentemente, a vida útil de tais ataques é curta. Em 73% dos casos, os domínios falsos ficam ativos por um dia e são usados para enviar um pequeno número de mensagens, ou mesmo uma única, para uma vítima predeterminada. A análise de ataques usando domínios semelhantes mostra que, em 2020, eles eram mais frequentemente direcionados a empresas de comércio eletrônico (entrega de supermercado, compras online, venda de passagens aéreas, etc.). Os serviços de TI estão em segundo lugar, seguidos pela produção industrial e varejo. No ano passado, o alinhamento era diferente: relativamente "caro" (em termos de tempo gasto na exploração preliminar, mas não em tecnologia), o ataque ameaçava principalmente corporações do setor financeiro.

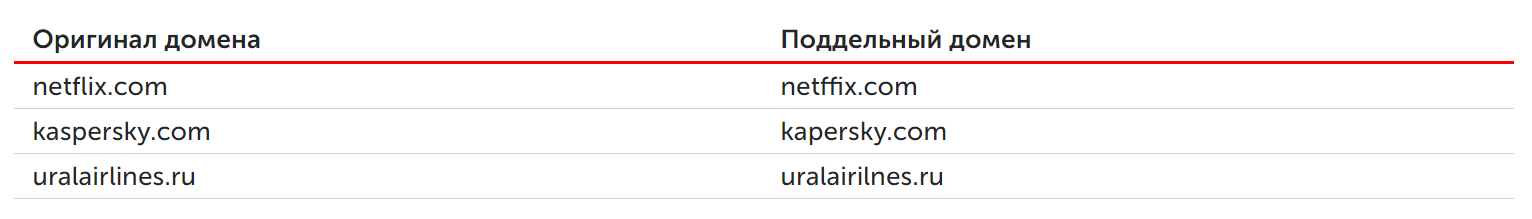

As grandes empresas investem certos esforços na proteção contra ataques de domínios com letras extras (ausentes, confusas): na maioria das vezes, é o registro preventivo de todos os domínios semelhantes. Essa abordagem tem uma desvantagem compreensível: há muitas opções de domínios e, em uma grande organização, uma carta falsa pode vir não apenas de um endereço semelhante ao “próprio”, mas também de endereços semelhantes aos contatos dos contratados. O segundo método é adicionar domínios semelhantes à lista negra, que está repleta de erros de digitação e bloqueando mensagens legítimas. O estudo propõe um método de proteção utilizando uma solução moderna de anti-spam. Ele não apenas mantém uma lista atualizada de domínios semelhantes já usados, mas também analisa o remetente da carta de acordo com um algoritmo específico. A mensagem de uma fonte anteriormente desconhecida é colocada em quarentena, os registros Whois são analisados,o tempo de criação do domínio e outros parâmetros são anotados. A semelhança do endereço do remetente com a correspondência normal, combinada com outras informações reveladas durante a análise de domínio, permite que você separe com mais precisão a correspondência normal dos ataques de phishing.

O artigo contém dados da unidade do FBI e do Internet Crime Complaint Center. Estatísticas agregadas de relatórios dos últimos cinco anos mostram que os danos causados por ataques por e-mail quintuplicaram apenas nos Estados Unidos. Os exemplos públicos de ataques de BEC bem-sucedidos são impressionantes em escala e relativamente fáceis de atacar. $ 50 milhões foram roubados com o envio de faturas de um domínio semelhante ao de um grande fabricante taiwanês. A subsidiária da Toyota perdeu 37 milhões . Um exemplo de fraude um pouco mais sutil: os cibercriminosos se conectarampara a correspondência entre os dois clubes de futebol e tomou uma das parcelas da transferência do jogador para suas contas. O dano é de meio milhão de dólares. Apesar da evolução dos métodos de comunicação modernos (mensageiros e teleconferência), o e-mail continua sendo uma ferramenta de negócios usada ativamente e não menos regularmente atacada.

O que mais aconteceu

Uma séria vulnerabilidade foi encontrada em dispositivos médicos, como aparelhos de ressonância magnética e raios-X da GE. Esta técnica é controlada por um computador baseado em Unix ao qual o fabricante pode se conectar para manutenção. Logins e senhas para conexão são padrão e não podem ser alterados pela organização operacional. Até que sejam alterados à força pela empresa de serviço, é recomendável restringir o acesso aos dispositivos por meio dos protocolos FTP, SSH e Telnet padrão.

FireEye informasobre hackear servidores e roubar ferramentas para testar a segurança do perímetro corporativo. Em outras palavras, os cibercriminosos obtiveram acesso a um conjunto bem lubrificado de "chaves mestras" - exploits para várias vulnerabilidades em software e infraestrutura de rede. Além de divulgar publicamente as informações, a empresa também postou um conjunto de regras no Github para identificar e bloquear ataques com software roubado.

Outra publicação da Kaspersky Lab no final de 2020 examinanovos hábitos de trabalhadores remotos e ameaças relacionadas. Os ataques a funcionários não mudaram fundamentalmente este ano, mas há mais vulnerabilidades na infraestrutura corporativa. Um dos exemplos do estudo: uso generalizado de computadores domésticos e contas pessoais à distância - na maioria das vezes contas de correio e mensageiros instantâneos - para tarefas de trabalho. Ou vice-versa - usando um computador de trabalho para assuntos pessoais.