Hoje em dia, todos já ouviram falar das redes celulares 5G da próxima geração. 5G é parte integrante do suporte para scripting da Internet das Coisas . O que é a Internet das Coisas em geral? Em termos simples, este é um conjunto de dispositivos que devem interagir uns com os outros com o mínimo de intervenção humana. Os investigadores acreditam redes 5G pode ser usado para uma ampla variedade de cenários da Internet das coisas , tais como medicina , cidades inteligentes , controle de congestionamento de tráfego , serviços de emergência , e as operações industriais.etc. Para implementar tais cenários, as redes 5G fornecem novas arquiteturas de rede, serviços, aplicativos e outros mecanismos.

Ao mesmo tempo, a tarefa mais importante no projeto de tais redes é garantir a segurança durante a transferência e armazenamento de dados. Especial atenção deve ser dada ao problema da segurança do conteúdo multimídia, que deve ser transmitido em um grande número de cenários. Métodos modernos de criptografia clássica (não quântica) ainda são robustos o suficiente para uso em tecnologia moderna. No entanto, o rápido desenvolvimento da computação quântica coloca em questão , , . . - , 5G.

. - , , - , . , N . : «» ( ) «» ( ). « » . , , . .

S-

- . . .

S-, B :

, : N, , «» « ». N.

B S-, R.

R , S.

S- R S.

:

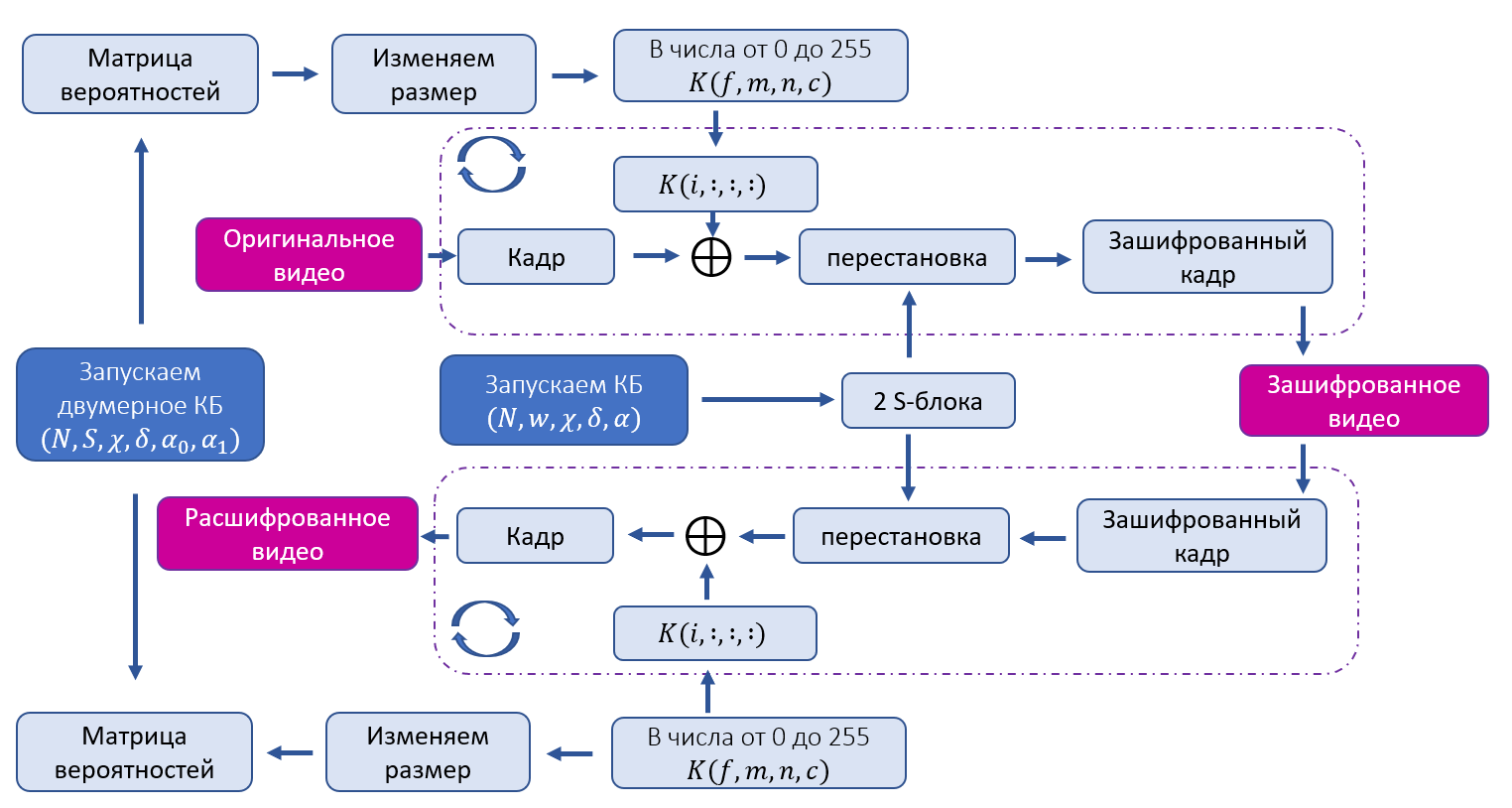

, 5G. , f m x n 3 :

, : N, , , “” “ ”. N × N.

.

K 0 255.

xor ( ) K.

S- n m .

S-

. .

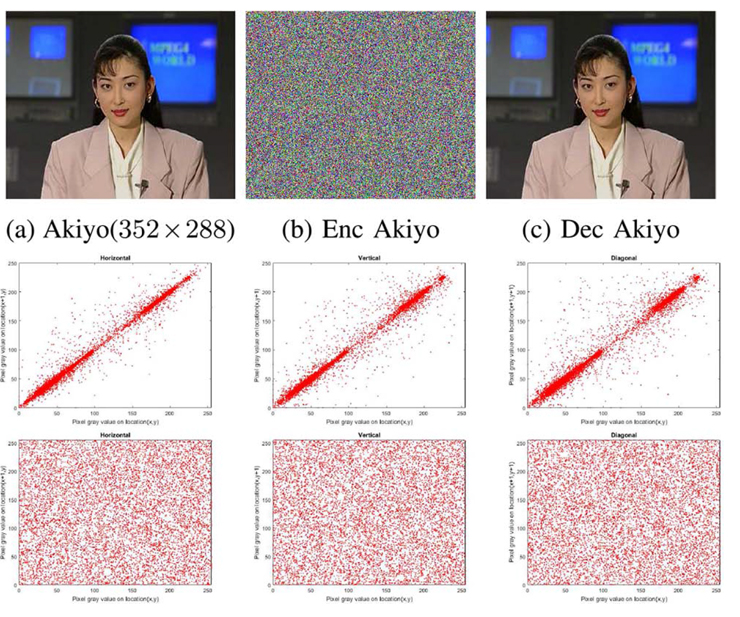

. () () . , , .

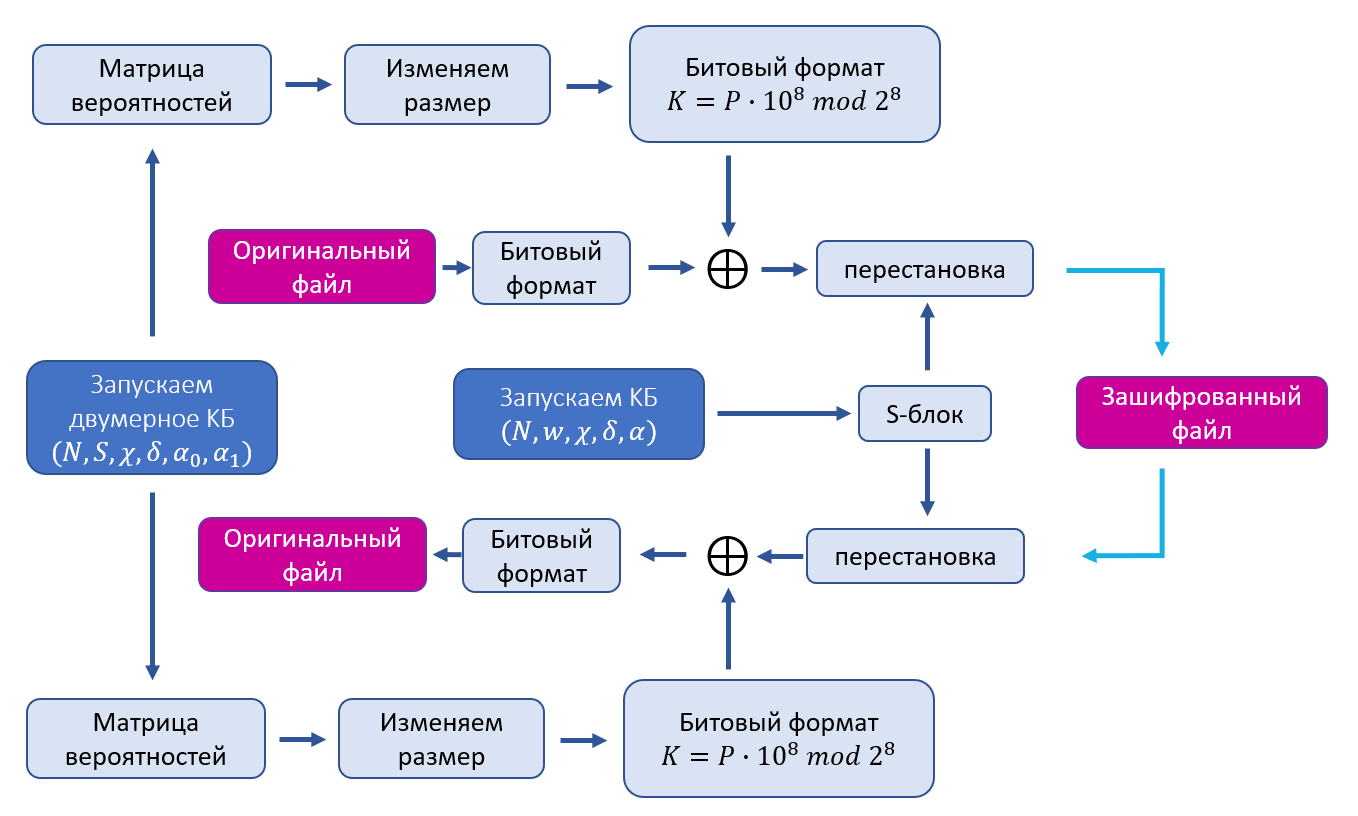

5G. : , , , .., . BF :

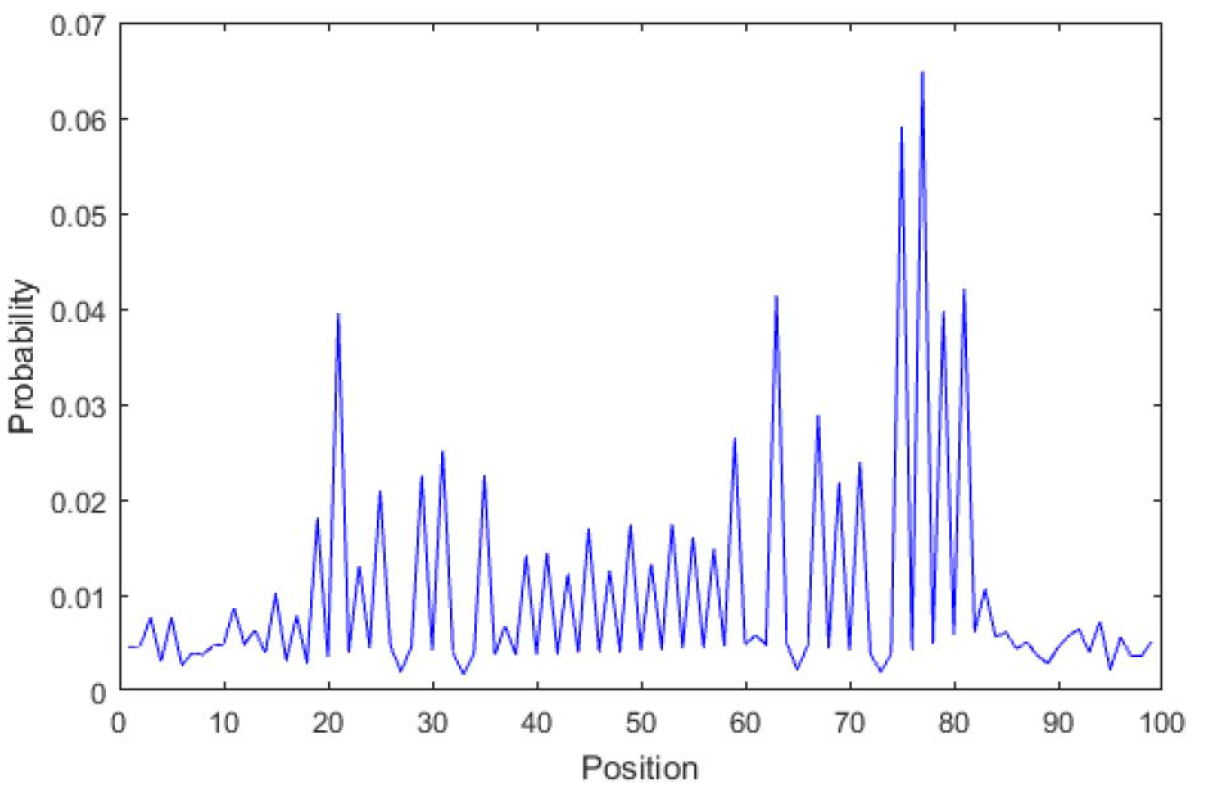

P N × N ( 1 ).

P PK length(BF) / 8.

PK K.

xor ( ) BF K.

S- 256

S- .

. .

5G

Em conclusão, deve-se notar que apesar de no trabalho original esses algoritmos serem propostos para uso em redes 5G, nada proíbe seu uso em quaisquer outras redes e sistemas. Portanto, não se surpreenda se em um futuro próximo esses algoritmos se tornarem parte de nossa vida cotidiana.