Os bloqueios de conta são um incômodo para administradores de sistema e são comuns no Active Directory (AD). De acordo com a pesquisa , os bloqueios de conta são o motivo mais comum para ligar para o suporte de TI.

E o principal motivo para bloquear contas do Active Directory (exceto quando os usuários esquecem sua senha) é um aplicativo em execução ou serviço em segundo plano no dispositivo que se autentica com credenciais desatualizadas. Como os usuários precisam usar mais dispositivos, esse problema é agravado. Para resolver esse problema, os administradores de sistemas precisam encontrar o aplicativo que está sendo executado com credenciais desatualizadas e, em seguida, interrompê-lo ou pedir ao usuário para atualizar as credenciais.

A maneira como o Active Directory lida com os bloqueios de contas não está atualizada. Anteriormente, quando a maioria dos usuários do Office se conectava a partir de um dispositivo, era fácil para eles controlar suas credenciais. Mas agora a situação mudou.

Neste artigo, explicaremos com mais detalhes como ocorrem os bloqueios de contas do Active Directory, como corrigi-los e como criar uma política que reduzirá o tempo e os recursos gastos no desbloqueio de contas.

Resumo: Razões mais comuns para bloquear o Active Directory

A maioria dos bloqueios de conta do Active Directory ocorre por um de dois motivos: os usuários esquecem suas senhas ou não atualizam suas credenciais em todos os dispositivos .

No primeiro caso, quando um usuário esquece uma senha, o administrador só precisa redefinir as credenciais do usuário, lembrá-lo de que é importante criar uma senha forte, ou ainda aconselhá-lo a usar um gerenciador de senhas para reduzir o número de senhas a serem lembradas. No segundo caso, quando algum dispositivo ou serviço tenta fazer login com dados antigos, esse problema requer uma solução mais complexa, e é isso que veremos em nosso artigo.

A mecânica básica desse tipo de bloqueio de conta é a seguinte. Por padrão, o Active Directory bloqueia um usuário após três tentativas malsucedidas de login. Na maioria dos casos, quando um usuário é solicitado a atualizar suas credenciais de conta do Active Directory, ele o faz no dispositivo mais usado. Qualquer outro dispositivo para este usuário pode reter as credenciais antigas e os programas ou serviços continuarão automaticamente tentando acessar o Active Directory usando-os. Como as credenciais nesses dispositivos não são mais válidas, eles não poderão fazer logon, e o Active Directory bloqueará muito rapidamente a conta para evitar o que parece ser um ataque de força bruta.

Na maioria dos casos, os administradores de sistemas serão forçados a identificar a origem dessas tentativas ilegais de login e bloqueá-las ou pedir ao usuário para atualizar suas credenciais. No ambiente atual, em que os usuários podem precisar efetuar login de dezenas de fontes diferentes, encontrar a causa raiz pode ser uma tarefa difícil, bem como desenvolver uma política de bloqueio apropriada que pode reduzir a frequência de tais problemas. Mais tarde neste artigo, mostraremos como lidar com ambos.

Razões comuns para bloqueio no Active Directory

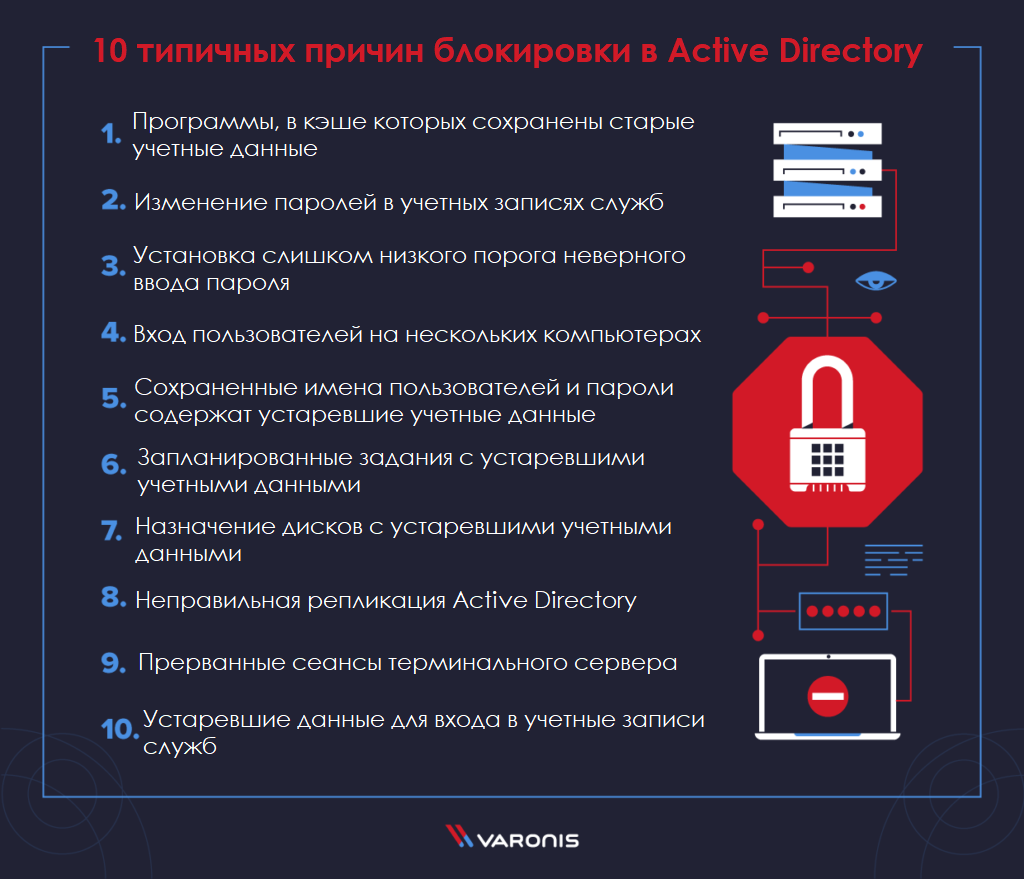

Antes de falarmos sobre soluções para ajudar com seu problema de bloqueio de conta, é importante notar que, além dos dois motivos de bloqueio de conta mais comuns acima, existem muitos outros.

A Microsoft tem um artigo completo da TechNet sobre como solucionar problemas de bloqueio e a lista inclui:

- Programas que têm credenciais antigas em seu cache

- alteração de senhas em contas de serviço;

- definir um limite muito baixo para a entrada de senha incorreta;

- login de usuário em vários computadores;

- nomes de usuário e senhas salvos contêm credenciais desatualizadas;

- trabalhos agendados com credenciais desatualizadas;

- atribuição de unidades com credenciais desatualizadas;

- replicação incorreta do Active Directory;

- sessões de servidor de terminal interrompidas;

- logins de contas de serviço desatualizados.

A solução de problemas de bloqueio do Active Directory será mais fácil se você tiver um bom conhecimento dos fundamentos do Active Directory. Escrevemos muitos tutoriais para ajudá-lo a dominar o Active Directory. Recomendamos começar com nosso guia para os melhores tutoriais do Active Directory . Certifique-se de compreender a diferença entre usuários e computadores no Active Directory , a maneira como os serviços do Active Directory funcionam e a diferença entre AD e LDAP .

Depois de entender esses tópicos, você terá um excelente entendimento de como funciona o bloqueio de contas.

Resolvendo o problema de bloqueio de contas

Por causa das muitas causas potenciais de bloqueios de conta do Active Directory, os administradores de sistema freqüentemente têm que se esforçar para resolver esse problema. Os administradores do sistema devem configurar o sistema para rastrear o número de usuários habilitados para bloqueio na floresta do domínio para que possam solucionar problemas de bloqueio antes que sejam inundados com chamadas de usuários.

Os primeiros passos

Quando você identifica uma conta bloqueada pela primeira vez, a primeira e mais importante tarefa é determinar se o bloqueio foi causado por um ataque cibernético.

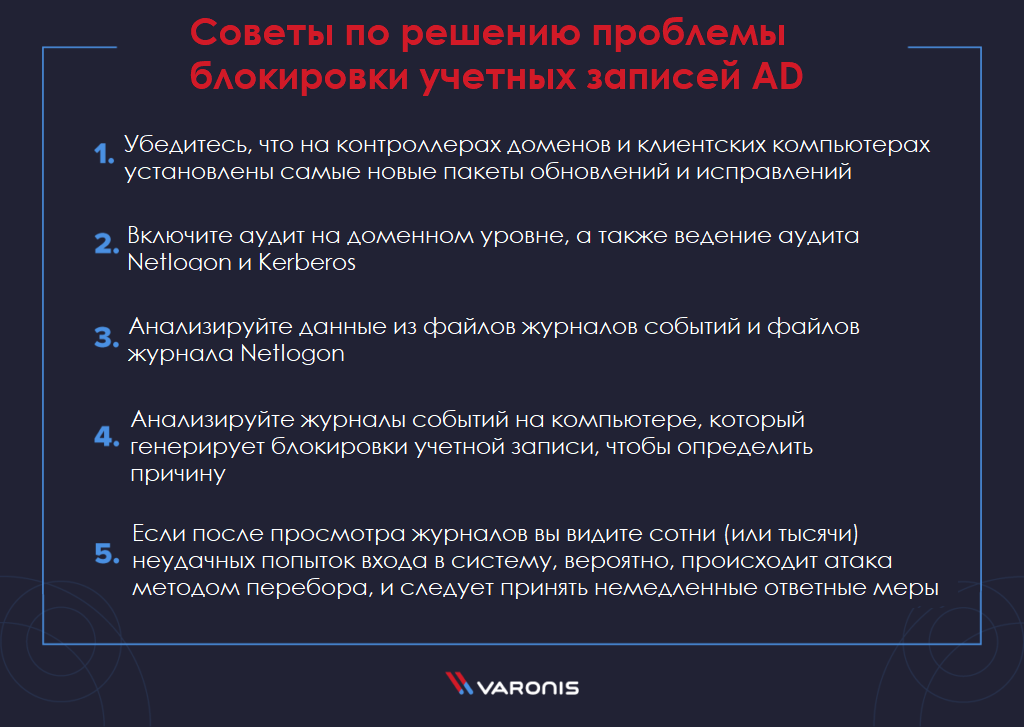

Para garantir que você tenha informações suficientes para investigar, há várias etapas importantes que você precisa realizar:

- Certifique-se de que os service packs e hotfixes mais recentes estejam instalados nos controladores de domínio e computadores clientes.

- Configure computadores para coleta de dados:

- habilitar auditoria no nível do domínio;

- habilitar o log do Netlogon;

- habilite o log do Kerberos.

- Analise dados de arquivos de log de eventos e arquivos de log de Netlogon. Isso ajudará a determinar onde e por que motivo os bloqueios ocorrem.

- Analise os logs de eventos no computador que gera bloqueios de conta para determinar a causa.

Se, depois de revisar esses logs, você vir centenas (ou milhares) de tentativas de login malsucedidas, provavelmente está vendo um ataque de força bruta em seus sistemas e deve agir imediatamente. Se descobrir que o bloqueio foi causado por motivos comuns, você precisa descobrir como isso aconteceu.

Fatores a serem considerados em uma política de bloqueio

Se você está enfrentando constantemente vários tipos de bloqueios de conta do Active Directory, pode corrigir isso revisando sua política de bloqueio.

Muitos administradores dirão que a maioria, senão todos, os bloqueios de conta podem ser resolvidos implementando políticas de bloqueio de conta do Active Directory mais inteligentes . Os proponentes dessa abordagem recomendam que o administrador vá para o GPO padrão do domínio e altere as configurações de bloqueio apropriadas para outras mais apropriadas.

Parâmetro de limite de bloqueio de contadeve ser alterado para um número muito maior do que 3 - talvez 20 ou 30 - para que o bloqueio seja acionado apenas por um ataque de força bruta de um hacker (neste caso, são centenas de tentativas).

A duração do bloqueio da conta - o tempo de espera antes de desbloquear automaticamente uma conta - deve ser definida para 10 minutos (em vez de, digamos, 12 horas) ou o valor padrão de zero (o que significa bloqueio permanente) ...

Finalmente, a configuração complicada "redefinir a política de bloqueio de conta após" é definida como 1 minuto por padrão. Você pode ler mais sobre essa abordagem aqui .

Depois de obter conselhos profissionais de vários engenheiros da Varonis, aprendi que alterar as configurações de bloqueio padrão do Active Directory também pode ajudar. Mas você precisa ter cuidado com isso, pois primeiro você precisa verificar a força geral das senhas dos funcionários. Se sua política de senha for forte, aumentar o "Limite de bloqueio de conta" pode fazer sentido, caso contrário, pode não funcionar. Além disso, há um bom argumento de que esse limite deve ser sempre zero. Como resultado, os usuários serão forçados a entrar em contato com o suporte para desbloquear suas contas.

Em última análise, a abordagem que você usará dependerá do seu ambiente e do número de bloqueios que você encontra diariamente. Você deve se esforçar para implementar uma política de bloqueio que controlará o número de tentativas de redefinição de conta e, ao mesmo tempo, poderá detectar invasores que tentam invadir sua rede.

Três ferramentas para trabalhar com bloqueios de conta do Active Directory

Os bloqueios de conta do Active Directory são tão comuns e uma fonte de frustração para os administradores de rede que várias ferramentas foram projetadas especificamente para resolver o problema. Alguns são fornecidos pela Microsoft e outros são oferecidos por terceiros. Aqui está uma lista dos melhores:

Software de status de bloqueio de conta

Este é um conjunto padrão de ferramentas que a Microsoft fornece para gerenciar o bloqueio de contas do Active Directory. Ele consiste em vários componentes individuais.

Cada um deles o ajudará a explorar diferentes aspectos de sua rede:

- EventCombMT.exe coleta e filtra eventos dos logs de eventos dos controladores de domínio. Esta ferramenta possui uma busca interna para bloqueios de contas. Ele coleta IDs de eventos associados a bloqueios de conta específicos em um arquivo de texto separado que pode ser exportado.

- LockoutStatus.exe , . , .

- Netlogon Netlogon NT LAN Manager (NTLM). Netlogon — . Netlogon NLParse.exe, .

- Acctinfo ADUC ( Active Directory), lastLogon ( ) Password Expires ( ). , ADUC, « ». , .

ADLockouts

É um programa simples que tenta rastrear a origem das tentativas de senha inválida que resultaram no bloqueio do Active Directory.

Essa ferramenta é ótima para redes pequenas, mas não é tão eficaz em um ambiente maior. O aplicativo pesquisa cada domínio e controlador de domínio em busca de um login com falha e analisa todos os eventos relacionados. Seu objetivo é determinar o motivo do bloqueio. Depois disso, o programa analisa cada máquina e exibe todos os casos típicos de bloqueios de conta para vários objetos: unidades mapeadas, sessões remotas antigas, tarefas agendadas e muito mais.

PowerShell

Claro, você pode usar a abordagem mais direta para investigar por que as contas do Active Directory estão bloqueadas e usar o PowerShell. Este processo pode demorar um pouco mais e ser mais complexo do que as ferramentas acima, mas também fornecerá informações mais detalhadas sobre o que exatamente está acontecendo em seus sistemas.

Usando o PowerShell, você pode filtrar facilmente o log de eventos para eventos específicos da conta para determinar a origem do bloqueio de conta:

- Isso pode ser feito usando o cmdlet Get-EventLog e o seguinte comando:

Get-EventLog -LogName Security | ?{{$_.message -like "*locked*USERNAME*"}} | fl -property *

- Get-UserLockoutStatus . , , , , .

Se você é um administrador de rede, provavelmente não precisa explicar como pode ser complicado bloquear contas do Active Directory. Com isso em mente, é tentador simplesmente tratar o bloqueio de conta como um recurso integral do Active Directory e desbloquear automaticamente as contas de usuário assim que receber uma solicitação de suporte.

No entanto, essa é a abordagem errada. Dedicando um tempo para investigar as causas raiz dos bloqueios de conta, você pode evitar que eles ocorram com frequência. Além disso, alterar as políticas de bloqueio pode ser uma maneira eficaz de determinar quando um erro do usuário está causando o bloqueio e quando um ataque cibercriminoso à sua rede.

Em última análise, sua compreensão do Active Directory determinará a eficácia com que você pode prevenir e gerenciar bloqueios de contas. Se você costuma ficar frustrado com a incapacidade de rastrear a origem desses problemas, pode usar os recursos que oferecemos. Em particular, consulte nosso Guia para usuários e computadores no Active Directory e nosso Guia para rotular dados confidenciais para ajudá-lo a proteger sua rede de forma ainda mais eficaz contra ataques cibernéticos.