Então, acontece que um aplicativo da web pode ser atacado de várias frentes ao mesmo tempo - aqui você tem script entre sites e injeção de SQL e bypass de autorização e execução remota de código, em geral, você sabe. Na eterna batalha do escudo e da espada contra este tipo, foi inventada uma tela protetora para aplicações web, captando tais atividades e bloqueando-as antes mesmo de serem executadas em seu site.

Neste post vamos contar como funciona o WAF da Beeline Business , quais as vantagens que tem e como conectá-lo rapidamente para a sua empresa.

Por que WAF é necessário?

No ano passado, a Positive Technologies divulgou seu estudo Web Application Vulnerabilities 2019, segundo o qual a participação de aplicativos da web contendo vulnerabilidades de alto risco já era de 67%. Os problemas mais comuns são zona de autorização insuficientemente protegida, injeção de SQL e leitura de dados arbitrários. Além disso, a porcentagem de sistemas em que o vazamento de dados é possível está crescendo.

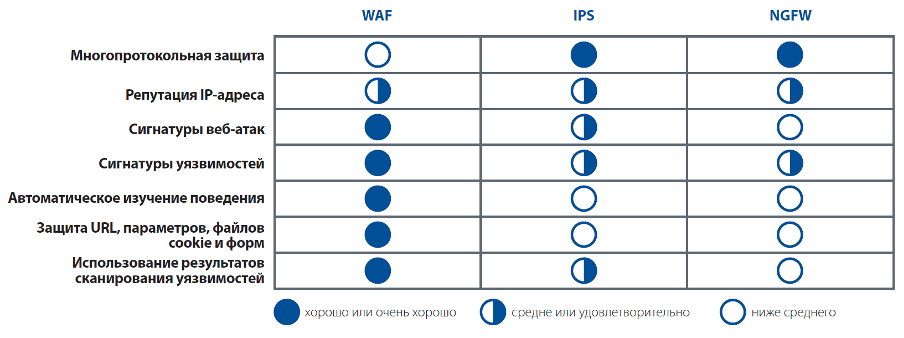

A importância de proteger os aplicativos da web também é destacada por um dos relatórios dos analistas do Gartner:

- (WAF) (NGFW) (IPS). WAF .

- NGFW IPS WAF , , -.

- WAF , . .

- , -, .

As principais diferenças entre WAF, IPS e NGFW (Gartner)

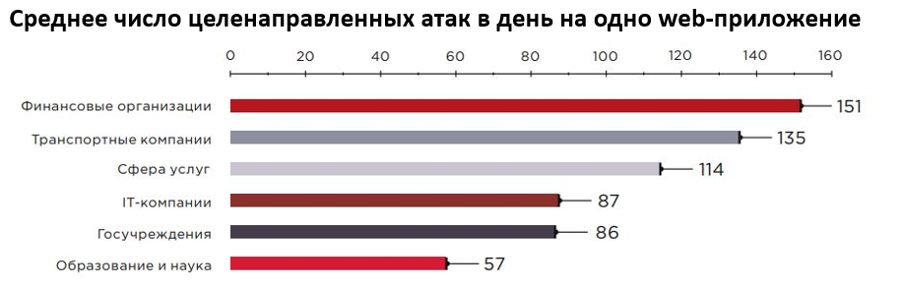

As consequências de tais vazamentos e hacks são bastante óbvias e não muito agradáveis para as empresas (e seus clientes, especialmente): aqui você tem dados pessoais, incluindo informações de pagamento e segredos comerciais com documentos confidenciais e acesso a sistemas internos. Em geral, o jackpot, no caso de quebra de que a empresa sofre tanto de reputação quanto financeiramente. Como esperado, as instituições financeiras são as que mais sofrem com isso, mas não só:

De acordo com a Positive Technologies

Para se proteger contra isso, as empresas têm especialistas em segurança da informação que determinam a permissibilidade de uso de um determinado software, bem como políticas gerais de segurança. Ao mesmo tempo, as tendências gerais - um aumento no número de aplicativos próprios, o uso ativo de várias APIs, trabalho em um ambiente misto (aplicativos internos, privado e nuvem) sugerem ativamente que muitos processos devem ser automatizados.

Principalmente no campo da segurança da informação.

Os principais problemas para as empresas que tentavam implantar essas soluções por conta própria eram que o tempo de resposta a uma ameaça ativa era muito longo, assim como o custo de propriedade da própria solução. Queria, como sempre, torná-lo mais rápido e acessível. E, idealmente, também com uma versão da solução em nuvem, que pode ser rapidamente conectada e convenientemente administrada.

Portanto, decidimos oferecer mecanismos exatamente automatizados para proteger, bloquear e repelir ataques usando nosso escudo protetor.

Em primeiro lugar, pegamos a lista do OWASP das 10 principais ameaças aos aplicativos da web em 2020 e implementamos proteção contra elas em ambos os modelos (positivo e negativo).

- Injeção.

- Autenticação quebrada.

- Exposição de dados confidenciais.

- Entidades externas XML (XXE).

- Controle de acesso quebrado.

- Configuração incorreta de segurança.

- Cross-Site Scripting XSS.

- Insecure Deserialization.

- Using Components with Known Vulnerabilities.

- Insufficient Logging & Monitoring.

Além disso, nosso WAF protege contra força bruta, extração de dados, ataques de API, rastreamento indesejado, botnets e inundações dinâmicas lentas e HTTP.

Claro, há também um reflexo de ataques de dia zero, incluindo HTTPS, bem como o bloqueio de tráfego com base na geografia.

Além disso, nosso WAF oferece suporte a um algoritmo de criação de política automática baseado em aprendizado de máquina exclusivo, perfeito para gerar políticas de segurança automaticamente para um aplicativo da web.

O WAF configurado conhecerá bem a estrutura do seu recurso, por isso poderá bloquear automaticamente qualquer ação que não seja típica para o seu trabalho.

A propósito, existem alguns mitos sobre a redundância da própria essência do WAF e sua necessidade. O seguinte é geralmente citado como exemplo:

O gateway de segurança e o monitoramento de sessão vão me proteger.

Os aplicativos da Web devem estar disponíveis para todos, então tudo o que resta é permitir todo o tráfego de entrada nas portas 80 (HTTP) e 443 (HTTPS) e esperar que todos cumpram as regras. O monitoramento de sessão para presença, identificação e bloqueio de código executável não substitui a análise de tráfego de aplicativo da web, portanto, explorar uma vulnerabilidade por meio de uma solicitação legítima da web não é difícil com um gateway de segurança multifuncional.

Então, ele definitivamente protegerá o scanner de segurança do aplicativo da web de rede

Na verdade não. Os scanners de segurança de rede são projetados para detectar configurações inseguras, atualizações ausentes e vulnerabilidades de servidores e dispositivos de rede, não vulnerabilidades de aplicativos da web. A arquitetura das soluções, o grande número de regras e recursos a serem verificados durante a varredura de uma rede, às vezes ainda permitem que os fabricantes de scanners de rede ofereçam funcionalidades adicionais para pesquisar vulnerabilidades de aplicativos da web sob uma licença separada ou mesmo gratuitamente.

Mas a usabilidade e a qualidade de seu trabalho estão longe até mesmo do nível médio dos scanners de aplicativos da web profissionais, e a confiança em tais produtos não pode ser restaurada depois de encontrar vulnerabilidades críticas onde o scanner universal funcionou 100%.

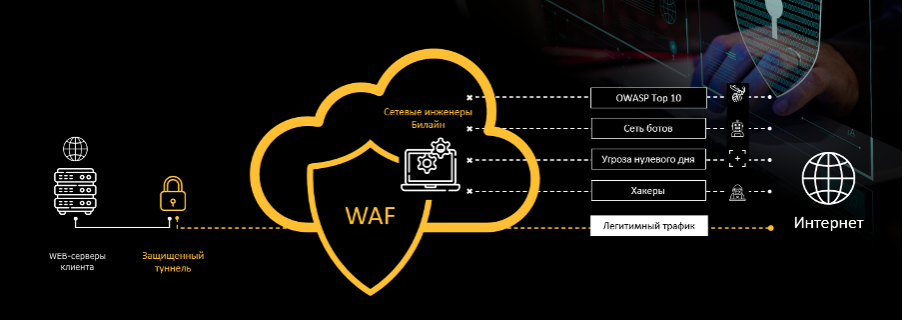

Como funciona

Construímos a solução com base no equipamento da empresa israelense Radware, que há muito é líder em serviços de segurança da informação. Uma das vantagens importantes da solução é o seu funcionamento automático: a análise de ameaças e a otimização de regras padronizadas para aplicações web são realizadas sem a participação de um administrador.

Existem três métodos de conexão, que são determinados por onde você decide realizar a análise de tráfego:

- Em nossas máquinas virtuais em nosso data center

- Em nosso equipamento nas instalações do cliente

- Na máquina virtual do cliente.

Esquematicamente, tudo se parece com isto:

Além de três opções de conexão, existem duas opções de implantação:

- Inline (somente da nuvem) - monitoramento ou bloqueio ativo de solicitações maliciosas.

- Out of pass (localmente no cliente) - apenas o monitoramento de solicitações maliciosas é suportado.

Graças à otimização automática das regras padronizadas, conseguimos atingir o menor valor de falso positivo possível. Está quase perto de zero. Claro que às vezes isso acontece (menos de 1%), isso se deve a erros na descrição das regras de funcionamento de um determinado site, pois WAF, como mecanismo, descreve apenas ações permitidas, e tudo o mais é proibido.

Benefícios da solução

Como parte do nosso firewall de aplicativo da web, oferecemos a melhor solução que:

- fornece proteção completa contra as 10 vulnerabilidades mais perigosas de acordo com OWASP;

- certificado pelo ICSA Labs;

- possui um recurso exclusivo para criação automática de políticas;

- e apóia modelos de segurança negativos e positivos.

Contamos também com uma cómoda conta pessoal, na qual são recolhidos relatórios sobre todas as ameaças detectadas e ataques bloqueados, cujo acesso é efectuado através do login e palavra-passe do colaborador apenas a partir de um determinado IP.

Normalmente, um único serviço é considerado para conectar o WAF a um site de cliente específico. No nosso caso, se um cliente tem, digamos, dois sites no mesmo servidor que são acessíveis a partir de dois IPs diferentes, ainda consideramos isso como um serviço de fornecimento WAF, simplesmente somando o tráfego total do cliente.

Mais informações úteis:

- Máquina virtual individual para cada cliente em hospedagem em nuvem.

- O WAF se ajusta automaticamente às mudanças no conteúdo do site, o que simplifica muito a administração.

- Na hospedagem na nuvem, o certificado SSL de acesso ao site não é transferido para a operadora, mas é carregado pelo cliente na conta pessoal do crypto container, o que garante a segurança de acordo com o padrão bancário PCI DSS.

- Suporte 24x7 por especialistas qualificados na área de segurança da informação do parceiro - EKON Technologies.

- 3 opções de implementação da solução - nuvem, VM cliente, equipamento dedicado no loop do cliente.

Você pode conectar WAF de Beeline na página do produto . Você terá um mês de teste grátis, se não gostar, desligue, se gostar, continuaremos trabalhando.