Vamos estudar os riscos digitais, seus tipos e descobrir como nos proteger deles. Considere seis soluções de DRP (Digital Risk Protection) reconhecidas globalmente, compare-as em funcionalidade e preço, com base na tabela analítica ROI4CIO .

A necessidade de uma presença forte no mundo online para o sucesso e reconhecimento da sua marca tornou-se uma verdade comum. E isso diz respeito não apenas a plataformas artísticas, canalização espirituosa de políticos e corporações globais. Varejo, publicidade e suporte ao cliente também estão mudando para o espaço online. A transição para o mundo virtual tornou-se especialmente relevante com a introdução da quarentena em muitos países em conexão com a pandemia COVID-19.

Os esforços para aumentar o alcance do público na Internet e as campanhas online de sucesso cativam com os resultados. Mas, infelizmente, quanto mais bem-sucedida e ampla for sua presença online, mais perigoso será esquecer seu lado sombrio - os riscos digitais. Afinal, a interação online com o público atrai não apenas a atenção desejada - você se torna visível para todos os tipos de invasores: cibercriminosos com motivação financeira, concorrentes que tentam revelar seus segredos, hackers.

Entender o que o ameaça, como construir proteção digital e escolher a melhor solução para coletar informações operacionais e ações preventivas contra ataques ajudará a proteger sua empresa contra ameaças. Obviamente, os métodos variam de acordo com o tamanho e a escala da organização, mas existem vários conceitos fundamentais de proteção digital contra riscos que podem orientar a seleção de garantias.

Tipos de riscos digitais

A proteção digital contra riscos é um aspecto de um programa de gerenciamento de informações de ameaças. Considere os elementos que compõem a categoria de risco digital.

Divulgações não autorizadas Isso

inclui o roubo ou vazamento de quaisquer dados confidenciais - informações financeiras pessoais de um cliente varejista ou o código-fonte dos próprios produtos de uma empresa de tecnologia.

Identificando vulnerabilidades

Plataformas de comércio eletrônico, fóruns criminais na dark web ou mesmo na web aberta são fontes poderosas de risco. Uma vulnerabilidade identificada por um grupo ou indivíduo que não pode influenciá-la encontra seu caminho para alguém que pode. Isso inclui a distribuição de explorações em ataques direcionados e não direcionados.

Problemas da cadeia de abastecimento

Parceiros de negócios e todos os fornecedores que interagem diretamente com sua organização não seguem necessariamente as mesmas diretrizes de segurança que você.

Riscos de tecnologia

Esta ampla categoria inclui todos os riscos que precisam ser considerados ao lidar com tecnologias das quais uma organização depende. Isso inclui:

Infraestrutura física : Incontáveis processos industriais que são parcial ou totalmente automatizados por sistemas SCADA, DCS ou PLC. Infelizmente, a automação abre redes para ataques cibernéticos - um exemplo disso é o ataque STUXNET que interrompeu o programa nuclear de uma nação inteira.

infraestrutura de TI: A fonte mais comum de risco digital, incluindo todas as vulnerabilidades potenciais em software e hardware. Esses riscos aumentam a cada dia devido à conexão com a Internet das Coisas.

Presença Pública na Internet : Pontos de contato com clientes e organizações comunitárias - mídia social, marketing por email ou outras estratégias de marketing - são fontes potenciais de risco.

Risco dos funcionários

Mesmo a fechadura mais segura e resistente a violações pode ser facilmente aberta se você tiver a chave. Com esforços de engenharia social, gerenciamento e manipulação de identidade e ataques internos mal-intencionados de funcionários insatisfeitos, até mesmo o programa de segurança cibernética mais confiável pode ser rapidamente prejudicado.

Dez casos de uso para proteção digital contra riscos

O cenário de ameaças está em constante expansão, o que significa que as equipes de segurança cibernética são cada vez mais forçadas a trabalhar para proteger as organizações. Reunimos uma dúzia de estudos de caso para demonstrar o escopo dos serviços de proteção de risco.

Detecção de

phishing Phishing é um problema traiçoeiro, e os cibercriminosos adoram porque é eficaz. O DRP inclui medidas proativas que identificam e interrompem os ataques antes que eles causem danos. Ao rastrear várias métricas importantes de phishing - domínios registrados, alterações de registros MX e reputação de DNS, a solução identifica domínios maliciosos e elimina rapidamente sites falsificados.

Priorização de vulnerabilidade

A correlação manual da inteligência sobre ameaças com as vulnerabilidades da sua organização não é mais realista. Muitas tecnologias usadas, muitos dados. O DRP é uma coleção automatizada de vulnerabilidades que explora dados de qualquer lugar. Então, esses arrays são estruturados em tempo real, permitindo que você veja o que representa o maior risco.

Visibilidade Darknet

Os invasores são inteligentes e anônimos, mas ainda visíveis. O DRP monitora suas atividades em toda a Internet - como eles rastreiam alvos, usam ferramentas suspeitas e colaboram com outros hackers. Uma solução DRP avançada entende como os cibercriminosos pensam e como as ameaças evoluem, dando a você a chance de ser proativo. A propósito, monitorar e rastrear a atividade da web na darknet é uma parte fundamental de como as ameaças são normalmente detectadas e mitigadas.

Proteção de marca

Você gastou muito tempo e dinheiro construindo e construindo sua marca. Infelizmente, os hackers também sabem o quanto isso é valioso. A solução DRP foi projetada para escanear fontes externas para usos fraudulentos de sua marca. Ele monitora seus domínios, endereços IP, aplicativos móveis e páginas de mídia social para identificar intrusos. E quando uma atividade suspeita é detectada, ele envia alertas instantaneamente para toda a sua organização, marketing, conformidade, TI e segurança.

Detecção de fraude

Você tem todos os tipos de defesas de perímetro instaladas - firewalls, gateways, IDS / IPS e sistemas de detecção de malware e pode até ter tomado medidas para integrar e fortalecer esses sistemas. Isso é legal! O problema é que os hackers contornam essa proteção de qualquer maneira, usando a fraude. Portanto, a solução de DRP deve monitorar as tentativas de criar sites de phishing ou vender credenciais vazadas, informações de contas bancárias de seus clientes e funcionários. Alertas instantâneos em tempo real ajudam a prevenir tais ações antes que aconteçam, economizando milhões em custos para as organizações a cada ano.

Identificação de aplicativos móveis maliciosos

Dispositivos móveis e aplicativos expandem o alcance do público. Mas os invasores podem já ter criado aplicativos móveis nocivos que sua equipe de marketing provavelmente não rastreia ou conhece. O DRP deve verificar várias lojas de aplicativos, tanto legais quanto piratas, para detectar aplicativos suspeitos e iniciar seu fechamento. Isso é possível se a solução tiver parceria com lojas de aplicativos.

Protegendo a liderança

No passado, os executivos precisavam apenas de segurança física. Alarmes e segurança são instalados nos escritórios para esse fim, às vezes guarda-costas são atribuídos à alta direção. Funcionários graduados agora enfrentam sérias ameaças à segurança cibernética. Assim como investidores, membros do conselho e consultores. O programa DRP deve fazer a varredura de fontes online para encontrar e impedir tentativas de adulterar ou comprometer sua identidade e dados.

Mitigação automatizada de ameaças

Dada a magnitude das ameaças potenciais e a falta de experiência para mitigá-las, automatizar o processo de mitigação é fundamental. A solução deve transformar dados em inteligência e inteligência em ação: bloquear e eliminar ameaças, redefinir credenciais de falha e criar políticas de segurança.

Monitoramento de vazamentos e dados confidenciais

Proteger os dados do cliente e a propriedade intelectual é fundamental. O DRP procura credenciais roubadas e dados confidenciais, senhas e notifica sobre sua detecção. A melhor maneira de garantir que o DRP esteja agindo de acordo com as informações de credenciais atualizadas é integrar a solução com o Active Directory e o Microsoft Exchange. Portanto, quando um vazamento é detectado, as credenciais ativas serão redefinidas.

Terceiros

Como se proteger seus próprios sistemas não fosse difícil o suficiente, você também precisa se preocupar com fontes externas, que também são mais difíceis de controlar. Esses são os fornecedores, parceiros e investidores que fazem parte da sua pegada digital. O risco cibernético deles também é seu. Portanto, o DRP deve avaliar as ameaças enfrentadas por terceiros para que você possa gerenciar com eficácia sua cadeia de suprimentos.

Por que a proteção digital contra riscos é um investimento, não um custo

A Proteção Digital de Riscos é uma estratégia defensiva proativa. Ele permite que você enfrente ameaças, evite custos desnecessários, melhore a eficiência e recupere perdas. É nessas quatro áreas que o DRP oferece ROI. Vamos olhar mais de perto.

ROI 1: Evitando riscos

Como a maioria dos outros elementos de uma estratégia de segurança cibernética, os investimentos em uma solução devem ser vistos no contexto dos custos indesejados que uma violação de segurança pode incorrer. Mas esta é apenas uma parte do benefício. Um dos aspectos mais valiosos do DRP é a visualização da pegada digital da própria organização - um elemento essencial para proteger os negócios e a reputação.

ROI 2: custos mais baixos

As soluções DRP automatizam muitas tarefas relacionadas à detecção e monitoramento de ameaças digitais. A defesa cibernética autodirigida no local cobre apenas parcialmente essas tarefas quando comparada a soluções especialmente projetadas e constantemente atualizadas. Os melhores serviços de DRP também cobrem Shadow IT (ou seja, domínios não autorizados, aplicativos ou dispositivos criados ou usados sem notificar o departamento de TI) e Forgotten IT (por exemplo, páginas de destino de sites antigos e conteúdo arquivado), proporcionando economia adicional de custos ...

ROI 3: Maior eficiência

A automação inerente às soluções de gerenciamento de risco digital identifica vulnerabilidades com mais rapidez e facilidade, aumentando a eficiência do processo. A identificação e eliminação de Shadow and Forgotten IT otimiza ainda mais o espaço digital da empresa, economizando recursos.

ROI 4: Geração de receita

Ataques cibernéticos bem-sucedidos, e-mails de phishing e sites falsos para uma organização têm um impacto negativo direto na receita e, é claro, um impacto negativo na reputação. As soluções de mitigação digital de riscos também ajudam a mitigar esses riscos, ajudando a identificar e remediar rapidamente atividades ilegais ou ameaçadoras.

Métodos de proteção

A Forrester identifica dois desafios principais para qualquer organização que busca reduzir o risco digital: primeiro, identificar os riscos existentes e, segundo, eliminá-los. Concordamos com você - à primeira vista, os objetivos são óbvios. Mas, na realidade, eles assumem uma certa postura em relação à segurança - mais proativa do que a resposta a incidentes. Essa abordagem proativa incorpora proteção digital contra riscos em uma estratégia de inteligência contra ameaças.

A ideia não é erguer um muro ao redor da cidade e ficar longe de qualquer coisa indesejada, mas se sentir seguro caminhando livremente pelo mundo onde você conhece tudo o que o cerca.

O relatório da Forrester também identifica várias qualidades críticas inerentes a uma solução DRP:

- . . -, , .

- , . , , - ; , ; .

- - . — , . — , .

Tendo considerado todas as vantagens de implementar o DRP e nos familiarizado com o que esperar da solução, vamos prosseguir para comparar os seis produtos principais entre si. Vamos dar uma olhada rápida na funcionalidade, recursos, comparar com base na tabela analítica ROI4CIO por preço e parâmetros: proteção e verificação de endereços IP, URLs, ameaças da categoria TTPs, somas hash de arquivos, domínios, chaves de registro, números de cartão, números de telefone, redes sociais redes; proteção de aplicativos móveis e marca; encontrar vazamentos de dados; enriquecimento de dados (classificações de ameaças, marcação de ameaças, informações adicionais); formas de interação; formato de dados.

Plataforma ZeroFOX

Com um mecanismo de coleta de dados global, análise alimentada por IA e um sistema de remediação automatizado, ZeroFOX protege contra ameaças cibernéticas, de marca e físicas em mídias sociais e plataformas digitais.

ZeroFOX, líder de mercado em visibilidade digital e segurança, protege as organizações de hoje de riscos digitais dinâmicos e riscos físicos em plataformas sociais, móveis e web.

ZeroFOX detecta e elimina ataques de phishing direcionados, comprometimento de contas, interceptação de dados e ameaças de localização. A tecnologia patenteada ZeroFOX SaaS processa e protege milhões de mensagens e contas no LinkedIn, Facebook, Slack, Twitter, Instagram, Pastebin, YouTube, lojas de aplicativos móveis todos os dias.

O trabalho com a plataforma começa com a configuração de “entidades” - tudo o que importa para sua organização nas redes sociais e canais digitais: marcas, funcionários, executivos e VIPs, produtos, locais e páginas corporativas. As entidades têm subseções que consistem em perfis, nomes, palavras-chave, imagens, domínios, hashtags e muito mais. A personalização de entidade controla onde e como ZeroFOX coleta dados. A personalização também garante que você veja apenas os dados relevantes para a sua organização.

Em seguida, você determina qual análise é realizada para cada entidade com base nos respectivos casos de uso (por exemplo, uma marca terá requisitos diferentes de um funcionário). Se alguma violação for detectada, ZeroFOX envia alertas. Eles aparecem em uma tabela filtrável classificada por classificação de risco, tipo de ameaça, carimbo de data / hora ...

Por meio de um processo proprietário, ZeroFOX trabalha em nome do cliente para sinalizar conteúdo impróprio nas redes sociais. O produto envia automaticamente reclamações de violações específicas diretamente para a Central de Previdência Social para remoção. Em tempo real, é possível remover qualquer conteúdo impróprio de suas páginas corporativas.

Uma atualização recente, ZeroFOX Enterprise Remote Workforce Protection, traz segurança e inteligência para plataformas de colaboração que estão faltando nas ferramentas tradicionais de segurança cibernética.

Revisão do Produto. Chefe do Departamento de Segurança, Empresa de Armazenamento:

Há uma necessidade urgente de ZeroFOX porque ninguém mais faz o que esta decisão faz. Trabalhar com ZeroFOX realmente abriu nossos olhos. O melhor elogio que posso dar é que o processo de trabalho com a plataforma corresponde totalmente à descrição declarada, tudo funciona.

A interface é

o endereço IP: sim

o endereço URL: sim

Categoria de ameaças TTPS: sim

soma hash dos arquivos: sim

Domínio: Sim

Chaves de registro: Sim

Não cartões: sim

Telefones: sim

Indicadores de rede social: sim

Proteção para aplicativos móveis: sim

Proteção de marca : sim

Vazamento de dados: N / A

Enriquecimento de dados (classificações de ameaças, marcação de ameaças, informações adicionais e outras informações adicionais): sim

Métodos de interação: API

Formato de dados: JSON, STIX, TAXII

Preço: a partir de $ 390 por mês

Plataforma de Inteligência de Ameaças IntSights (TIP)

A plataforma IntSights Threat Intelligence Platform (TIP) ajuda as organizações a centralizar dados de várias fontes de informação para manter as listas de bloqueio atualizadas.

A IntSights está revolucionando as operações de segurança cibernética, aproveitando uma plataforma abrangente de defesa contra ameaças externas para neutralizar os ataques cibernéticos. Os recursos de inteligência cibernética permitem monitorar continuamente o perfil digital externo da empresa na rede e na darknet para identificar ameaças emergentes e responder de forma proativa.

A criação de um produto de inteligência de ameaças especializado que se integra à infraestrutura de segurança central tornou a IntSights uma das empresas de segurança cibernética de crescimento mais rápido no mundo.

A IntSights Threat Intelligence Platform (TIP) centraliza e lista milhares de fontes de inteligência para investigação ordenada e bloqueio rápido de ameaças. As ameaças são priorizadas em gravidade, trazendo contexto aos canais de comunicação. O IntSights fornece ainda notificações, alertas e relatórios especializados para a organização.

O painel de investigação da plataforma de inteligência de ameaças visualizado permite que você monitore e gerencie campanhas relacionadas a ativos maliciosos conhecidos e coordene as respostas. Para detecção e resposta interna, a plataforma se integra a sistemas de segurança locais, como firewalls, proxies da web e Active Directory, informando automaticamente as equipes de segurança sobre ameaças e recursos de correção automatizada.

A capacidade de conectar o que está acontecendo fora da organização (na Internet e na dark web) e o que está acontecendo dentro da organização (dados internos de dispositivos de segurança, redes, sistemas, dispositivos e usuários) elimina a necessidade de treinamento extensivo e permite que toda a equipe de segurança entenda melhor processos.

. , SOC , Teva:

IntSights . , , , .

A interface é

o endereço IP: sim

o endereço URL: sim

Categoria de ameaças TTPS: sim

soma hash de arquivos: de N / A

Domínio: Sim

Chaves de registro: de N / A

números de cartão: sim

Telefones: sim

Indicadores de rede social: sim

Proteção para aplicativos móveis : N / A

Proteção da marca: sim

Vazamento de dados: N / A

Enriquecimento de dados (classificações de ameaças, marcação de ameaças, informações adicionais e outras informações adicionais): sim

Métodos de interação: API

Formato de dados: N / A

Preço: de $ 100.000 por ano

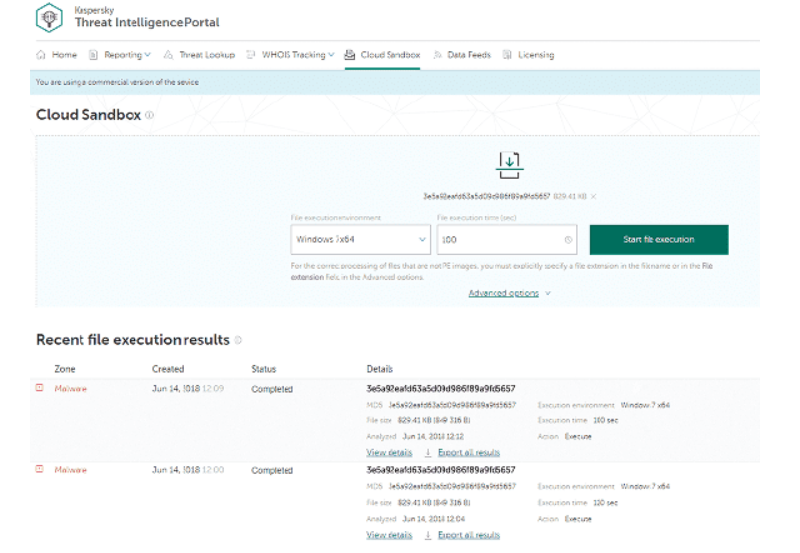

Kaspersky Threat Intelligence

A Kaspersky Lab desenvolveu o portal Kaspersky Threat Intelligence (KTI), que fornece acesso a todo o conhecimento acumulado ao longo de 20 anos de experiência da empresa. Ele fornece aos centros de segurança a inteligência de

ameaças mais atualizada Threat Intelligence é construída com base na experiência dos especialistas da Kaspersky que reuniram uma imagem completa do estado atual dos ataques a clientes, identificando pontos fracos no perímetro da rede, ameaças de cibercriminosos, atividade maliciosa e violação de dados.

O serviço está disponível no Portal Kaspersky Threat Intelligence, um ponto único de acesso aos dados sobre ataques cibernéticos. Usando este portal, os especialistas do SOC recebem não apenas informações atualizadas sobre as ameaças, mas também acesso aos resultados da pesquisa global sobre as fontes dos ataques direcionados. Isso permite que você priorize sinais de sistemas internos sobre ameaças desconhecidas, minimizando o tempo de resposta a incidentes e evitando o comprometimento do sistema.

A solução conduz inventário de rede usando métodos não intrusivos, identificando componentes críticos do perímetro da rede do cliente, como serviços de gerenciamento remoto, serviços abertos e mal configurados involuntariamente e dispositivos de rede. Uma análise especializada dos serviços disponíveis leva à classificação de vulnerabilidades e uma avaliação de risco abrangente com base em muitos parâmetros - uma avaliação CVSS de linha de base, a disponibilidade de explorações públicas.

O serviço inclui: Streams de dados de ameaças, relatórios de ameaças personalizados, relatórios de inteligência de ameaças específicos da empresa, relatórios de inteligência de ameaças específicas de cada país, relatórios de inteligência de ameaças de instituições financeiras, relatórios de inteligência de ameaças APT, serviço de pesquisa de ameaças Cloud Sandbox, serviço CyberTrace.

Graças à coleta automatizada de dados por meio de serviços de hospedagem de conteúdo online, fóruns públicos, redes sociais, canais e mensageiros, fóruns e comunidades online clandestinas fechadas, o serviço fornece informações detalhadas sobre contas de funcionários comprometidas, vazamento de dados, ataques planejados ou discutidos contra eles. organizações.

Os relatórios do Digital Footprint Intelligence destacam os cibercriminosos não apenas contra um cliente, mas também contra clientes, parceiros e infraestrutura de fornecedores, e fornecem uma visão geral do malware atual ou ataques APT em toda a região e indústria. Com a ajuda dessas informações, o cliente pode olhar para seu negócio do ponto de vista de um invasor e entender o que ele pode aprender sobre a infraestrutura de TI e os funcionários da empresa.

. , :

Kaspersky Intelligence Reporting — , . , -. IOC .A interface é

o endereço IP: sim

o endereço URL: sim

Categoria de ameaças TTPS: sim

soma hash de arquivos: sim

Domínio: Sim

Chaves de registro: Sim

Não cartões: sim

Telefones: de N / A

Indicadores das redes sociais: de N / A

Proteção de aplicativos móveis : N / A

Proteção da marca: N / A

Vazamentos de dados: N / A

Enriquecimento de dados (classificações de ameaças, marcação de ameaças, informações adicionais e outras informações adicionais): sim

Métodos de interação: https

Formato de dados: JSON, STIX, CSV, OpenIoC

Preço: de $ 100.000 por ano

Grupo-IB Threat Intelligence

O Group-IB Threat Intelligence é um serviço de assinatura que monitora, analisa e prevê ameaças a organizações, parceiros e clientes.

O Group-IB é o parceiro oficial da Interpol, Europol e agências locais de aplicação da lei. Com mais de 15 anos de experiência e especialistas altamente qualificados, o Group-IB usa sua própria infraestrutura e seu próprio sistema de busca de ameaças externas. Coletando grandes quantidades de dados em tempo real, a plataforma usa algoritmos proprietários e aprendizado de máquina para correlacionar os dados rapidamente.

As atividades de pesquisa do Group-IB no campo da coleta de dados argumentam que a maioria das ameaças dirigidas ao setor financeiro vêm de criminosos que falam russo, que é uma área específica das atividades da empresa. O foco da solução não se baseia no gerenciamento de indicadores de comprometimento, mas nas informações sobre quem está por trás de cada ataque.

A seção Dados comprometidos da plataforma mostra elementos como fonte, ameaça, domínio e mulas de dinheiro. Neste painel, os analistas podem ver a eficácia de certas páginas de phishing no comprometimento e como a página parecia quando foi detectada.

O sandbox Group-IB foi projetado para emular o espaço de trabalho de uma instituição. Ele estima a porcentagem de um arquivo que é malicioso e retorna um vídeo de como o arquivo se comportou na Sandbox. Os analistas também recebem uma breve descrição dos recursos comportamentais que a árvore de arquivos e processos tem para mostrar como funcionam.

O recurso de ataques recentemente adicionado fornece um gráfico claro de todas as interseções do elemento para outros domínios da página de phishing original, endereços IP, certificados SSL, e-mail, números de telefone e arquivos.

Ameaças avançadas tornam mais fácil para os analistas processar a vasta quantidade de informações oferecidas, oferecendo uma visão geral priorizada de cartões com descrições, cronograma de campanhas criminosas do início até a data e informações de atividades.

Revisão do Produto. Empresa financeira da Austrália:

Fontes de dados exclusivas e acesso a recursos proprietários são o que diferencia o Group-IB de outros fornecedores. Uma equipe profissional de analistas excedeu nossas expectativas, realizando rapidamente investigações sob medida e adaptadas ao contexto da ameaça. A plataforma Threat Intelligence foi perfeitamente integrada ao nosso sistema de segurança.

Interface é

o endereço IP: sim

o endereço URL: sim

Categoria de ameaças TTPS: sim

soma hash de arquivos: sim

Domínio: Sim

Chaves de registro: de N / A

números de cartão: de N / A

Números de telefone: de N / A

Indicadores de rede social: sim

Proteção aplicativos móveis: N / A

Proteção da marca: sim

Vazamento de dados: N / A

Enriquecimento de dados (classificações de ameaças, marcação de ameaças, informações adicionais e outras informações adicionais): sim

Métodos de interação: API

Formato de dados: STIX

Preço:de $ 150.000 por ano

Digital Shadows SearchLight

Minimiza o risco digital identificando a exposição indesejada e protegendo contra ameaças externas. Detecta perda de dados, protege sua marca online e reduz a superfície de ataque.

A Digital Shadows é um provedor de soluções mundialmente conhecido para rastrear e gerenciar os riscos digitais de uma organização, através da mais ampla gama de fontes de dados na Internet e na dark web.

O principal produto da empresa, o Digital Shadows SearchLight combina a análise de dados mais abrangente do setor com os principais especialistas em segurança. SearchLight fornece informações sobre ameaças de fontes abertas e redes sociais. Os usuários podem acessar essas informações por meio de APIs RESTful, notificações por email, solicitações e resumos semanais de inteligência.

Para identificar danos potenciais, a solução fornece uma imersão completa na dark web - é a descoberta de dados confidenciais da empresa, produtos e outros ativos que são vendidos na dark web. As ferramentas de investigação e análise usadas fornecem as análises necessárias para proteger ativos e dados.

Com tecnologia patenteada e ferramentas analíticas para detectar credenciais de funcionários comprometidas e brechas de rede, você pode localizar instantaneamente vazamentos, falsificações de domínio e emails comprometidos.

O ecossistema baseado em nuvem da SearchLight permite a integração com outras plataformas SIEM para criar um dispositivo de segurança abrangente.

Revisão do Produto. Norm Laudermilch, CISO na Sophos:

Digital Shadows , . , , , Sophos.

Interface é

o endereço IP: sim

o endereço URL: sim

Categoria de ameaças TTPS: sim

soma hash de arquivos: sim

Domínio: Sim

Chaves de registro: Sim

Não cartões: sim

Telefones: sim

Indicadores de rede social: sim

Proteção para aplicativos móveis: sim

Proteção de marca : sim

Vazamento de dados: sim

Enriquecimento de dados (classificações de ameaças, marcação de ameaças, informações adicionais e outras informações adicionais): sim

Métodos de interação:

Formato de dados API : JSON, XML, STIX, CSV

Preço:a partir de $ 5600 por mês

RiskIQ Illuminate

A plataforma RiskIQ fornece visibilidade, compreensão e controle de explorações, ataques e automatiza a detecção de ameaças externas para proteção contra ataques direcionados.

O RiskIQ é outro líder em gerenciamento de ameaças digitais que fornece detecção, inteligência e remediação completas de ameaças associadas à presença digital de uma organização na rede. A visão e missão da RiskIQ nos últimos dez anos tem sido capturar, correlacionar e analisar a pegada digital dos clientes na infraestrutura da Internet. Com uma solução da RiskIQ, você obtém uma visão unificada e controle sobre as ameaças associadas à Internet e redes sociais, dispositivos móveis.

A plataforma RiskIQ Illuminate tem a confiança de milhares de analistas de segurança, equipes de segurança e CISOs. Ele é construído com base no mais amplo conjunto de dados para reconhecimento e automação ideal de mapeamento, monitorando superfícies expostas a ataques da Internet, reduzindo o impacto de ataques e acelerando a investigação de ameaças externas.

Com o respaldo de 10 anos de experiência em ataques de internet, a plataforma mede todas as ameaças - da dark web às camadas superficiais da rede e até mesmo do mundo físico. O Illuminate gera as análises de que você precisa para obter alertas acionáveis em tempo real.

Revisão do Produto. Robin Barnwell, chefe de segurança do PBB IT Security Standard Bank:

, RiskIQ, , .

Interface de

endereço IP: sim

URLs: sim

Categoria de ameaças TTPs: N / A Hashes de

arquivo : sim

Domínios: sim

Números de cartão: sim

Números de telefone: N / A

Indicadores de redes sociais: sim Proteção de

aplicativo móvel: sim

Proteção de marca : sim

Vazamento de dados: sim

Enriquecimento de dados (classificações de ameaças, marcação de ameaças, informações adicionais e outras informações adicionais): sim

Métodos de interação: API

Formato de dados: JSON, XML, STIX, CSV

Preço: N / A

Autor: Natalka Cech, paraROI4CIO