VeraCrypt é um fork gratuito do TrueCrypt usado para criptografia ponta a ponta no Windows, Mac OSX e Linux, e permite que você criptografe a unidade do sistema, uma unidade interna ou externa separada, ou crie unidades virtuais usando arquivos de contêiner.

Neste artigo, veremos um recurso interessante do VeraCrypt para a criação de um disco criptografado com uma partição oculta, este método, também chamado de método de "criptografia ambígua", oferece a possibilidade de negação plausível da presença de um segundo volume, uma vez que sem a senha correta, não é possível provar a existência do volume oculto.

Criação de um arquivo de chave

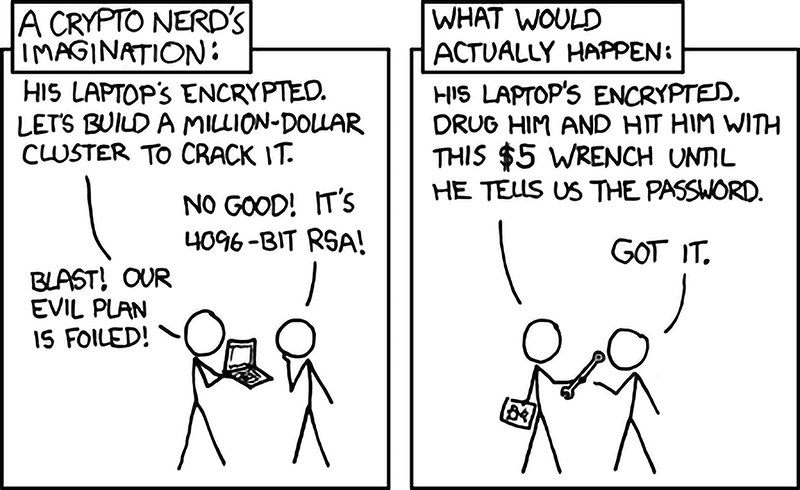

Para trabalhar com uma partição criptografada, não é necessária a presença de um arquivo de chave, mas se você proteger os dados ao máximo, então não será supérfluo, por exemplo, como outro fator para garantir uma resistência suficientemente elevada a ataques forçados, também conhecido como o "método de criptoanálise termorretal" ...

Neste caso, presume-se que existam dois arquivos de chave em mídia externa, um dos quais será armazenado em um local suficientemente seguro, por exemplo, em um cofre seguro.

A segunda cópia é destruída quando surge uma ameaça. Assim, mesmo que a presença de uma partição oculta seja conhecida e a senha dela tenha sido extraída à força, o acesso às informações criptografadas não será possível sem um arquivo de chave.

VeraCrypt possui uma ferramenta de geração de arquivo chave que permite criar um arquivo com dados aleatórios de um determinado tamanho. Para fazer isso, inicie o Gerador de Arquivos-chave no menu Serviço, defina o número necessário de arquivos-chave e seu tamanho e gere entropia fazendo movimentos caóticos com o mouse. Depois disso, salve o arquivo da chave (no nosso caso, também fazendo uma cópia dele).

Criação de uma partição criptografada

Para criar um volume criptografado oculto, primeiro você precisa preparar um volume criptografado regular (externo). Para criá-lo, execute o menu Ferramentas - Assistente de Criação de Volume .

Vamos selecionar " Criptografar partição / disco que não é do sistema " para criar um disco criptografado (no meu caso, é um pequeno disco SSD). Se não houver um disco separado, você pode usar " Criar um contêiner de arquivo criptografado ", porque ele será posteriormente montado como um disco virtual, todas as instruções subsequentes também são válidas para ele. Defina o

tipo de volume para " Volume Veracrypt oculto"Modo Volume" Normal "(à medida que criamos um novo volume). O volume de colocação seleciona a unidade em que o volume criptografado será criado, no caso de criar um recipiente de arquivo será necessário especificar onde criar o arquivo.

Modo de Criação de Volume " Criar e formatar " se o disco estiver vazio ou " Criptografar no local " se já houver dados no disco que precisam ser criptografados.

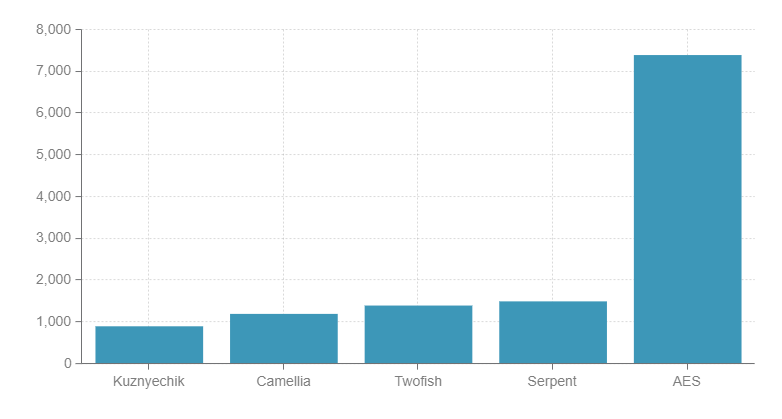

O algoritmo de criptografia é deixado AES, porque apesar da possibilidade de escolher um dos cinco algoritmos de criptografia, AES é suficiente confiável e rápido (VeraCrypt oferece suporte e permite a aceleração de hardware deste algoritmo por padrão ao usar processadores com conjunto de instruções AES-NI).

Velocidade média de criptografia / descriptografia na memória (12 threads, aceleração App.AES habilitada, Mb / s, quanto mais, melhor):

Vamos definir uma senha forte (descrevemos como escolher uma senha forte neste artigo).

Curiosidade: a senha do “hacker mais procurado” que usava criptografia de disco completa, Jeremy Hammond, era o nome de seu gato: “Chewy 123”;

Antes de formatar o volume, você precisará fazer alguns movimentos caóticos com o mouse para criar o nível necessário de entropia para criptografia. A opção "formatação rápida" não deve ser usada porque tem como objetivo criar uma partição oculta. Se você não pretende armazenar arquivos grandes (> 4 GB), é recomendável deixar o tipo de sistema de arquivos FAT.

Criação de um volume oculto

No assistente de volume, selecione " Criptografar partição / disco que não seja do sistema ". Modo de volume " VeraCrypt Hidden Volume ". Modo de criação " Modo direto ". Vamos selecionar o dispositivo ou contêiner criptografado na etapa anterior. Digite a senha que você criou anteriormente e clique em " Avançar ".

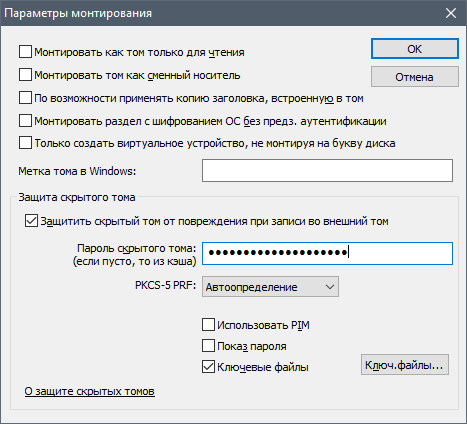

Vamos indicar o tipo de criptografia para o volume oculto. Como acima, recomendo deixar as configurações padrão. Nesta fase, podemos adicionar o uso de um arquivo de chave como uma medida de proteção adicional.

Na próxima etapa, determinaremos quanto espaço " tirar " do volume principal para criar um volume oculto. O processo posterior de configuração de um volume é semelhante à configuração de um volume externo.

Montagem de um volume externo

Montar um volume pode levar algum tempo, devido a um grande número de iterações durante a geração de chaves, o que aumenta em dez vezes a resistência a ataques "frontais".

Para montar o volume externo, clique em " Montar ", abra as " Opções " e defina a opção " Proteger o volume oculto de danos durante a gravação " e especifique a senha e o arquivo-chave para o volume oculto.

A opção de segurança ao montar o volume externo deve ser habilitada, uma vez que o volume oculto faz parte do volume externo, e gravar no volume externo sem proteção pode danificar o volume oculto. No caso de você ser forçado a montar um volume externo à força (contra o qual este mecanismo foi criado), então, naturalmente, você monta-o como um volume normal, e o VeraCrypt não mostrará que este é um volume externo, ele se parecerá com um volume normal.

O volume externo pode armazenar informações que parecem ou são um tanto sensíveis, enquanto todos os mais valiosos serão armazenados em um volume oculto.

Montando um volume escondido

Para montar um volume oculto, clique em "Montar", especifique a senha e o arquivo-chave para o volume oculto. Quando um volume oculto é montado, VeraCrypt adiciona a marca " Oculto ".

Vetores de ataque

Ataque na testa:

Ataques de força bruta com uma senha forte são ineficazes - este é o cenário para o qual os desenvolvedores do VeraCrypt estavam se preparando e, na presença de um arquivo de chave, eles são absolutamente ineficazes.

Extraindo chaves de criptografia:

Em teoria, depois de obter acesso a um computador desligado, há alguma chance de extrair as chaves de criptografia da memória ou do arquivo de hibernação e do arquivo de paginação. Para neutralizar tais ataques, é recomendável habilitar a opção de criptografar chaves e senhas na RAM no menu Configurações - Desempenho e desabilitar o arquivo de paginação e hibernação.

Controle oculto:

O armazenamento de dados criptografados os protegerá em caso de perda, confisco ou roubo do dispositivo, mas se os invasores obtiverem controle oculto sobre um computador na rede, por exemplo, usando malware com recursos de controle remoto, não será difícil para eles obter o arquivo da chave e a senha no momento usar. Não consideraremos opções para combater esses tipos de ataques, pois o tópico de segurança de rede é bastante extenso e está além do escopo deste artigo.