Cada grupo cibernético tem seu próprio conjunto específico de requisitos de infraestrutura de rede. Alguém precisa de servidores temporários para senhas de força bruta, varredura de rede ou e-mails de phishing, outros precisam de hospedagem à prova de balas escondida atrás de uma cadeia de proxies reversos. No entanto, toda a diversidade se resume a vários cenários típicos:

- hospedar sites com conteúdo ilegal ou questionável,

- hospedagem de infraestrutura de gerenciamento,

- hospedagem de aplicativos e componentes de serviço,

- hospedagem de anonimizadores, proxies diretos e reversos,

- servidores dedicados para varredura e ataques de força bruta,

- plataformas para phishing e spamming.

Assim, a infraestrutura da rede criminosa geralmente consiste nas seguintes áreas:

- serviços especiais de hospedagem,

- hospedagem baseada em servidores comprometidos,

- serviços de confidencialidade e anonimato,

- Serviços DNS.

Vamos examinar mais de perto esses componentes e começar com serviços de hospedagem dedicados.

Hospedagem à prova de balas

Qualquer atividade ilegal, mais cedo ou mais tarde, leva ao fato de que os recursos associados a ela se tornam o objeto da atenção das autoridades policiais. E então os endereços IP desses recursos são bloqueados, os servidores são apreendidos e os domínios são particionados. Essa situação leva à interrupção de ataques cibernéticos e à necessidade de gastar na organização de uma nova infraestrutura. Para evitar tal situação, as estruturas ilegais recorrem a serviços imunes às solicitações policiais.

Por exemplo, a legislação de Belize e Seychelles permite que as empresas que fornecem esses serviços de hospedagem ignorem todas as solicitações das agências de aplicação da lei em relação aos recursos hospedados em suas instalações. Como resultado, muitos sites de hospedagem à prova de balas são hospedados lá.

Outro exemplo é colocar um criminoso hospedando em uma casa particular. Era um data center ilegal, que continha mais de 100 servidores, que a polícia ucraniana descobriu e eliminou recentemente.

Serviços de fluxo rápido

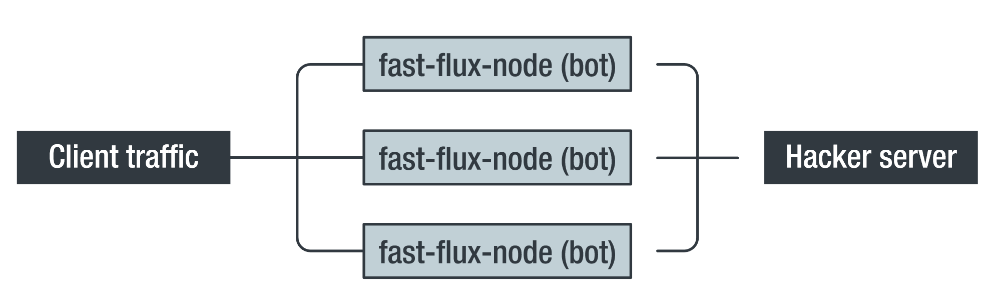

Fast-flux é uma tecnologia totalmente legal usada para fornecer maior disponibilidade de serviço e balanceamento de carga, alternando constantemente a resolução de nomes de domínio para um pool de endereços IP. Essa abordagem permite que os criminosos obtenham maior resistência a hackers e interceptações, permitindo que eles ocultem a localização de seu servidor. Um pool de endereços IP costuma ser usado para encadear proxies reversos e pode ser fornecido por vários recursos: VPS de nuvem alugado, hosts de botnet ou máquinas comprometidas.

Como o fluxo rápido funciona como um serviço de camada intermediária. Fonte (doravante, salvo indicação em contrário): Trend Micro

A essência do método de fluxo rápido é usar TTL curto (tempo de vida) para registros DNS A. Isso evita que os servidores DNS de teste armazenem o nome de domínio em cache e os força a sempre solicitar permissão dos servidores DNS (Sistema de Nomes de Domínio) anunciados. Valores de TTL baixos permitem que os invasores direcionem o domínio para endereços IP em um pool dedicado com alta frequência e garantam a disponibilidade do serviço mesmo se alguns dos endereços forem comprometidos ou banidos pelo ISP.

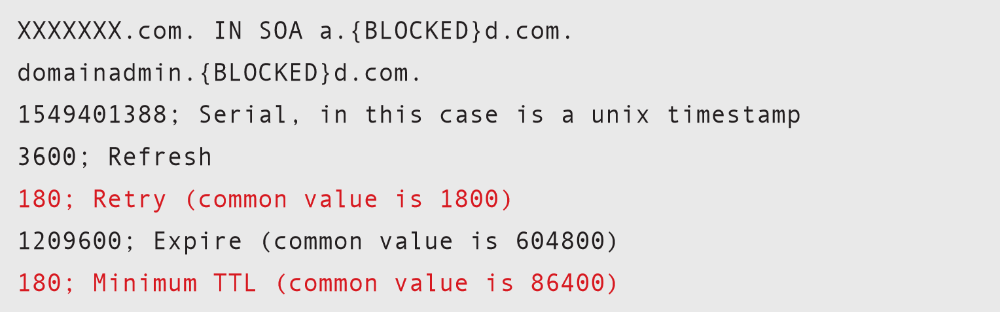

Registros DNS específicos de fluxo rápido

Os valores TTL mostrados em vermelho são definidos com novas tentativas anormalmente baixas e tempos TTL mínimos (em segundos). Em circunstâncias normais, isso colocaria uma carga adicional no servidor DNS, mas no caso de fluxo rápido, o objetivo é suprimir o mecanismo de cache para que o cliente seja apresentado com um endereço IP válido, que é atualmente fornecido pela infraestrutura de fluxo rápido.

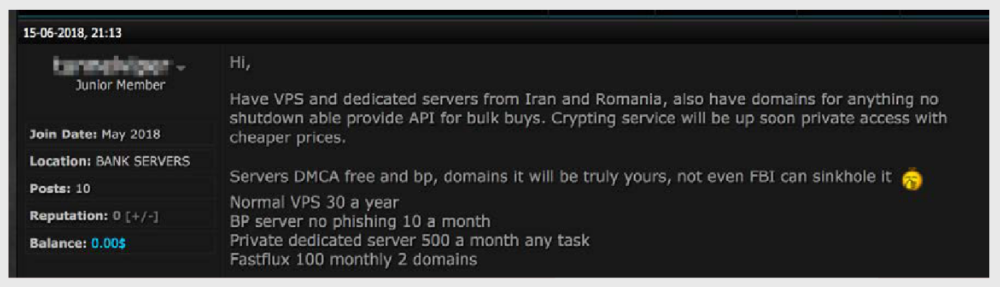

Os serviços de fluxo rápido tendem a ser mais caros do que a hospedagem à prova de balas porque sua operadora precisa manter um pool de endereços IP para fornecer uma infraestrutura de “fluxo rápido” e isso requer custos adicionais.

Os serviços de fluxo rápido custam US $ 100 por dois domínios por mês, enquanto o aluguel mensal do servidor à prova de balas é de US $ 10.

Proteção DDoS

Os grupos de cibercriminosos competem uns com os outros não menos do que as organizações legais e, como meio de competição, organizam ataques de negação de serviço aos recursos dos concorrentes usando os métodos Layer4 e Layer7. É por isso que muitos serviços à prova de balas oferecem hospedagem de proteção DDoS ou serviço de proteção DDoS que você pode usar para seu recurso.

Via de regra, tais serviços são prestados colocando-se um recurso especializado na frente do servidor protegido, como um WAF (Web Application Firewall, web firewall).

VDS de hosts comprometidos

Os servidores comprometidos geralmente são usados para hospedagem durante um ou mais estágios de seu ciclo de vida de monetização criminosa.

Para capturar o controle são usados:

- vulnerabilidades em software de servidor,

- ataques de força bruta,

- chaves de API roubadas,

- roubar contas por meio de servidores conectados,

- campanhas de phishing e fraudulentas.

A adivinhação de senha é geralmente usada em ataques a serviços SSH, VNC e RDP.

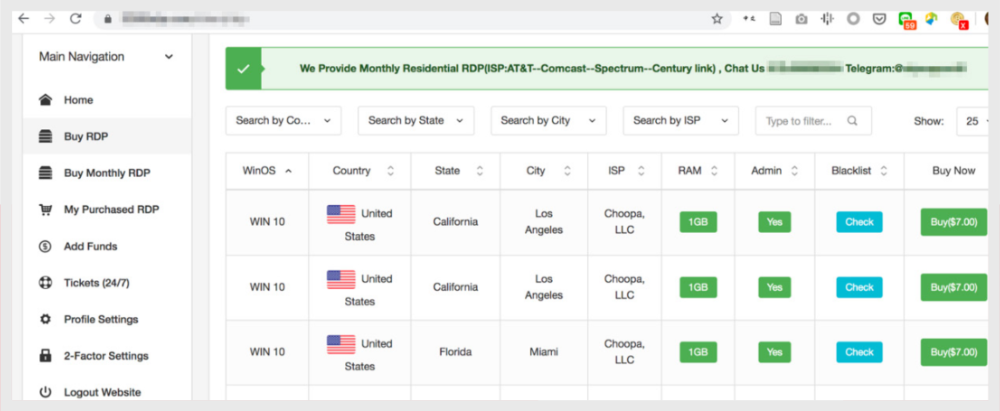

As credenciais para acessar os servidores sequestrados são posteriormente vendidas em lojas online clandestinas:

Loja de conta online para acessar servidores RDP comprometidos.

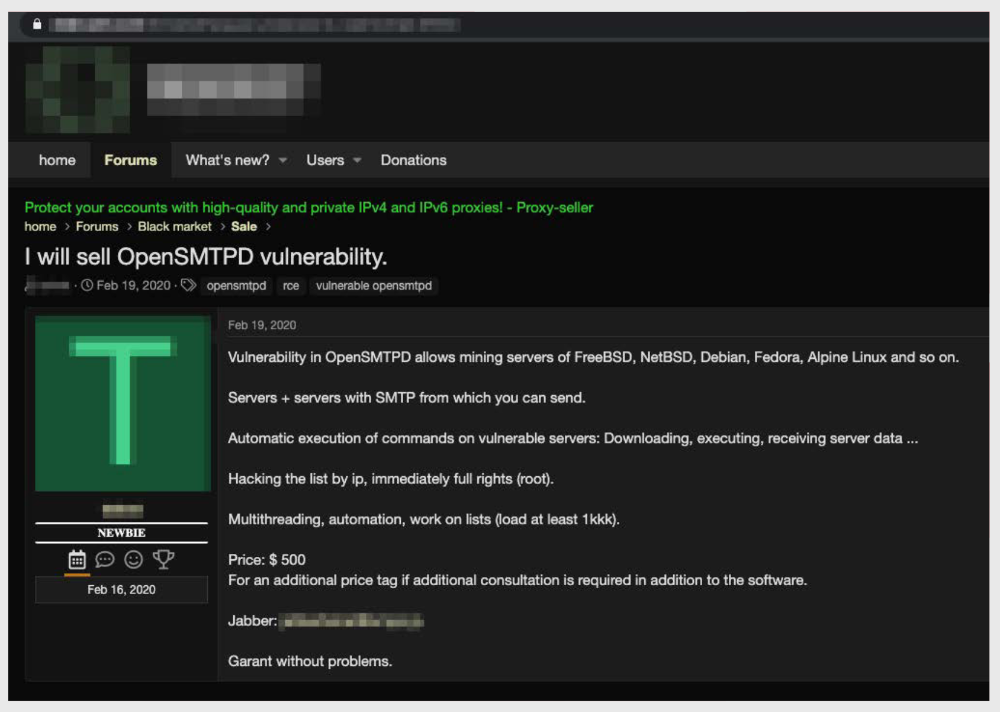

Para assumir o controle de servidores mais seguros, podem ser necessárias vulnerabilidades de dia zero, que também são oferecidas em fóruns virtuais.

Anúncio da venda de uma vulnerabilidade no OpenSMTPD que permite comprometer servidores rodando FreeBSD, NetBSD, Debian, Fedora e Alpine Linux e usá-los para hospedagem

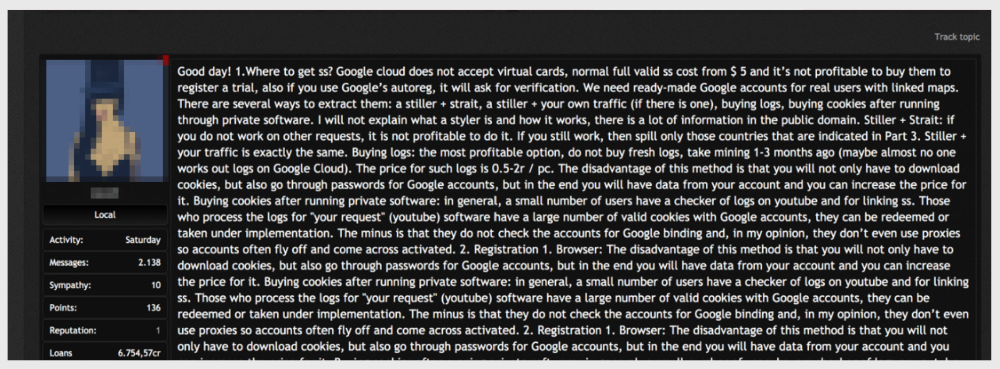

Comprometimento da hospedagem na nuvem

Do ponto de vista do invasor, o Google Cloud e o Microsoft Azure são recursos extremamente acessíveis, pois ambos permitem que usuários com cartão bancário conectado à conta possam experimentar os serviços gratuitamente. Isso levou os cibercriminosos a coletar ativamente dados de contas do Google com cartões bancários conectados e, em seguida, usá-los para iniciar instâncias de servidores dedicados. Para hackers novatos, tutoriais detalhados são publicados:

Um guia para abrir a hospedagem do Google Cloud a partir de uma conta comprometida do Google

Para aqueles que não querem se preocupar em hackear suas contas, existem lojas que oferecem contas do Microsoft Azure e Google Cloud já hackeadas.

Túneis Socks, Proxy e SSH

O SOCKS e os serviços de proxy permitem que os invasores se escondam sem atrair muita atenção ou acionar a detecção por meio de ferramentas de monitoramento de segurança de rede.

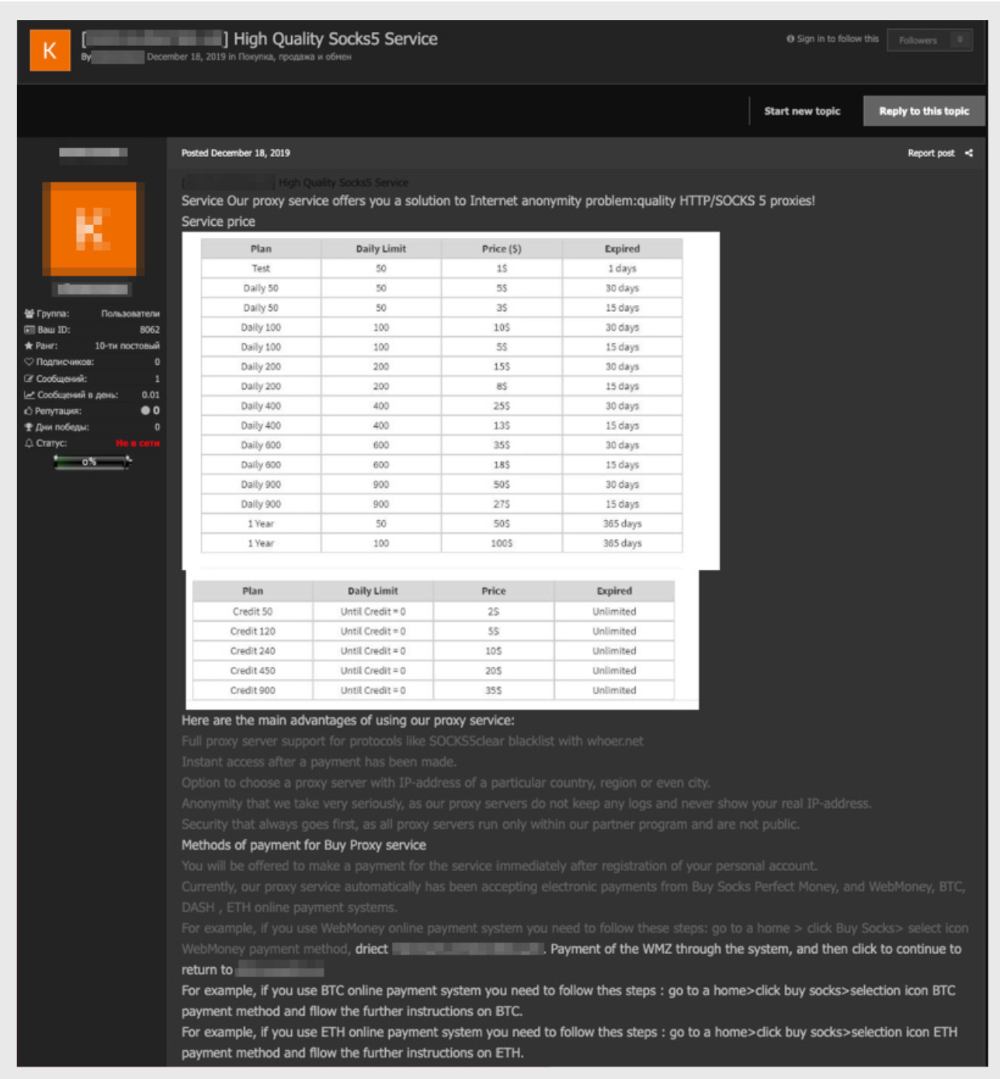

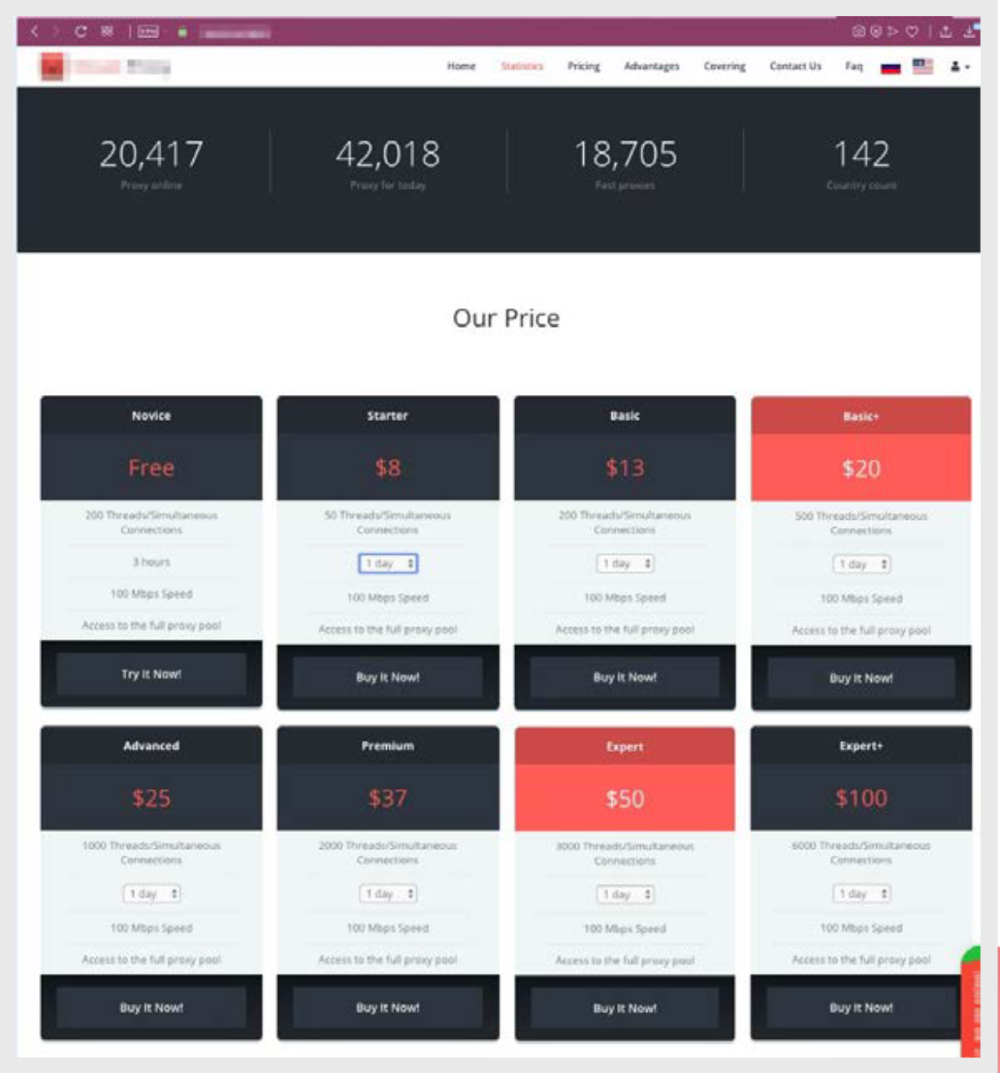

Tendo em vista a demanda por esta ferramenta, é relativamente fácil encontrar recursos que ofereçam a compra de proxies SOCKS, e você pode pagar a compra com criptomoeda.

Lista de preços para proxies SOCKS que podem ser pagos usando Bitcoin e Ethereum

Outra maneira de ocultar a comunicação é o tunelamento em protocolos legítimos, por exemplo, SSH:

Lista de preços para túneis SSH

O custo dos túneis SSH depende do país de localização. A localização é muito importante para algumas atividades ilegais. Por exemplo, os sistemas antifraude dos bancos correlacionam informações sobre o titular do cartão com a geolocalização do endereço IP no qual foi feita uma tentativa de usá-lo. Portanto, os criminosos estão dispostos a pagar mais para comprar um túnel que corresponda não apenas ao país desejado, mas também à cidade.

VPN anônima

Outro serviço que está em demanda no ambiente cibercriminoso é a VPN anônima, e nesta parte as preferências dos grupos estão divididas: alguns preferem usar VPNs comerciais legais como NordVPN ou ProtonVPN, outros alugam serviços semelhantes no mercado clandestino e ainda outros criam sua própria infraestrutura baseada em OpenVPN, WireGuard ou SoftEther ...

Um dos sinais que indicam indiretamente que hosts comprometidos são usados para fornecer serviços VPN é a indicação do "período de garantia de disponibilidade" do serviço. Quanto menor o número, mais suspeitos esses serviços são. É improvável que um provedor de VPN legítimo escreva nos termos que "Se as credenciais fornecidas não funcionarem nas próximas 24 (48 ou 72) horas, as novas credenciais serão fornecidas gratuitamente." Mas é exatamente isso que costuma estar presente nas ofertas de serviços ilegais.

Anúncio curto de venda de VPN ao vivo

Outro indício suspeito de uma possível natureza criminosa do anonimato dos serviços é a vigência do contrato. Os provedores de VPN legais fornecem serviços por pelo menos um mês, enquanto no ambiente criminoso há serviços de VPN por um período de no máximo um dia. É difícil imaginar casos de uso legal para os quais tão pouco tempo seja suficiente. No entanto, para os criminosos, isso é suficiente para

- verifique a validade dos cartões bancários comprometidos,

- verifique a validade das contas comprometidas,

- registrar contas em plataformas de nuvem ou plataforma de hospedagem de conteúdo,

- fazer uma mala direta fraudulenta nas redes sociais,

- lançar uma campanha publicitária maliciosa.

As ofertas de infraestrutura de negócios virtuais paralelos não se limitam a serviços relativamente padrão. Estudando os anúncios, você pode encontrar serviços bastante interessantes que ainda são procurados por clientes de nicho, ou estão ganhando tendências de popularidade.

Locais de trabalho móveis

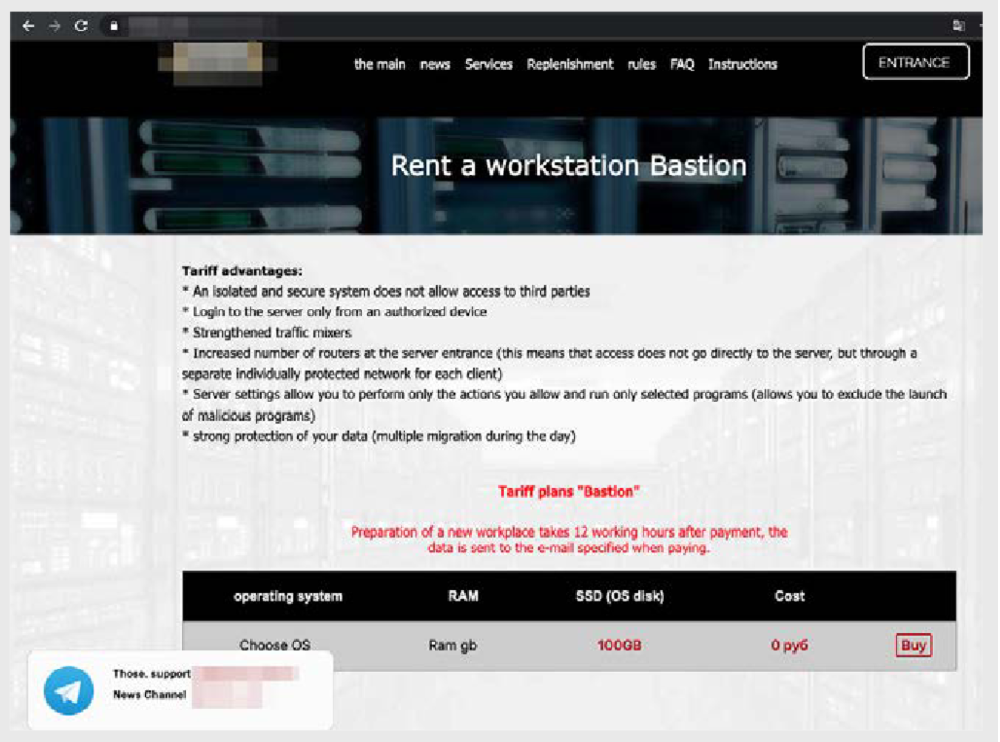

Alguns fornecedores oferecem estações de trabalho móveis à prova de bala para aqueles que desejam ser protegidos de estranhos.

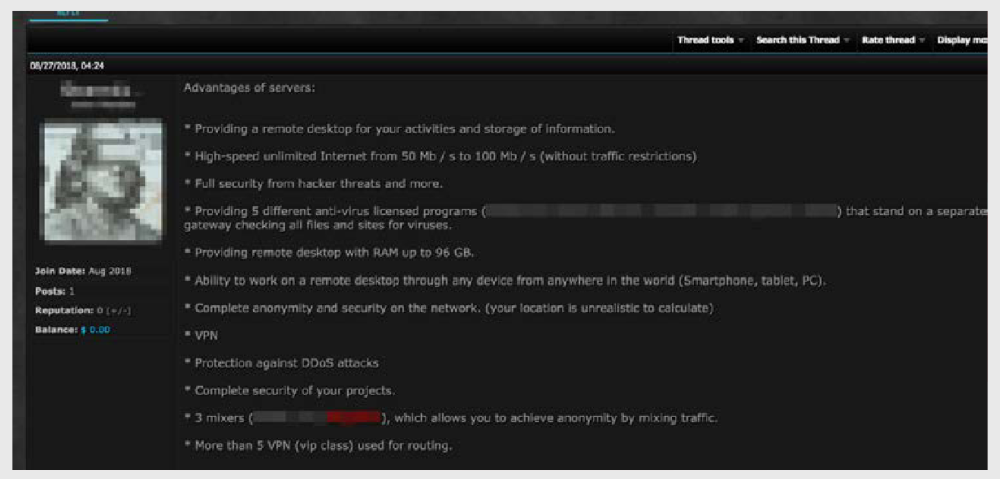

Embora a política deste site proíba formalmente a propagação de malware, encontramos anúncios no fórum

sugerindo que outras ações maliciosas são aceitáveis: A proposta menciona anonimato completo, incapacidade de localizar o usuário, conexão de Internet de alta velocidade, proteção DDoS, misturador de tráfego de saída e cinco várias VPNs. Apesar do fato de que a varredura direta de portas, força bruta e distribuição de malware não são permitidas, um invasor pode cometer outras ações criminosas usando tais AWPs.

Anonimizando misturadores de tráfego

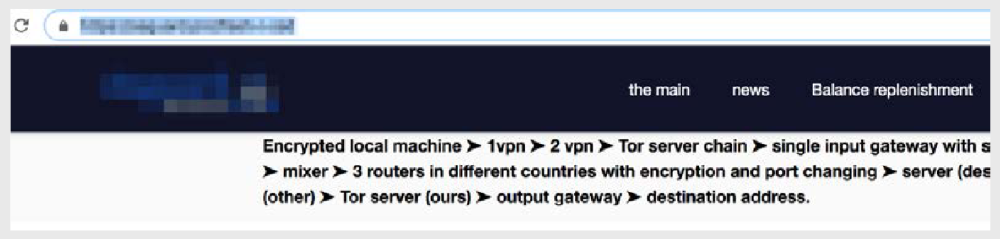

O Tor não é a única maneira de se esconder do olhar atento das autoridades policiais e concorrentes. Os serviços que oferecem espaços de trabalho robustos desenvolveram seus próprios misturadores de tráfego usando uma rede de roteadores geograficamente dispersa. Esse tráfego se mistura com o tráfego de VPSs anônimos que se movem periodicamente entre data centers localizados em diferentes países, tornando ainda mais difícil o rastreamento de tais sistemas.

Serviços personalizados também estão disponíveis para agrupar conexões VPN, Tor e conjuntos de roteadores geograficamente dispersos. Essas combinações criam uma cadeia tão complexa de hosts e redirecionadores que é quase impossível rastrear.

Oferta de cadeia de ofuscação de tráfego

Por exemplo, uma das ofertas de serviços para usar a seguinte cadeia:

Host → VPN1 → VPN2 → TOR → gateway para retorno de tráfego → misturador de tráfego → roteadores geograficamente distribuídos para retorno de tráfego → área de trabalho remota (RDP) para trabalho → conexão por meio de outros roteadores distribuídos geograficamente → servidores Tor → nó de saída → destino.

conclusões

Nossa pesquisa mostrou que a infraestrutura do cibercriminoso é significativamente mais avançada do que muitos pesquisadores presumiram. Acreditamos que esse componente específico seja um dos aspectos mais maduros do negócio criminoso. Os worms de rede estão dando lugar a cavalos de Tróia, explorações de navegador a ataques de phishing direcionados e extorsão total está substituindo o modelo de negócios de roubo de informações. No entanto, a infraestrutura na qual todas essas ações se baseiam continua demandada e em constante evolução, oferecendo novos serviços tecnicamente sofisticados.

Os cibercriminosos precisam de um serviço confiável que lhes permita agir enquanto se escondem das agências de segurança pelo maior tempo possível. Essa demanda gerou toda uma indústria de serviços semilegais que atendem a criminosos cibernéticos enquanto indiretamente ajudam os criminosos. O problema é que fornecer serviços de hospedagem confiáveis e não rastreáveis não é ilegal por si só. Resolver esse problema é uma peça muito importante do quebra-cabeça para aqueles que estão lutando contra o crime cibernético como um problema global.