De acordo com a SAM Seamless Network, mais de 200.000 empresas que usam SSL VPN fora da caixa são vulneráveis a ataques como o MitM. Os invasores, ao se conectar, podem fornecer um certificado SSL válido e truques para a rede corporativa da empresa. Um exemplo de ataque é apresentado abaixo, bem como recomendações para configurar com segurança uma VPN SSL.

“Descobrimos rapidamente que o SSL VPN padrão não era tão seguro quanto deveria ser, vulnerável a ataques MitM”, disseram Niv Hertz e Lior Tashimov, do SAM IoT Security Lab.

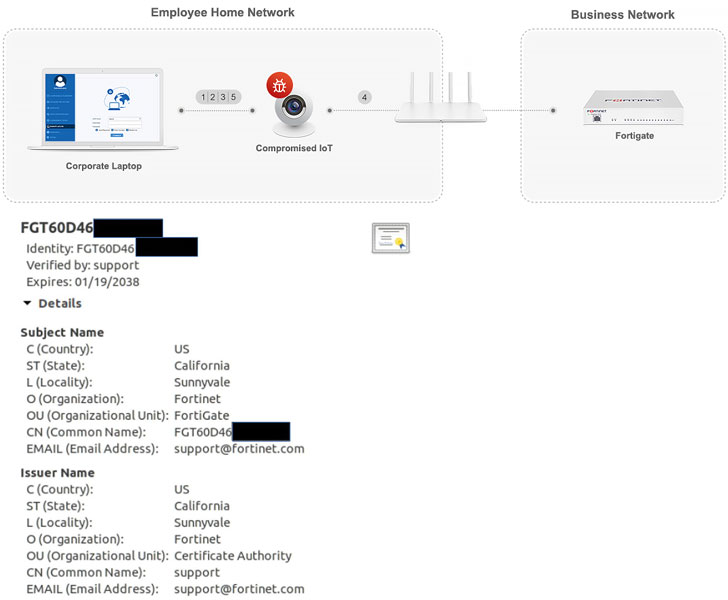

De acordo com eles, o cliente SSL VPN verifica apenas se o certificado foi assinado pela Fortinet (ou outra CA confiável). Assim, um invasor pode fornecer um certificado destinado a outro FortiGate e lançar um ataque man-in-the-middle.

Para simular o ataque, os pesquisadores usaram um dispositivo IoT comprometido que lança um ataque MitM logo após o cliente VPN iniciar uma conexão. O dispositivo então rouba credenciais antes de transmiti-las ao FortiGate e compromete o processo de autenticação.

A verificação de certificado SSL, que ajuda a autenticar um site ou domínio, funciona de maneira um pouco diferente. O processo verifica o período de validade do certificado, a assinatura digital, a CA que emitiu este certificado e o campo Assunto do certificado. Se o certificado for válido, sua assinatura digital estiver correta, o certificado foi assinado por uma CA confiável e o campo Assunto contém o nome do site ou domínio - a conexão é permitida.

O problema, segundo os pesquisadores, é que as empresas usam os certificados SSL autoassinados que vêm com o hardware por padrão.

Visto que todo FortiGate vem com um certificado assinado pelo Fortinet, esse certificado pode ser adulterado por terceiros, permitindo que invasores sequestrem o tráfego que vai para o FortiGate e descriptografem seu conteúdo. Segue abaixo um vídeo com um exemplo de descriptografia do tráfego transmitido pelo cliente VPN, que resultou no recebimento da senha do usuário e de sua OTP.

O principal problema é que, embora o número de série do dispositivo seja usado como campo Assunto no certificado, parece que o cliente não verifica o nome do servidor de forma alguma, o que permite que tais ataques sejam realizados.

Atualmente, o FortiGate emite um aviso ao usar um certificado embutido: "Você está usando um certificado embutido padrão que não será capaz de verificar o nome de domínio do servidor (seus usuários receberão um aviso)." É recomendável adquirir um certificado para o seu domínio e usá-lo. "

Em uma declaração ao Hacker News, Fortinet disse: “A segurança de nossos clientes é nossa maior prioridade. Isso não é uma vulnerabilidade. Os dispositivos são projetados para serem fáceis de operar e depois personalizar de acordo com as necessidades individuais do cliente. ”A

Fortinet também recomenda aderir à documentação existente e prestar atenção a todos os avisos durante o processo de configuração para não colocar a empresa em risco.

As recomendações para fortalecer SSL VPN são as seguintes:

- Use servidores de autenticação externos;

- Não use os certificados SSL VPN padrão embutidos;

- Use autenticação multifator;

- Os certificados do usuário podem ser usados como um segundo fator;

- Determine a versão TLS mínima com suporte e os conjuntos de criptografia;

- Crie cuidadosamente políticas e perfis de segurança para usuários remotos.

Você pode ler mais sobre essas medidas de segurança aqui .

Nós, como integradores especializados em soluções Fortinet, acompanhamos de perto todas as novidades relacionadas a ela, e nos concentramos nas mais importantes e interessantes. Para não perder nada, assine nossas atualizações nas redes sociais:

→ Grupo Vkontakte

→ Yandex Zen

→ Nosso site

→ Canal de telegramas