A busca por vazamentos e vulnerabilidades em seus produtos não é apenas interessante e útil, mas também necessária. É ainda mais útil envolver especialistas externos e entusiastas nessas pesquisas, que não têm os mesmos olhos embaçados dos funcionários. Portanto, uma vez, nós da QIWI lançamos o programa de recompensa por bug - pesquisadores nos escreveram sobre vulnerabilidades e receberam recompensas, e fechamos essas vulnerabilidades.

Várias vezes recebemos o código disponível publicamente na forma de links para repositórios com informações confidenciais. As razões para os vazamentos podem ser as seguintes:

o desenvolvedor escreveu um exemplo de código de teste para si mesmo usando as configurações de um serviço de "produção" - não um ambiente de teste;

scripts enviados pelo administrador para automação e migração de banco de dados - informações potencialmente confidenciais;

o estagiário, sem saber, postou o código em seu repositório público, acreditando que não era arriscado.

Ao mesmo tempo, esses vazamentos podem vir tanto dos desenvolvedores que trabalham na empresa quanto daqueles que já desistiram. Por exemplo, houve casos em que um funcionário que não está mais trabalhando para a empresa postou o código em um repositório aberto que uma vez levou para casa para trabalhar em seu tempo livre. Parece - parece inofensivo, mas dentro de um código assim pode haver senhas de um banco de dados, configuração de rede ou algum tipo de lógica de negócios - em geral, informações confidenciais para uma empresa que não deveriam estar publicamente disponíveis.

Como mostra a prática, a maioria das empresas já está bem protegida de ameaças externas - e é um vazamento interno que pode causar os maiores danos. Além disso, esse vazamento pode acontecer de forma maliciosa ou acidental - e é exatamente isso que dissemos acima.

— : Firewall, SOC, IDS/IPS , — . , , — .

. , , .

QIWI Leak-Search — , Github .

— .

, : - , -, , . , — .

, . . -, , .

Leak-Search , , , . Fortune . , , , .

, . -: , , . , - , : , — .

, Leak-Search. “” ERP- — ? - “” IoT- — , ? “ ” — . .

QIWI Leak-Search

— . — , -, — , , . .

, , — , , , , , — .

, — . , - , — , .

. , , , .

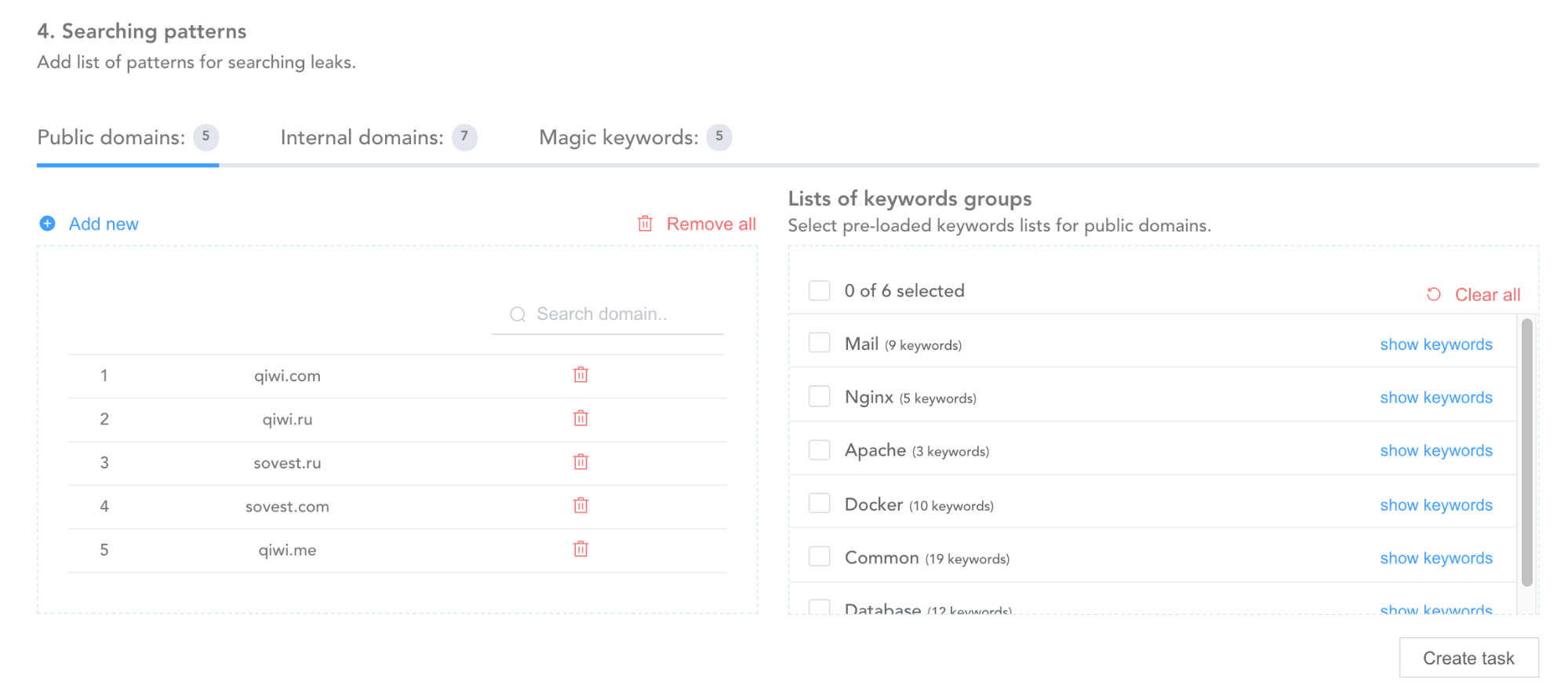

Leak-Search , . :

— — smtp, Dockerfile, proxypass, Authorization;

— — com.qiwi.processing.common;

— — int.qiwi.com, 10.4.3.255;

— , — QIWISECRET_KEY, qiwiToken.

, , . - — , .

. , . Open Source: - . .

, , — «» .

StackOverflow — , , . . , , Github. , .

, , , - , , - Github — , . .

, ? , , . , , .

— killer feature . Leak-Search : , . -, . -, , , .

, , open source, , Github, . , Leak-Search “” .

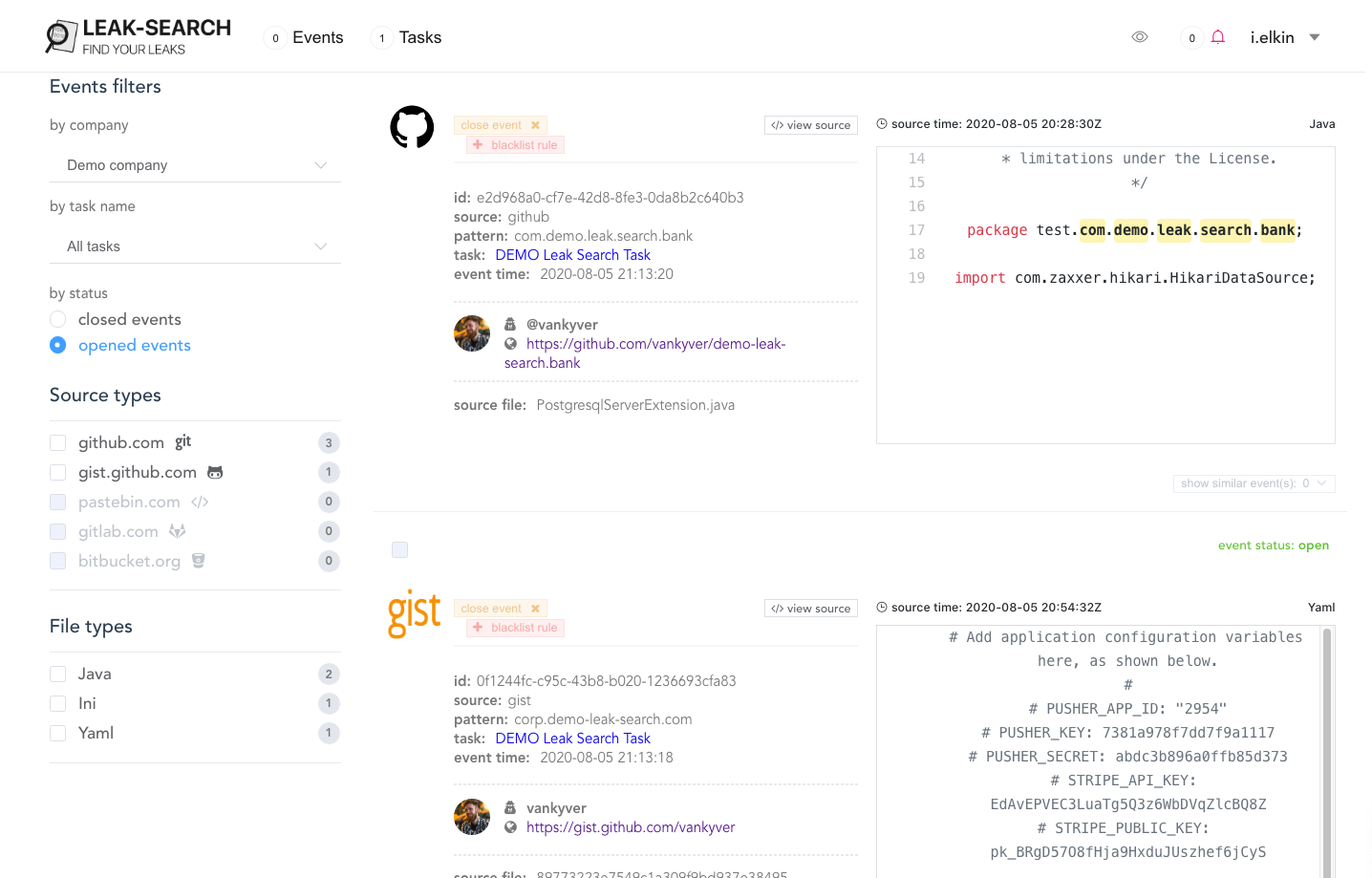

, . Github — Leak-Search Gist. - Pastebin Gitlab, BitBucket. API.

, , — false positive, false negative. , .

“ ” . , , — , .

, Leak-Search . . Leak-Search , — .

, , Leak-Search , “”. — , , , -, .

, . , , . , — .

, , , , , IT, .

- , , — , .