Tendências gerais

Exploração do tema COVID-19

No segundo trimestre de 2020, os cibercriminosos exploraram ativamente o tópico da pandemia em ataques usando engenharia social (inesperado, certo?). Via de regra, os e-mails maliciosos imitavam a lista de mala direta oficial com informações sobre o coronavírus, o que aumentava significativamente a eficácia desses ataques durante um período de pânico e tensão geral. Além disso, os hackers não usaram apenas vírus massivos (ransomware, cavalos de Troia bancários, RAT, etc.), mas também houve casos de uso da pandemia por grupos APT. Eles atacaram quase todos os setores e tipos de clientes (de pequenas e médias empresas a empresas e corporações estatais).

Um exemplo de e-mail de phishing supostamente do Centro de Controle e Prevenção de Doenças dos EUA:

Ransomware Dharma e ataques RDP

Durante a pandemia, muitas empresas organizaram operações remotas principalmente via RDP. Quem poderia fazer o

Além disso, no final de março de 2020, apareceu um anúncio nos fóruns ocultos sobre a venda do código-fonte do ransomware Dharma por $ 2.000. E já em abril e maio, nos deparamos com investigações de incidentes em que um atacante (e, a julgar pelos resultados da investigação, eram vários atacantes diferentes) penetrou na infraestrutura da vítima tentando a senha da conta do administrador local usando o protocolo RDP. Depois disso, ele decidiu contornar o antivírus de uma forma simples, mas eficaz: ele lançou várias dezenas de cópias do ransomware em diferentes shells. A maioria dos arquivos foi detectada e excluída pelo antivírus, mas uma amostra não detectada foi suficiente para uma criptografia bem-sucedida. As tentativas de um invasor de ignorar a proteção são visíveis nos registros do antivírus:

Esse fato sugere que alguém comprou o código-fonte do Dharma e o usa habilmente, cobrindo o criptografador com vários invólucros.

Usando serviços legítimos

A tendência continuou a usar explorações de domínio público para comprometer os serviços da web não atualizados. O mesmo ShellShock, por exemplo, ainda é muito usado em ataques ao setor público. Vetores semelhantes são encontrados em ataques aos setores de energia e combustíveis e energia. O comércio eletrônico e os bancos, por outro lado, são muito bons em criar proteção para seus próprios aplicativos da web, então raramente encontram esses problemas.

Em uma de nossas investigações, encontramos uma combinação de vulnerabilidades no JBoss Web Application Server. Como resultado de sua exploração, o invasor colocou um shell (jcmd.war) no servidor e usou uma vulnerabilidade SSRF no servidor WebLogic para enviar comandos para este shell:

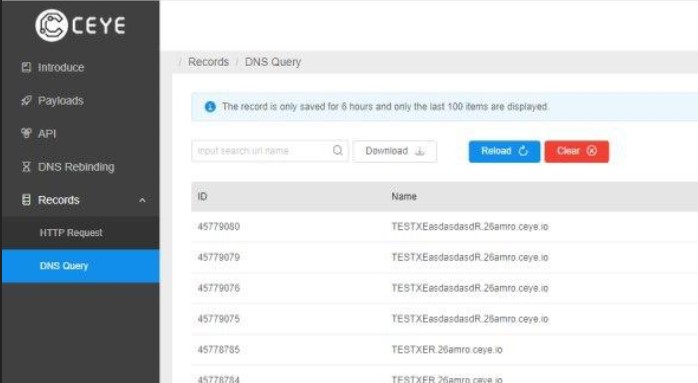

Os comandos eram scripts PowerShell que realizavam várias ações no sistema e enviavam comandos por meio de um túnel DNS para o site legítimo ceye.io, criado por especialistas em segurança da informação para testar sistemas corporativos:

No site, algo semelhante apareceu na conta do invasor:

como resultado, ele conseguiu obter o resultado da execução do comando coletando fragmentos de resposta manualmente ou usando um script.

Ataques básicos e atacantes típicos

Abaixo estão os vetores de ataque usados por atacantes com baixa habilidade de

Vulnerabilidade no Citrix CVE-2019-19781

A vulnerabilidade da classe RCE encontrada no Citrix NetScaler no final de 2019 é uma das mais barulhentas e mais facilmente exploradas nos últimos anos. Depois que a notícia e a PoC foram divulgadas ao público, a escala do problema tornou-se imediatamente aparente: dezenas de milhares de sistemas foram considerados vulneráveis em todo o mundo.

De nossa parte, também registramos ataques massivos a organizações nos setores de crédito e financeiro, complexos de combustível e energia, energia e indústria. Em particular, em uma de nossas próprias investigações, descobrimos que essa vulnerabilidade se tornou um ponto de entrada para um invasor na infraestrutura. Ao instalar um web shell no sistema Citrix NetScaler, ele conseguiu manter o acesso por sete meses.

Os traços de exploração da vulnerabilidade CVE-2019-19781 são assim:

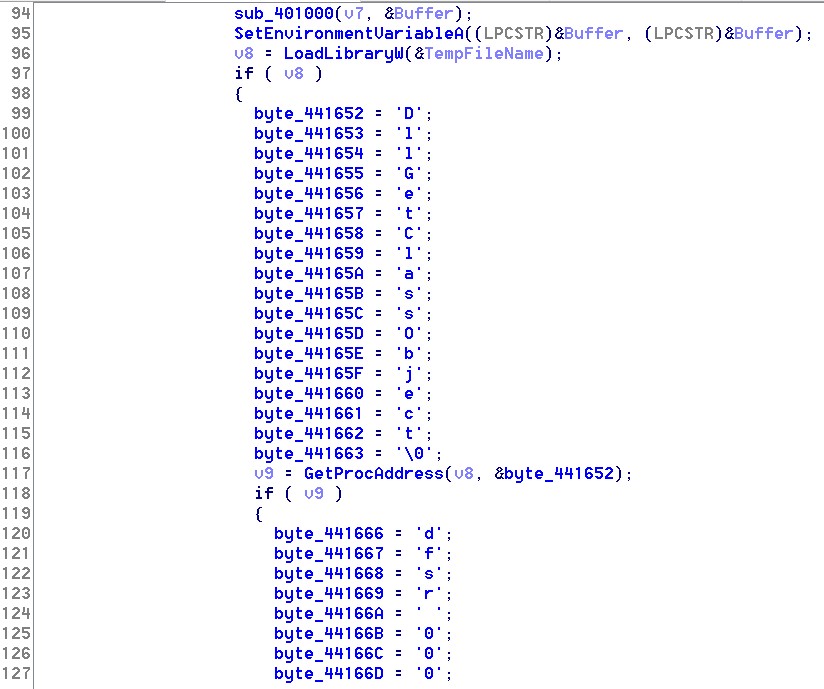

Novo skin RTM

Os cibercriminosos começaram a enviar o conhecido Trojan RTM bancário em um novo shell, que tem uma estrutura bastante simples e funciona em três estágios. Abaixo está a primeira camada de wrapper que descriptografa o shellcode e passa o controle para ele.

Em seguida, o shellcode, que tem aproximadamente a mesma estrutura simples, descriptografa e inicia um arquivo executável, que descompacta o RTM usando a função RtlDecompressBuffer e o inicia:

Como você sabe, nos últimos anos, o RTM tem sido o líder no espaço russo em termos de número de correspondências de phishing. Os ataques visam maximizar a captura de infraestrutura e consolidação na mesma, seguido de uma tentativa de monetização por meio de retirada de fundos.

Retomar atividade do Emotet

O downloader Emotet, que praticamente não foi usado na Rússia durante todo o ano passado, foi ativado novamente em julho de 2020 e desta vez estava distribuindo o cavalo de Troia bancário QBot. Registramos com nossos clientes de diferentes setores: energia, setor público, crédito e finanças. Ao mesmo tempo, um dos módulos Qbot permite que você roube mensagens de e-mail, que os operadores que distribuem o Emotet usam para correspondências de phishing. Isso aumenta muito o nível de confiança dos destinatários e aumenta a chance de infecção.

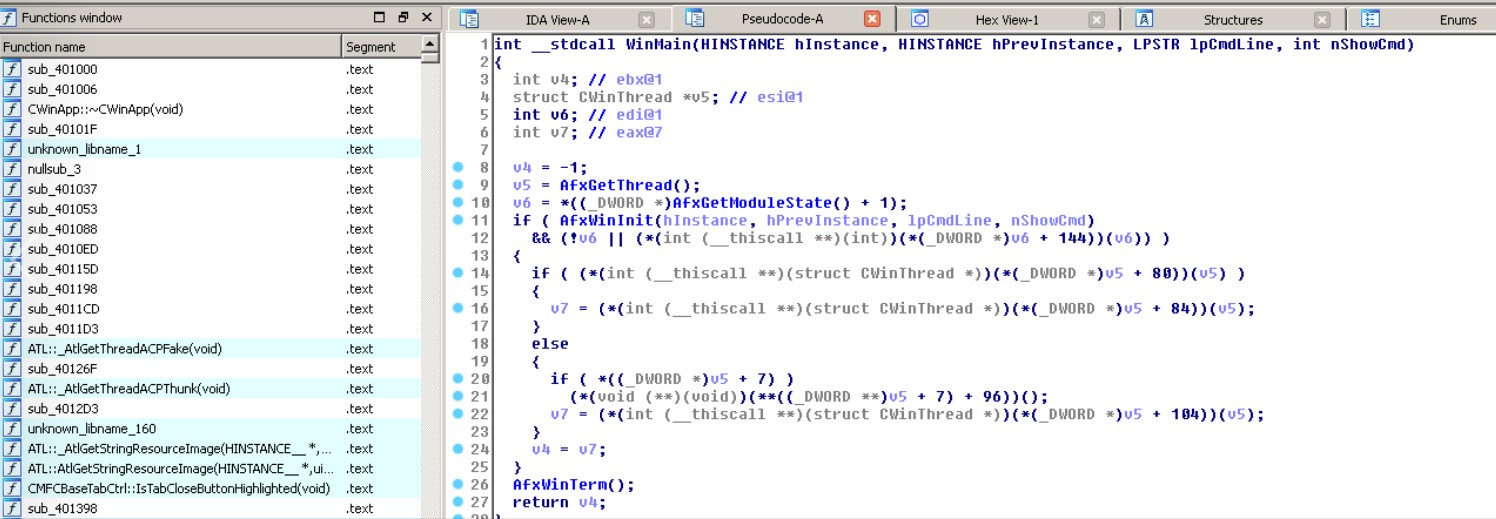

O malware se espalhou em um shell disfarçado como um aplicativo MFC.

Uma das camadas de proteção usa ofuscação de fluxo de controle.

Correspondências de ladrões do MassLogger

Recentemente, registramos um novo ladrão do MassLogger em um de nossos clientes estrangeiros. E mesmo que não seja enviado com frequência, já atingiu os radares dos especialistas em segurança da informação. A propósito, ele ainda não foi notado em correspondências para empresas russas.

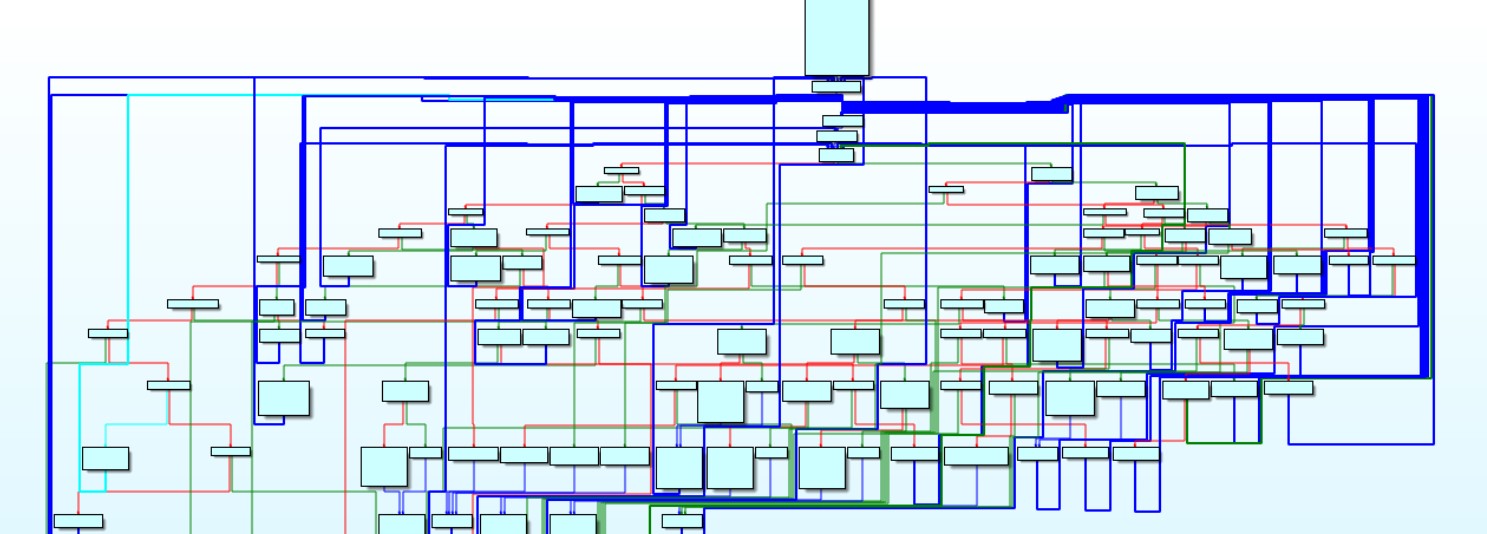

O vírus é um arquivo executável .NET, protegido por um shell com muitas verificações de ambiente virtual e ofuscado. Existem três métodos principais de ofuscação usados: ofuscação de fluxo de controle, criptografia de string e inicialização de delegado dinâmico.

Um exemplo de ofuscação de fluxo de controle é mostrado abaixo:

No início da execução, um dos recursos é descriptografado, o qual contém um dicionário especial. A chave é o token do campo de uma das classes, e o valor é o token da função, cujo delegado deve inicializar esse campo. Além disso, muitas funções são chamadas por meio desses campos inicializados dinamicamente.

Abaixo está um snippet de código onde o dicionário é preenchido e os campos são inicializados por delegados:

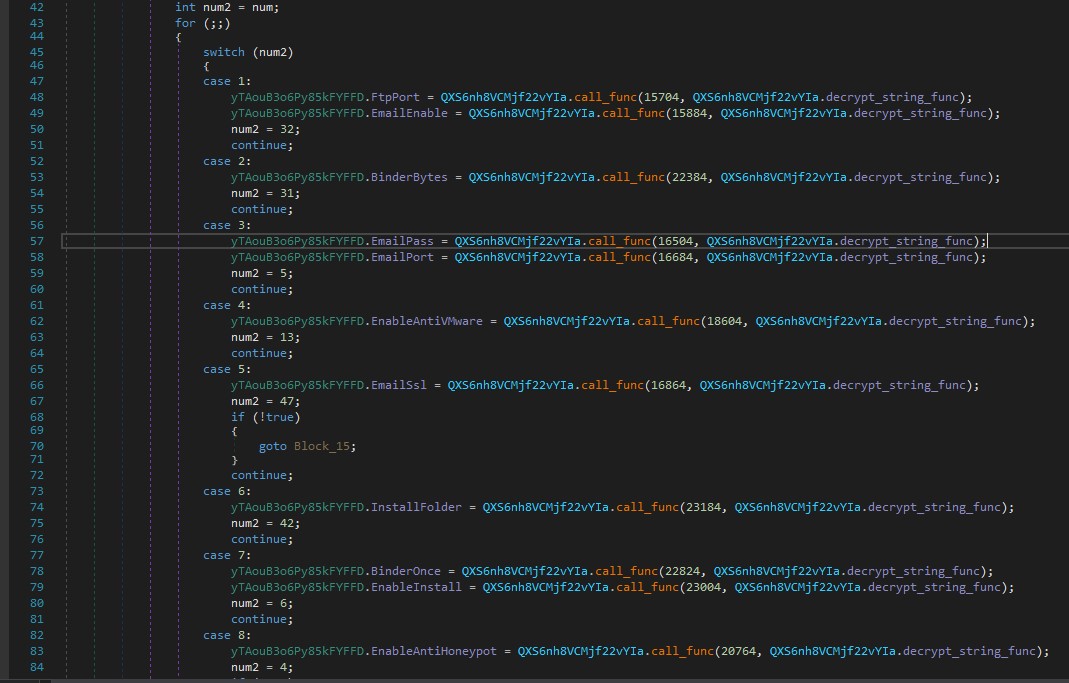

A família MassLogger é capaz de enviar dados coletados do computador de uma vítima de três maneiras: para um painel de controle (http), para um servidor FTP ou para uma caixa de correio. A configuração do vírus contém as credenciais necessárias para o servidor FTP e de e-mail (dependendo do método de envio usado). Nesse aspecto, o MassLogger tem semelhanças com alguns outros ladrões de .net: Hawkeye, Agente Tesla. Abaixo está um snippet de código com o preenchimento da configuração:

Lista de mala direta NetWire no Visual Basic Shell

Em uma ampla variedade de setores, as correspondências em massa RAT NetWire foram gravadas em um shell escrito em Visual Basic. Vimos variações de código nativo e de código-p. A tarefa do shell é verificar se há um ambiente virtual, depurar e carregar o NetWire de determinados endereços com fio. No ano passado, vimos muitas famílias diferentes de ladrões em um shell semelhante, mas este exemplo inclui mais técnicas de ofuscação e detecção de ambiente virtual.

Um trecho de código típico deste empacotador VB é mostrado abaixo:

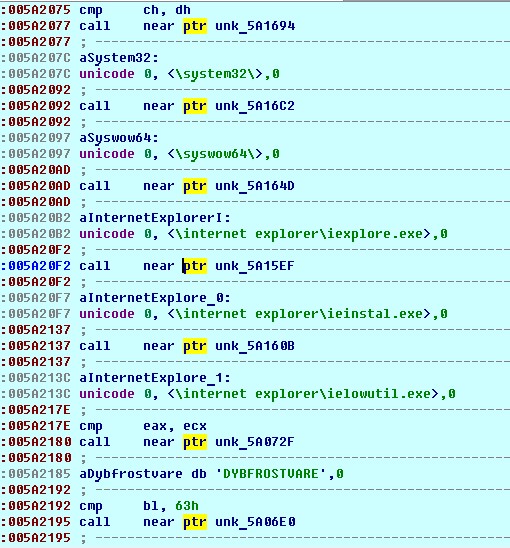

Um exemplo de detecção de serviços indesejados usando um hash calculado do nome do serviço (por exemplo, "VMware Tools" ou "VMware Snapshot Provider"):

Listas de mala direta do Zloader usando macros do Excel 4.0

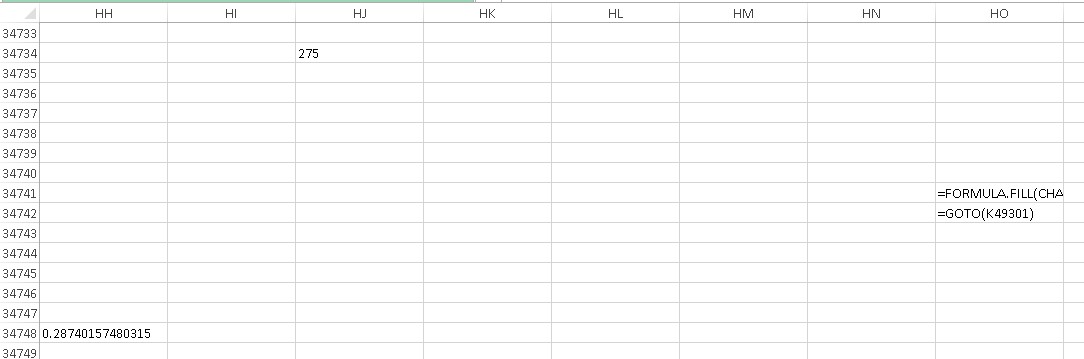

Alguns de nossos clientes do setor financeiro e de crédito registraram correspondências de malware Zloader. Os usuários recebiam um documento Excel, ao abrir o qual determinadas fórmulas eram lançadas em células que realizam as ações necessárias, incluindo anti-análise e download de malware. As próprias fórmulas foram espalhadas por uma enorme folha de papel para torná-las mais difíceis de localizar e analisar. É importante notar que a tecnologia Macro 4.0 é considerada obsoleta e agora quase nunca é usada.

Facções avançadas e ferramentas sofisticadas

Para grupos cibernéticos avançados, a tarefa principal não é apenas penetrar na infraestrutura, mas permanecer nela o mais tempo e discretamente possível, controle de longo prazo e acesso a dados confidenciais (espionagem cibernética). Durante o período do relatório, eles operaram da seguinte forma.

Outro método para esconder Mimikatz

Em uma de nossas investigações, os cibercriminosos de nível técnico suficientemente alto usaram uma técnica interessante para contornar o antivírus e lançar o Mimikatz. O Mimikatz criptografado foi colocado em um shell que recebeu dois parâmetros da linha de comando: uma chave e um vetor de inicialização. Então, usando a biblioteca CryptoPP, Mimikatz foi descriptografado e o controle foi transferido para ele. Abaixo está um fragmento do código com a instalação da chave e do vetor, bem como com a preparação do buffer para descriptografar os dados:

Como resultado, a proteção antivírus foi silenciosa quando o utilitário Mimikatz foi iniciado e o invasor conseguiu obter as credenciais.

Novo grupo de hackers TinyScouts

No verão de 2020, identificamos um novo grupo cibercriminoso que atacou bancos e empresas de energia. O TinyScouts se distingue por um alto nível de habilidades técnicas e variabilidade do cenário de ataque. Escrevemos mais sobre o TinyScouts aqui .

Isso é tudo. Novas investigações foram para a

Igor Zalevsky,

Asker Jamirze do chefe do Departamento de Investigação de Incidentes Cibernéticos do JSOC CERT, Especialista em Investigação Técnica do JSOC CERT