Boa tarde colegas! Continuamos a série de artigos dedicados às soluções de segurança da informação do Group-IB. No artigo anterior, destacamos brevemente uma solução abrangente para proteção contra ameaças cibernéticas complexas do Group-IB. Esta postagem se concentrará no módulo Sensor do Threat Detection System (TDS). Lembre-se de que o Sensor TDS é um módulo para análise aprofundada do tráfego de rede e detecção de ameaças no nível da rede, bem como para integração com vários subsistemas, incluído no pacote de software TDS. Neste artigo, consideraremos o produto do ponto de vista da parte funcional e da arquitetura de implementação.

Sensor TDS

Sensor TDS é um módulo de produto TDS projetado para analisar pacotes de dados de entrada e saída. Usando suas próprias assinaturas e regras de comportamento, o Sensor pode detectar interações de dispositivos infectados com centros de comando de invasores , anomalias gerais de rede e comportamento incomum de dispositivos. As bases de dados de assinaturas e modelos de ML são constantemente atualizadas - com base em investigações por especialistas forenses e com base em informações de sistemas de inteligência cibernética.

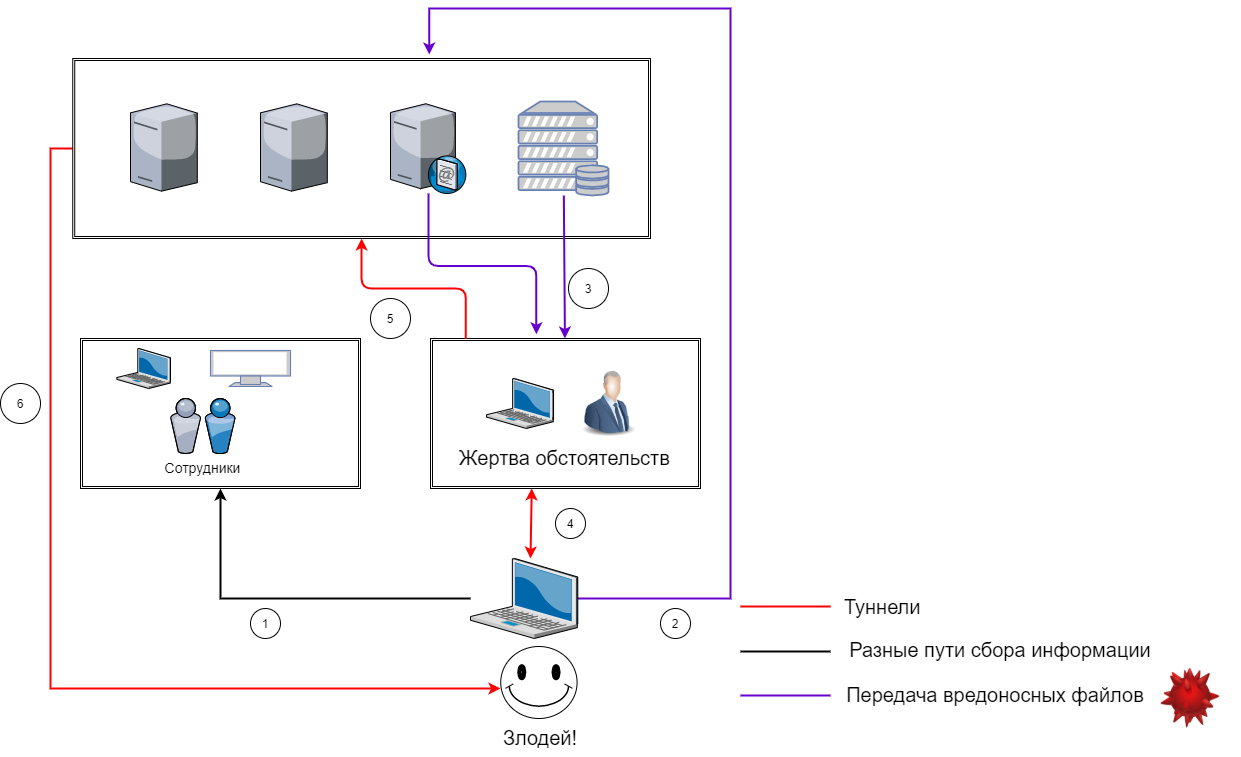

Como o Sensor TDS é uma solução anti-APT , ele é voltado para detectar ataques direcionados e anomalias de rede. Esta não é uma solução de classe IPS, não se destina a detectar varreduras de portas, detecção de força bruta ou tentativas de injeção de SQL. As organizações que precisam de proteção contra ataques direcionados já precisam ter soluções IPS / IDS em sua infraestrutura. Uma característica distintiva das soluções anti-APT é a detecção de tentativas de transferência de alguns dados fora do perímetro, a comunicação com os centros de comando dos invasores (Comando e Controle, CnC) e a transferência de arquivos maliciosos. Portanto, as assinaturas são projetadas especificamente para esse tráfego específico. Vejamos um exemplo de esquema de ataque direcionado para maior clareza.

Ataque APT

Esquema de ataque APT:

- O invasor coleta dados sobre a organização e seus funcionários, que deseja penetrar. Os métodos mais comumente usados de engenharia social e dados de várias fontes abertas e fechadas da Internet;

- , . , . , — , . ;

- . shell code, . . , , IPS/IDS , ;

- O malware é executado e se comunica com o servidor de comando e controle (C&C) do invasor. Além disso, esse tráfego pode parecer legítimo, por exemplo, uma sessão https ou um túnel SSL;

- Em seguida, vem a propagação das ações do atacante pela rede, até o acesso a valiosos ativos de informação da organização;

- E, finalmente, o invasor obtém acesso aos dados, os quais ele está tentando o tempo todo. Também parecerá tráfego legítimo.

Agora, vamos ver como você pode se proteger dos métodos acima:

- Realizar treinamento de alfabetização digital para funcionários da empresa. Também realize ataques simulados para treinar funcionários e especialistas em segurança da informação. Bem como combater o vazamento de informações fora da área controlada por métodos organizacionais e técnicos;

- (NGFW) anti-APT . , “” , . . , , ;

- , , . . . , , , , ;

- C&C . IPS/IDS . 2 : antibot anti-APT . , ;

- — NGFW ( , ) anti-APT ( ). . . , , . anti-APT.

De tudo o que foi exposto, a conclusão sugere que, para neutralizar tais ataques, é necessário um alto nível de segurança da informação em uma organização, uma arquitetura de inspeção de tráfego bem construída. No entanto, existe a possibilidade de um ataque bem-sucedido, razão pela qual as soluções anti-APT estão ganhando cada vez mais popularidade. Vamos apresentar a principal funcionalidade que a solução anti-APT deve cobrir:

- Revelando a interação dos dispositivos infectados com os centros de comando dos cibercriminosos (assinaturas + banco de dados dos domínios C&C);

- Detecção de propagação de vírus e exploits na rede corporativa (assinaturas + detecção de anomalias);

- Detecção de vírus (verificação de arquivos em um ambiente isolado);

- Detecção de atividades maliciosas em hosts (soluções de agentes em locais locais).

A decisão sobre o terceiro e quarto pontos será discutida em artigos subsequentes, o Sensor TDS cobre os casos 1 e 2 .

A seguir, vamos examinar a funcionalidade do Sensor TDS e seus recursos para detectar atividades maliciosas.

Teste de sensor TDS

Como gerador de tráfego malicioso, usaremos o Kali Linux, que atacará a rede do usuário. O suporte é assim:

Distribuição de malware e exploits na rede corporativa

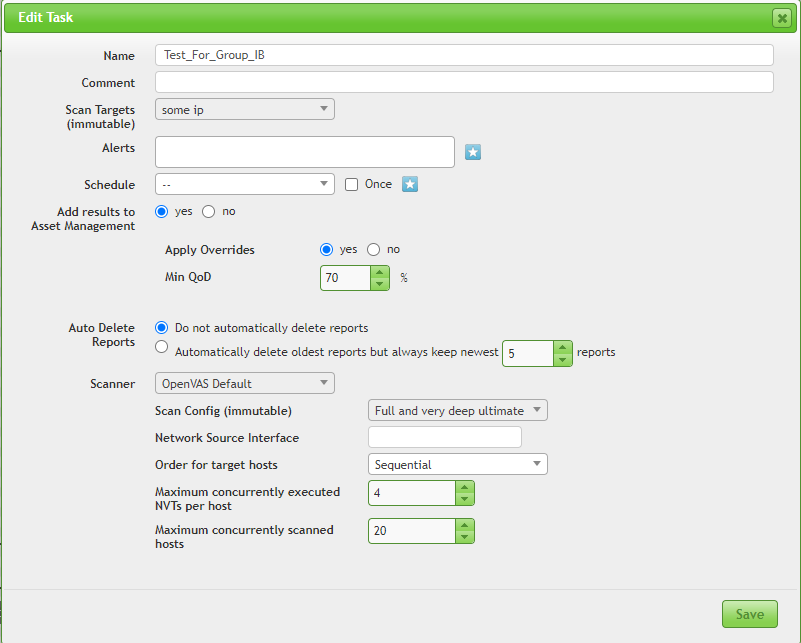

Para testar a detecção de exploits, por exemplo, fiz uma varredura de host com o scanner Openvas em formato ultimate completo e muito profundo. Esta configuração adiciona plug-ins perigosos (uma tentativa de explorar várias vulnerabilidades) que podem causar possíveis falhas no serviço ou sistema.

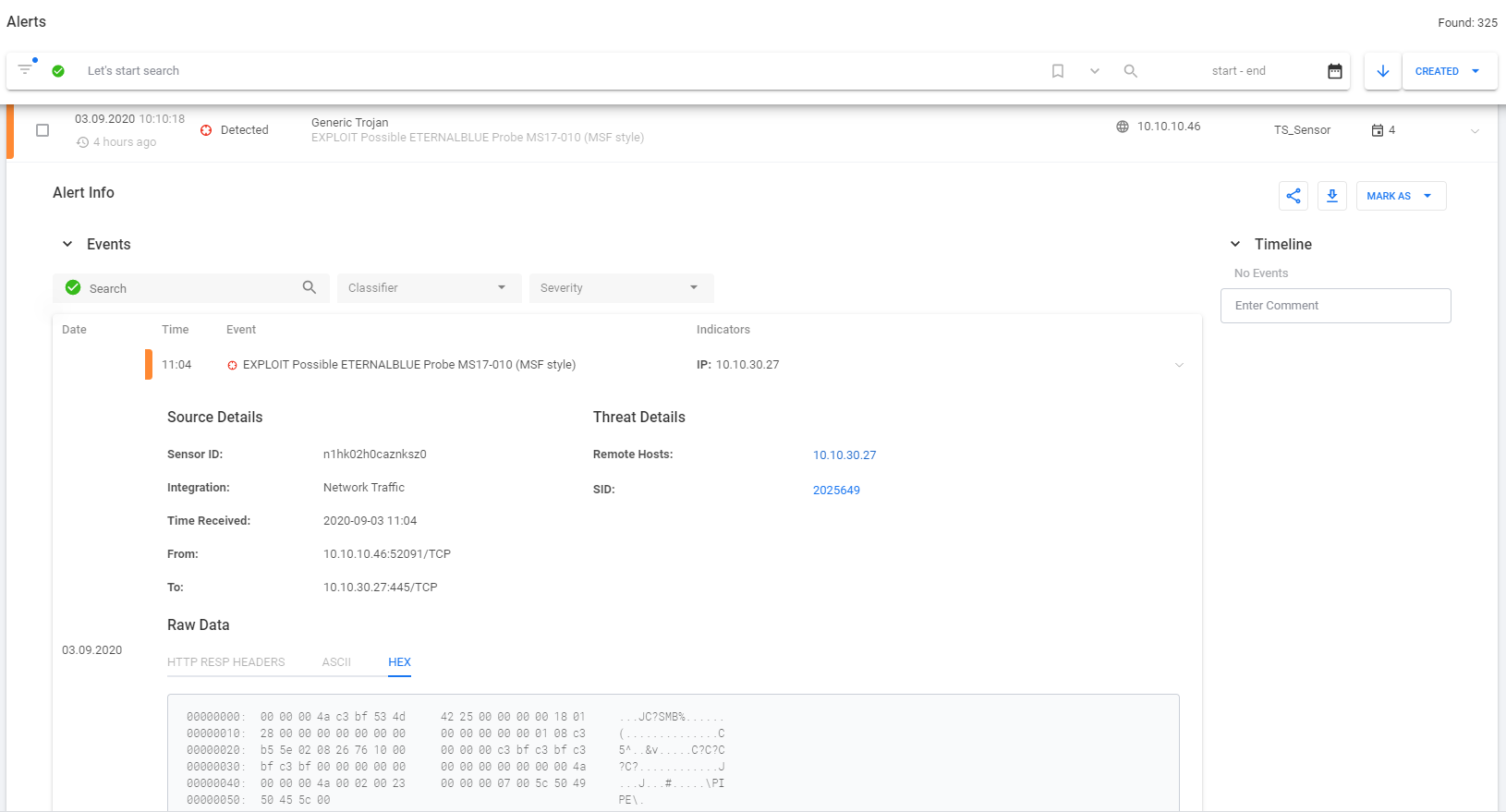

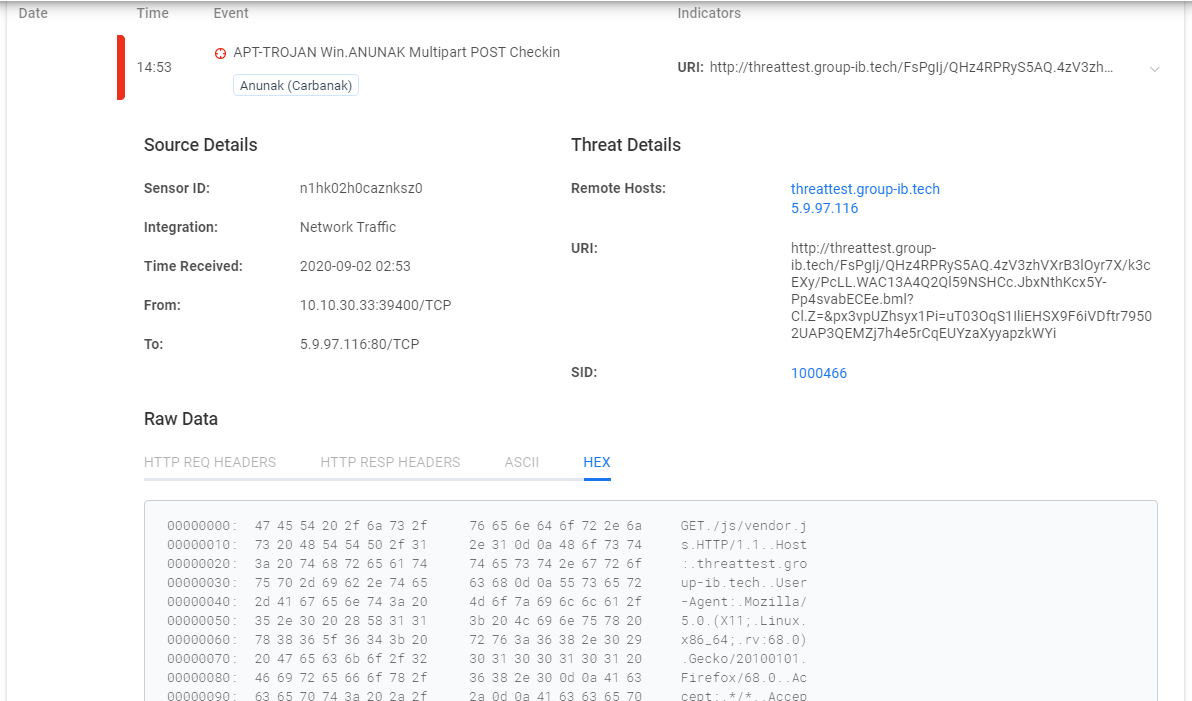

Olhamos no TDS Huntbox para ver se o sensor TDS foi acionado e se algum incidente foi detectado (a imagem é clicável): Um exploit foi detectado - EXPLORAR Possível ETERNALBLUE Probe MS17-010 (estilo MSF), você pode ler mais detalhes aqui . Você também pode realizar um teste do Grupo-IB . Para fazer isso, acesse o site attest.group-ib.tech

do layout e comece a verificar. Uma descrição de malware inofensivo é fornecida no console:

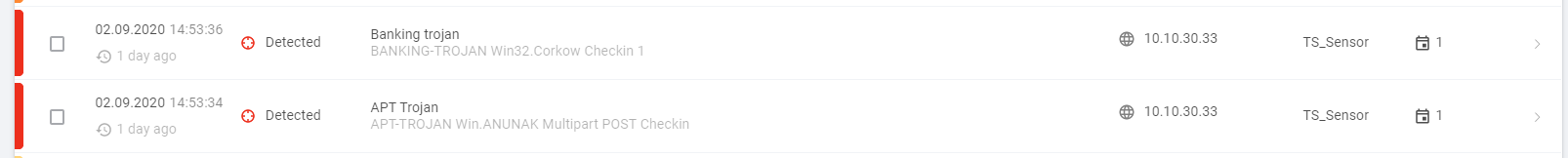

Vemos a reação ao TDS Huntbox (a imagem é clicável): Você pode ver uma descrição mais detalhada (a imagem é clicável):

Interação de dispositivos infectados com centros de comando cibercriminosos

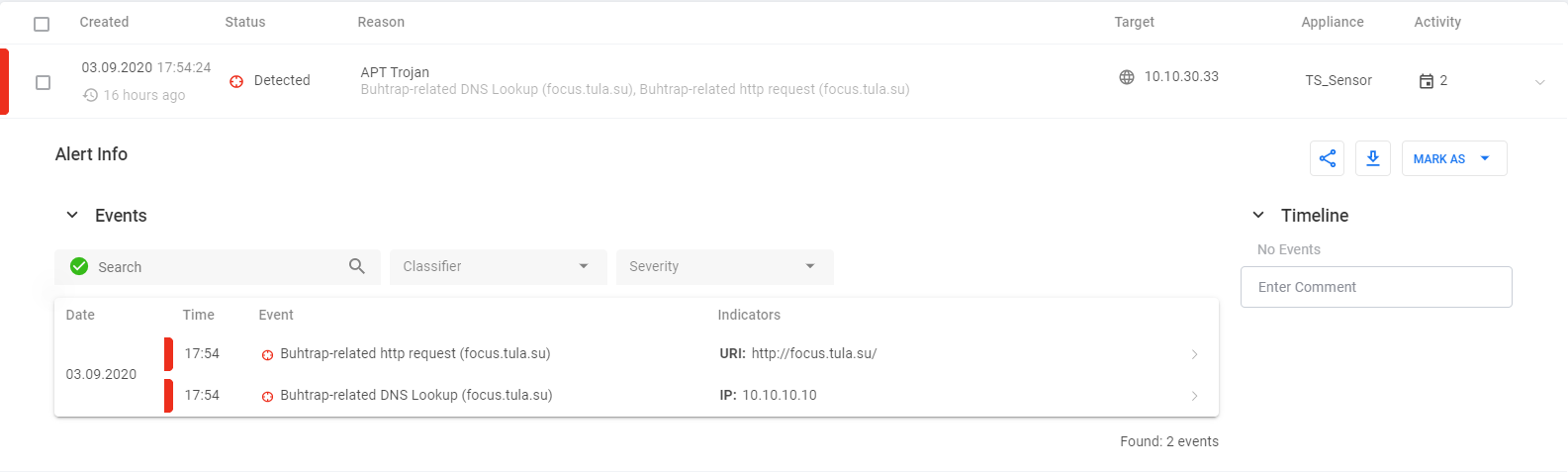

Como um teste, vamos apenas tentar mudar para um domínio usado como centros CnC que pertençam a um ou outro grupo.

Verificamos no TDS Huntbox se houve um incidente (a imagem é clicável): Como você pode ver, o sistema primeiro registrou uma solicitação para o servidor DNS - DNS Lookup e depois foi para um site malicioso. Ao testar um sistema, é importante instalar o TDS na infraestrutura de uma organização com ameaças válidas, não apenas testes sintéticos. Uma parte importante do projeto é a disposição correta dos módulos na infraestrutura, além disso, consideraremos vários esquemas de instalação típicos.

Arquitetura de implementação

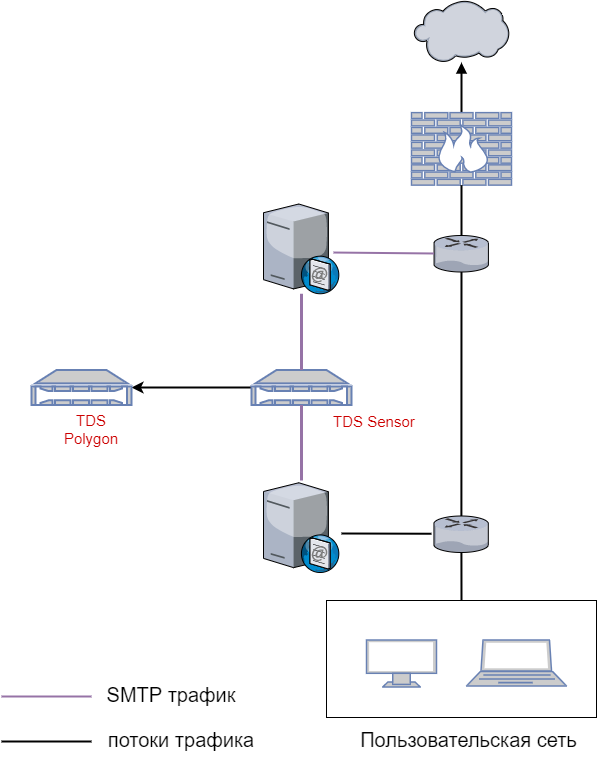

Um esquema de operação típico para todos os módulos TDS é mostrado na imagem abaixo:

Como você pode ver, quase todo o tráfego de segmentos críticos é espelhado no Sensor TDS. Este módulo é um subsistema constituinte de toda a solução e cobre as seções mais perigosas da rede, por meio das quais um arquivo malicioso tem maior probabilidade de chegar - verifica e-mails, armazenamentos de arquivos, tráfego interno e externo. O dispositivo opera em modo de espelhamento, portanto a solução não pode influenciar os processos envolvidos no tráfego legítimo. A seguir, vamos examinar os casos de uso.

Verificando correio

Vários métodos de recebimento de e-mails para análise comportamental são suportados:

- recebimento de cartas via SMTP;

- recebimento de cartas usando o mecanismo de cópia oculta (BCC)

Recebendo e-mails via SMTP

O Sensor TDS atua como um Agente de Transferência de Correio (ou Retransmissão SMTP), recebendo uma cópia de todas as mensagens recebidas via SMTP ou permanecendo no corte entre servidores de correio. No último caso, é possível bloquear e-mails com anexos maliciosos.

Recebimento de cartas usando o mecanismo de cópia oculta (BCC)

Com essa integração, uma caixa de correio adicional é criada para a qual todas as mensagens recebidas são copiadas. O Sensor TDS se conecta à caixa de correio preparada e coleta cartas para análise.

Análise de armazenamento de arquivos

O modo implica a análise comportamental de arquivos armazenados e / ou modificados dentro de armazenamentos de arquivos usando o TDS Polygon. A conexão com o armazenamento é implementada usando o módulo Sensor TDS e suporta duas opções para trabalhar com objetos de arquivo:

- verificar todos os objetos armazenados, incluindo objetos mutáveis ou para os quais o acesso é solicitado;

- verificar apenas objetos mutáveis ou objetos aos quais o acesso é solicitado - a partir do momento da integração.

Antes de alterar o objeto e / ou antes de enviar este objeto mediante solicitação ao usuário, o Sensor TDS baixa o arquivo e o envia para análise ao Polígono TDS. Após o recebimento do veredicto, o objeto analisado é deslocado de volta para o armazenamento do arquivo ou, se um veredicto positivo for recebido (o arquivo é malware), o objeto é excluído.

Os seguintes protocolos de integração são atualmente suportados:

- WebDav;

- SMB;

- FTP;

- NFS;

Análise de tráfego criptografado

Durante os ataques de APT , um usuário recebe um documento infectado ou segue um link de phishing com alta probabilidade usando o protocolo https. Em seguida, o Trojan ou shellcode entra em contato com o centro de comando e baixa o malware ou fornece uma janela para se infiltrar na infraestrutura, também por meio de uma conexão criptografada. Portanto, garantir o processo de segurança da informação é impossível sem abrir conexões https. O espelhamento do tráfego criptografado no sensor TDS não permitirá que você entenda o que está sendo transmitido na sessão. Portanto, é necessário um Descriptografador TDS , que assumirá a descriptografia das sessões e a transmissão do tráfego para o Sensor TDS.

O TDS Decryptor é integrado aos fluxos de rede do cliente de forma a detectar o início de sessões SSL / TLS, substituir certificados (Man-in-the-Middle) para eles e fornecer descriptografia de tráfego SSL, aumentando assim a visibilidade e o nível de controle do tráfego de infraestrutura protegida. O TDS Decryptor suporta algoritmos e padrões de criptografia modernos, incluindo GOST (GOST2012-GOST8912-GOST8912, GOST2001-GOST89-GOST89);

Você também pode integrar o Sensor TDS com outras soluções de segurança da informação:

- Integração com ICAP-proxy / DLP *;

- Integração com SIEM e outros sistemas de análise de eventos de segurança da informação.

- Integração com sistemas de monitoramento (monitoramento SNMP)

Uma característica muito interessante do sistema é a integração com o sistema de tickets do CERT-GIB:

- ;

- Group-IB ;

- , .

:

Neste artigo, examinamos os recursos do Sensor TDS para detectar ataques APT. Vale ressaltar que o uso deste módulo sozinho não oferece proteção total contra ataques APT; são necessárias soluções para verificar todos os arquivos em um ambiente isolado e soluções de agente. O uso de todos os módulos do sistema e sua implementação correta na infraestrutura permite que você feche a ameaça de ataques direcionados em todos os níveis. Tudo o que resta é responder rapidamente a todos os incidentes críticos.

No futuro, planejamos publicar análises detalhadas para cada módulo TDS separadamente, com vários exemplos de teste. Portanto, fique ligado ( Telegram , Facebook , VK , TS Solution Blog ), Yandex.Zen . Você também pode assistir a articulaçãowebinar da TS Solution e Group-IB sobre a proteção de instalações industriais.