O assunto é mais do que relevante: no segundo trimestre, milhões de escolares e alunos foram obrigados a mudar para aulas online. Com isso, tem crescido o número de ataques tanto a usuários de plataformas de ensino a distância quanto nas próprias plataformas. É impossível separar os serviços educacionais dos sistemas de conferência geral na pesquisa da Kaspersky Lab, então o relatório também fornece uma visão sobre os ataques em plataformas como Zoom e Google Meet.

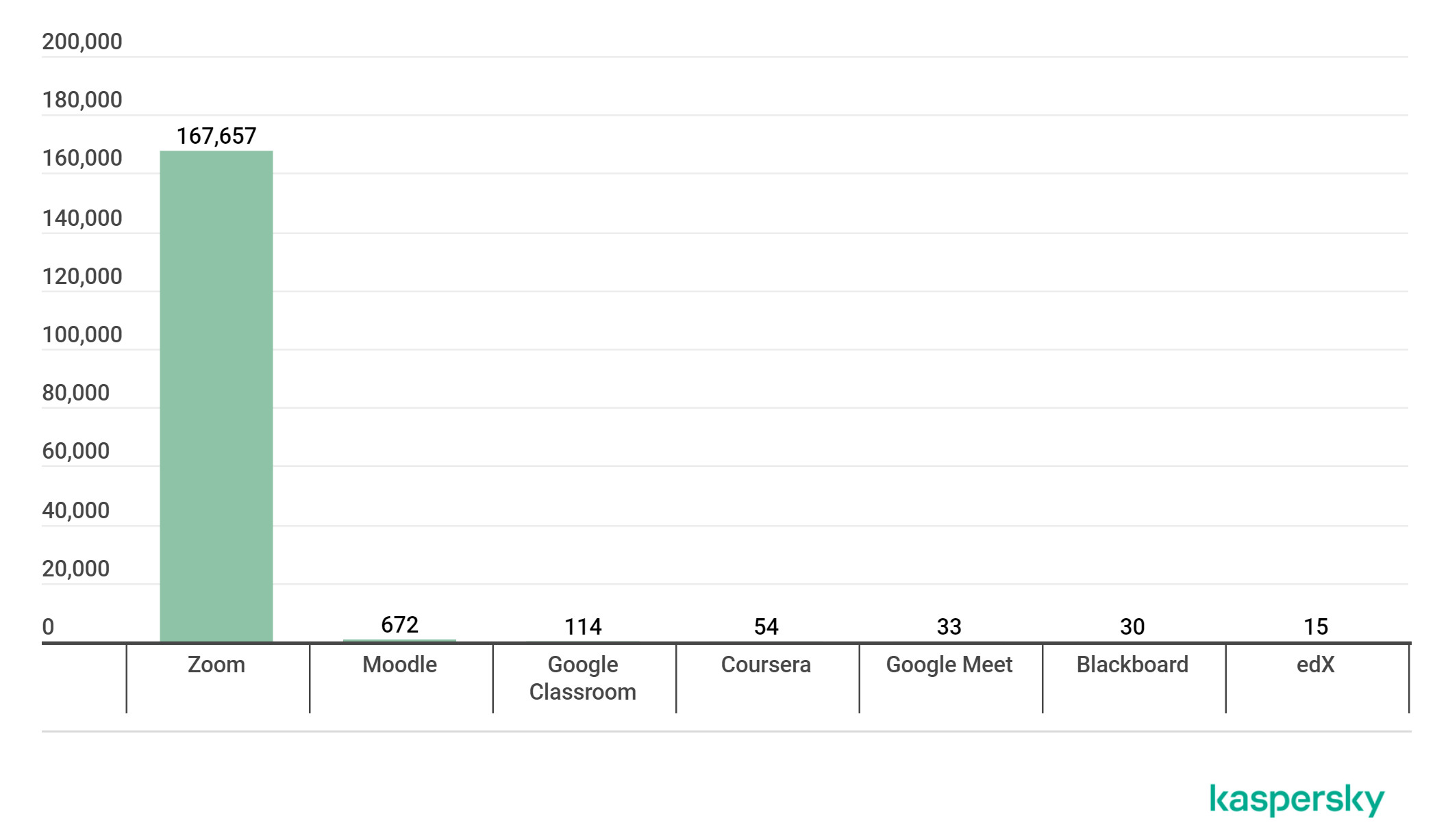

Além das plataformas Zoom e Google, os especialistas da Kaspersky Lab estudaram Moodle, Coursera, Blackboard e outros serviços educacionais. O gráfico acima mostra o problema de um ângulo interessante: é o número de programas maliciosos bloqueados que chegaram aos computadores dos usuários sob a forma de software para um serviço específico.

A Zoom, com sua liderança absoluta, quebra o cronograma - o número de ataques a seus usuários no primeiro semestre de 2020 aumentou em 1.400 vezes. Além disso, o número de ataques DDoS nos próprios serviços aumentou cinco vezes. O número de tentativas de phishing para senhas de conferência e programas de treinamento também aumentou significativamente.

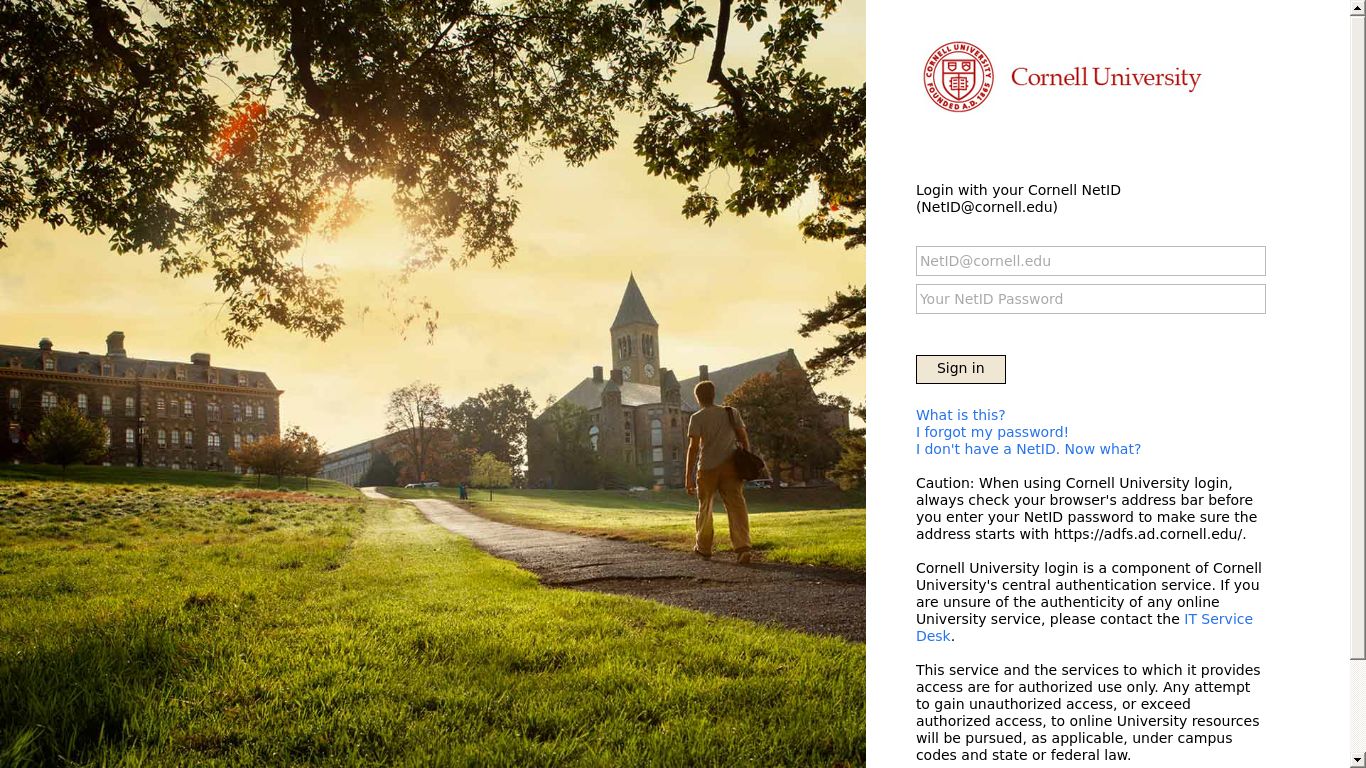

Na maioria das vezes, os falsos clientes do Zoom instalam adware nos computadores das vítimas, mas há uma chance de obter um Trojan ou backdoor. Os invasores nem mesmo precisam usar malware para atacar. O estudo fornece exemplos de páginas de phishing plausíveis, inclusive para plataformas online proprietárias em grandes universidades.

Depoimentos de professores universitários no relatório completo mostram que o uso de plataformas online não é fácil em si. Sem mencionar os riscos crescentes de segurança para alunos, professores e instituições educacionais em princípio.

O que mais aconteceu

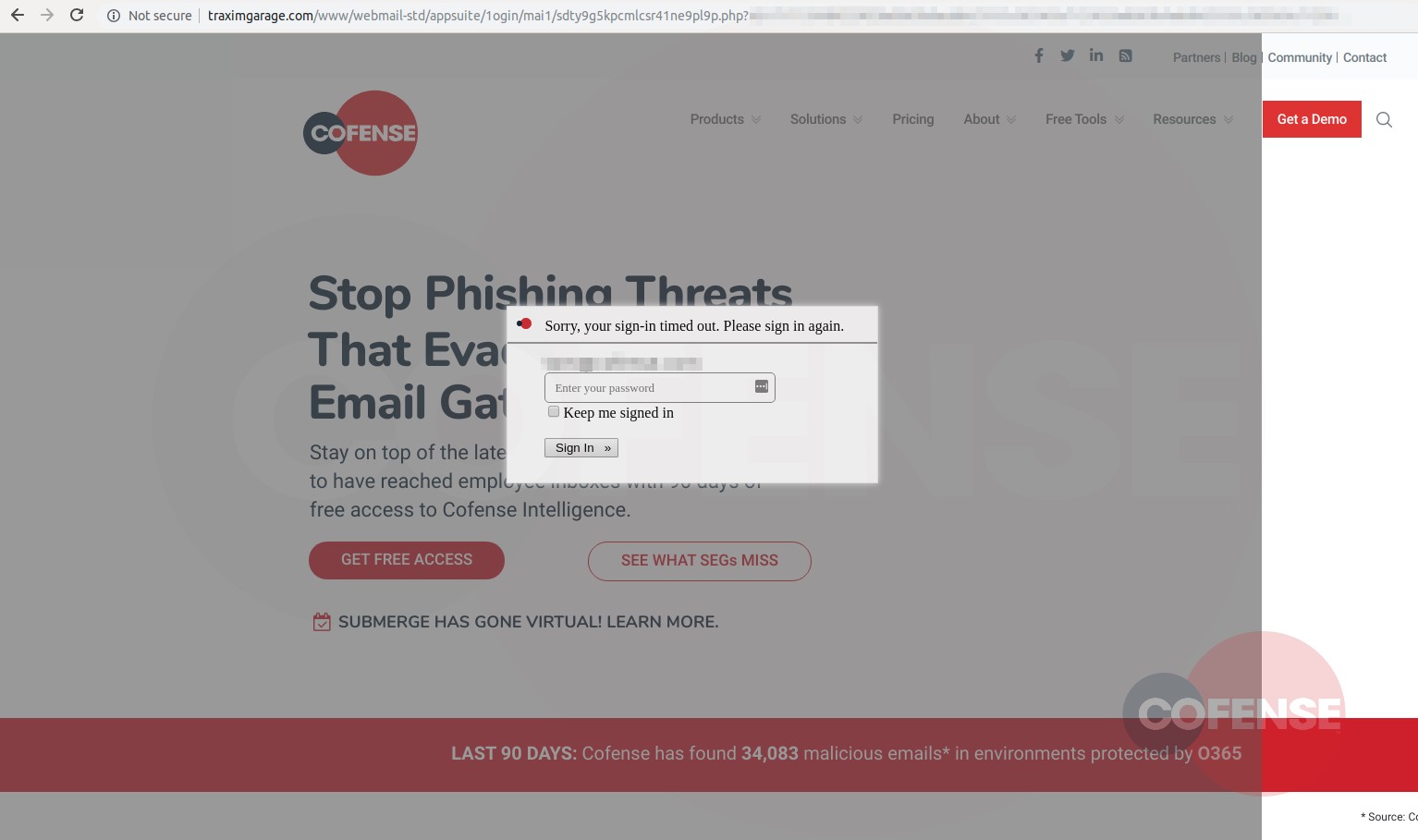

A pesquisa da Cofense se encaixa bem com phishing criativo . Eles descobriram um método um pouco mais plausível do que o normal de roubo de senhas de e-mail corporativo usando um sistema baseado em nuvem (normalmente Office 365). O ataque começa com um tradicional e-mail falso com um link, mas clicar nele abre uma página de phishing, onde o site real da organização é carregado em segundo plano. Em alguns casos, o e-mail de uma vítima potencial já foi inserido no campo de entrada.

Os moderadores da Apple acidentalmente " aprovaram " o adware intrusivo Shlayer para rodar em computadores que executam macOS (veja também as notícias no Habré). Além disso, o Google Play foi recentemente removido da app storeseis programas espiões do Joker.

O grupo cibernético Magecart, especializado em roubo de dados de cartão de crédito após um ataque a lojas online, começou a usar o mensageiro do Telegram como canal de comunicação com o servidor C&C .

Os representantes da Microsoft anunciaram o serviço Video Authenticator para combater deepfakes. Não estará disponível diretamente para os usuários finais - pelo menos nenhuma palavra sobre isso no anúncio. O serviço é treinado no conjunto de dados DeepFake Detection Challenge. Uma competição recente de algoritmos com base no mesmo conjunto de dados mostrou resultados médios - projetos avançados identificaram no máximo 65% de falsificações. Vulnerabilidade

corrigida no plugin File Manager WordPress com 700 mil instalaçõesmas os ataques a páginas sem patch continuam.

O WhatsApp messenger fechou as seis vulnerabilidades. A notícia disso apareceu em um novo site, onde os desenvolvedores do Facebook planejam continuar a divulgar essas informações. Uma das vulnerabilidades permite que você descubra o endereço IP do usuário - você só precisa enviar um adesivo preparado, que iniciará o download de uma imagem de um site arbitrário.

Uma vulnerabilidade crítica foi encontrada no Cisco Jabber messenger , que permite a execução de código arbitrário no computador da vítima enviando uma mensagem especial.

Google aumentao orçamento do programa de recompensa de bug, que deve responder à pergunta: "Como os invasores podem usar os serviços do Google para prejudicar?" Correio, formulários, disco e outras soluções corporativas são regularmente usados para enviar spam e distribuir malware.