Olá, Habr!

Hoje vamos falar sobre como as vulnerabilidades do provedor foram encontradas, digamos: exemplo.ua

Bem ...

Vamos começar!

Primeira fase: Análise

Primeiro, você precisa coletar o máximo de informações possível sobre nossa vítima. Afinal, como você sabe, não é possível fechar todos os buracos.

Vamos começar procurando por possíveis subdomínios e DNs conectados.

Inicie o Sublist3r.

Durante a varredura, encontrei o domínio de seu serviço de correio mailer.example.ua, de onde as cartas foram enviadas aos clientes.

Nele havia a possibilidade de inscrição gratuita, da qual aproveitei imediatamente.

Segunda etapa: Testando o serviço

"Se as portas estão abertas, eles estão esperando por nós lá dentro!"

Depois de um tempo, neste serviço, foram encontrados vários XSS e CSRFs com a possibilidade de capturar uma conta e o mais delicioso IDOR.Ao

estudar o serviço, descobri a capacidade de criar meus próprios mailings personalizados e editar outros.

Além disso, além disso, pude visualizar as correspondências de outras pessoas nas quais dados muito confidenciais foram encontrados.

Já havia buracos bastante sérios para o sequestro de contas e divulgação de informações privadas, mas a curiosidade me impeliu para a frente e continuei minhas escavações.

Carregar Shell

O site tem a capacidade de enviar seus próprios arquivos, mas com algumas restrições.

Vamos tentar preencher a casca!

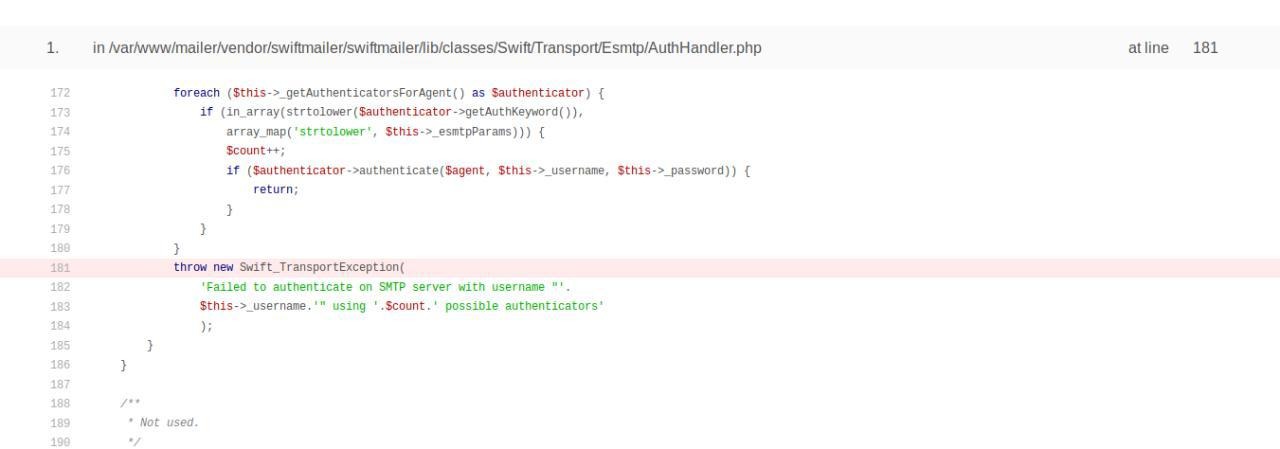

Tentei preencher um shell php simples, ele foi carregado com sucesso, mas não consegui encontrar o caminho do arquivo. Quando tentei enviar uma carta com este arquivo, obtive um erro no código do Yii2, aparentemente o serviço é baseado neste framework.

Um pouco de bruxaria negra e essa limitação foi contornada.

Eu gerei o shell usando o utilitário Weevely e renomeei o arquivo shell.php.jpg, o que geralmente ajuda a enganar a maioria dos filtros de upload não tão inteligentes. Depois de enviar tal carta, não houve mais erro.

Mas eu ainda não conseguia encontrar meu caminho para minha concha.

As tentativas de iterar nos diretórios me levaram a / images /

que contém todos os arquivos carregados neste serviço.

Pesquisa rápida por nome e encontro minha concha!

Nós nos conectamos e ...

Com isso você pode passar a vulnerabilidade. Existem saídas para o banco de dados do provedor, listas de clientes, fontes de sites e muitas outras coisas interessantes.

Passei um relatório descrevendo a vulnerabilidade para os administradores do site, e eles decidiram desabilitar completamente este serviço. Só isso, obrigado pela atenção!

Autor:xalerafera

Editar e rever: AlexShmel