Bem-vindo ao artigo 5 da série Check Point SandBlast Agent Management Platform Solution. Os artigos anteriores podem ser encontrados clicando no link correspondente: primeiro , segundo , terceiro , quarto . Hoje veremos os recursos de monitoramento na Plataforma de Gerenciamento, ou seja, trabalhar com logs, painéis interativos (Visualização) e relatórios. Também abordaremos o tópico Threat Hunting para identificar ameaças atuais e eventos anômalos na máquina do usuário.

Histórico

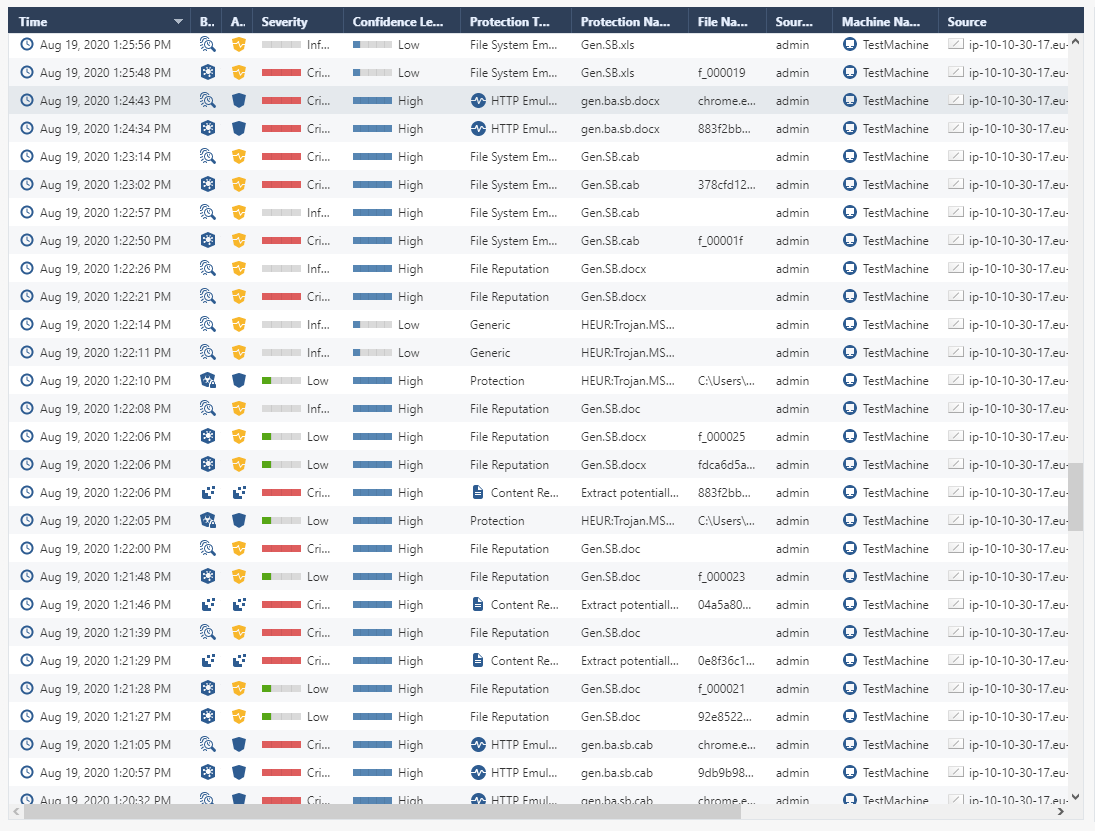

A principal fonte de informações para monitorar eventos de segurança é a seção Logs, que exibe informações detalhadas sobre cada incidente e também permite que você use filtros convenientes para refinar seus critérios de pesquisa. Por exemplo, quando você clica com o botão direito em um parâmetro (Blade, Ação, Severidade, etc.) do log de interesse, este parâmetro pode ser filtrado como Filtro: "Parâmetro" ou Filtro Saída: "Parâmetro" . Além disso, para o parâmetro Source, a opção IP Tools pode ser selecionada, na qual você pode executar ping para um determinado endereço / nome IP ou executar um nslookup para obter o endereço IP de origem por nome.

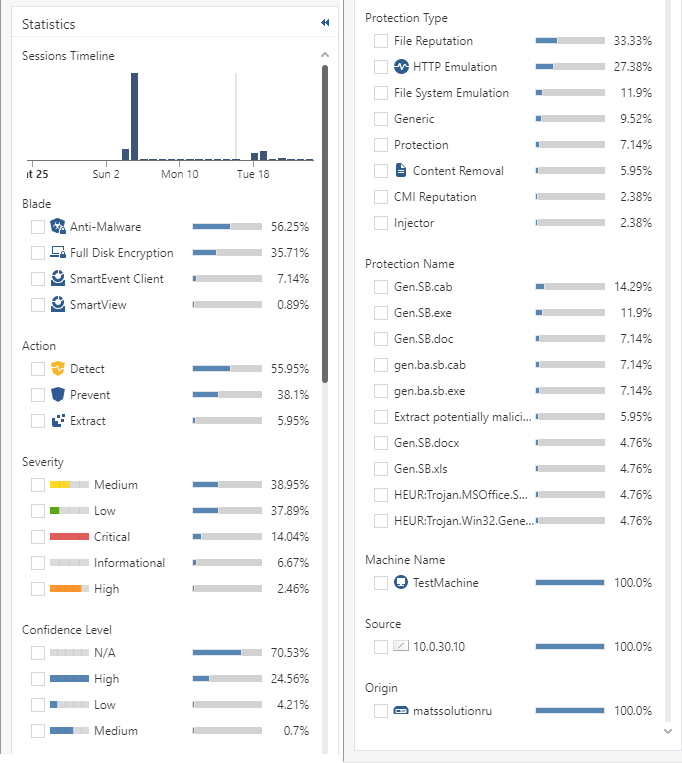

Na seção Logs, para filtrar eventos, há uma subseção Estatísticas, que exibe estatísticas para todos os parâmetros: um gráfico de tempo com o número de logs, bem como porcentagens para cada um dos parâmetros. A partir desta subseção, você pode filtrar facilmente os registros sem consultar a barra de pesquisa e escrever expressões de filtragem - basta selecionar os parâmetros de interesse e uma nova lista de registros será exibida imediatamente.

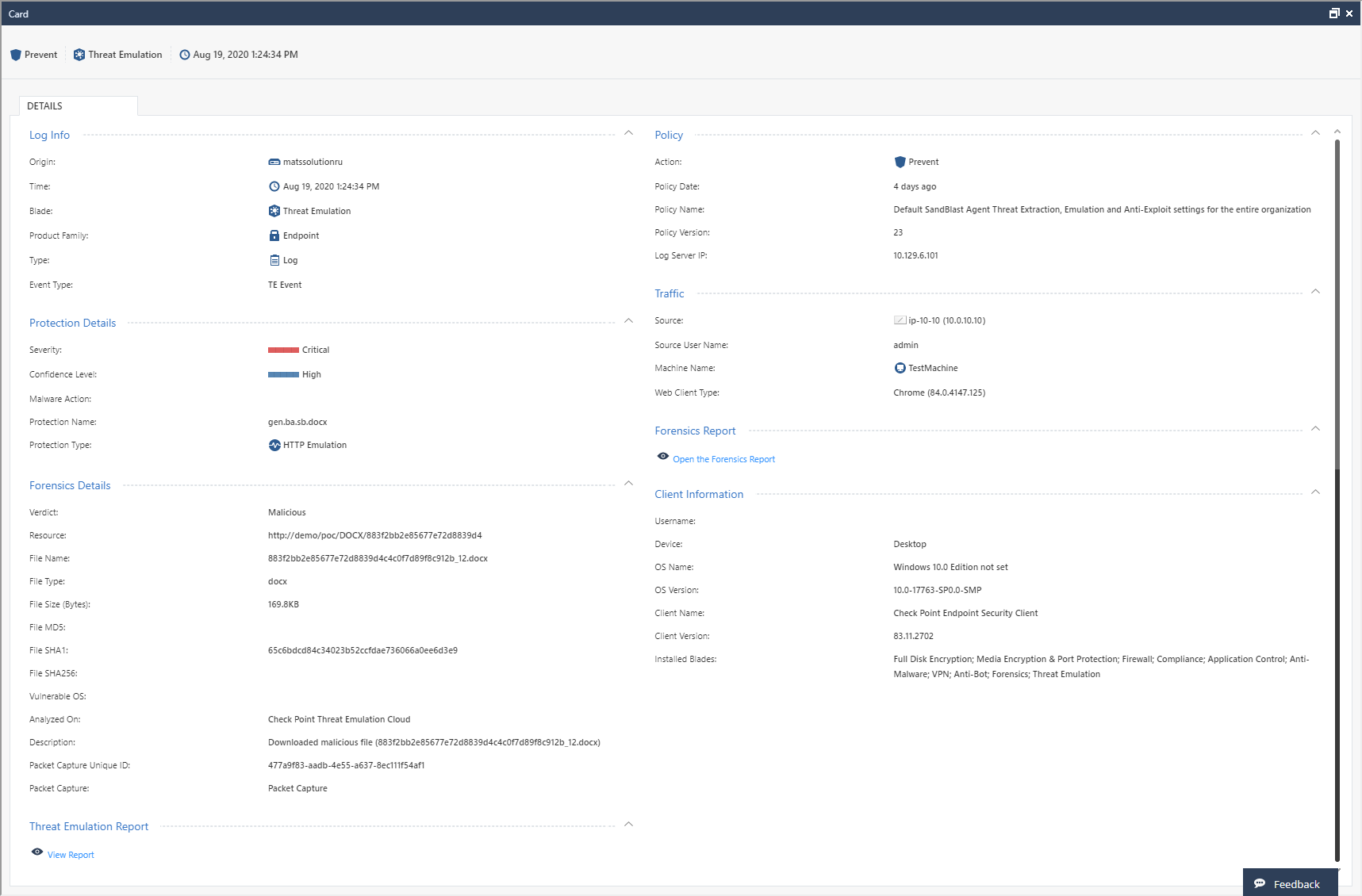

Informações detalhadas sobre cada log estão disponíveis no painel direito da seção Logs, mas é mais conveniente abrir o log clicando duas vezes para analisar o conteúdo. Abaixo está um exemplo de log (a imagem é clicável), que exibe informações detalhadas sobre como acionar a ação Prevent da folha Threat Emulation em um arquivo infectado ".docx". O log possui várias subseções que exibem os detalhes do evento de segurança: política e proteção acionada, detalhes forenses, cliente e informações de tráfego. Digno de nota são os relatórios disponíveis no registro - Relatório de emulação de ameaças e Relatório forense. Esses relatórios também podem ser abertos no cliente SandBlast Agent.

Relatório de emulação de ameaça

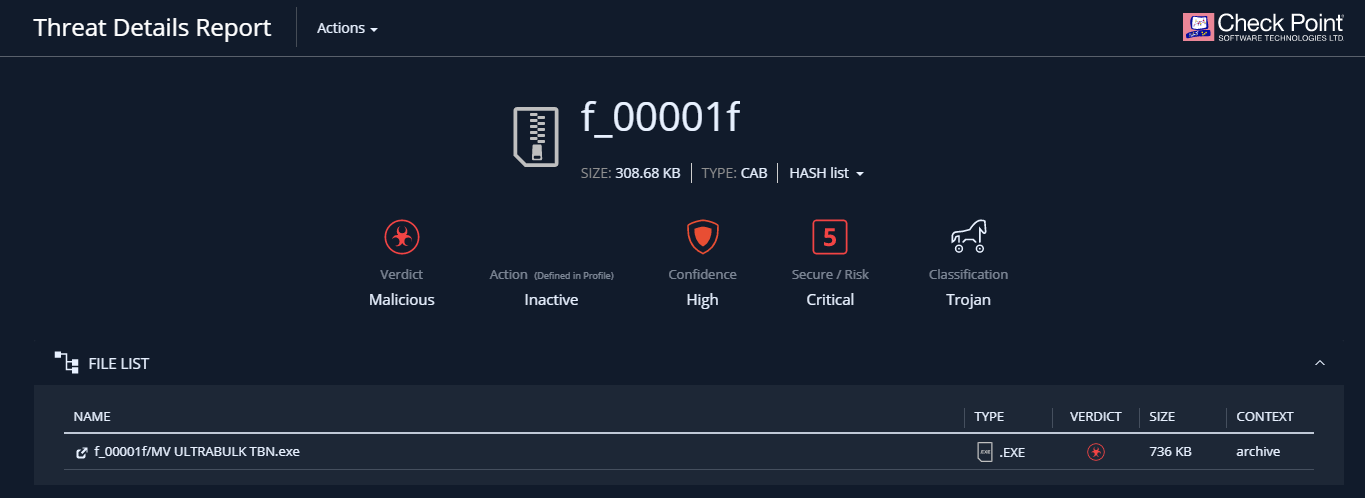

Ao usar a lâmina Threat Emulation após a emulação na nuvem Check Point, um link para um relatório detalhado sobre os resultados da emulação - Threat Emulation Report aparece no log correspondente. O conteúdo desse relatório é descrito em detalhes em nosso artigo sobre a análise de malware usando o forense da Check Point SandBlast Network . Deve-se destacar que este relatório é interativo e permite "percorrer" os detalhes de cada uma das seções. Também é possível visualizar um registro do processo de emulação em uma máquina virtual, baixar o arquivo malicioso original ou obter seu hash e entrar em contato com a Equipe de Resposta a Incidentes do Check Point.

Relatório Forense

Para quase todos os eventos de segurança, é gerado um Relatório Forense, que inclui informações detalhadas sobre o arquivo malicioso: suas características, ações, ponto de entrada no sistema e impacto em ativos importantes da empresa. Discutimos a estrutura do relatório em detalhes no artigo sobre análise de malware usando o Check Point SandBlast Agent forensics . Esse relatório é uma fonte importante de informações ao investigar eventos de segurança e, se necessário, você pode enviar imediatamente o conteúdo do relatório para a Equipe de Resposta a Incidentes da Check Point.

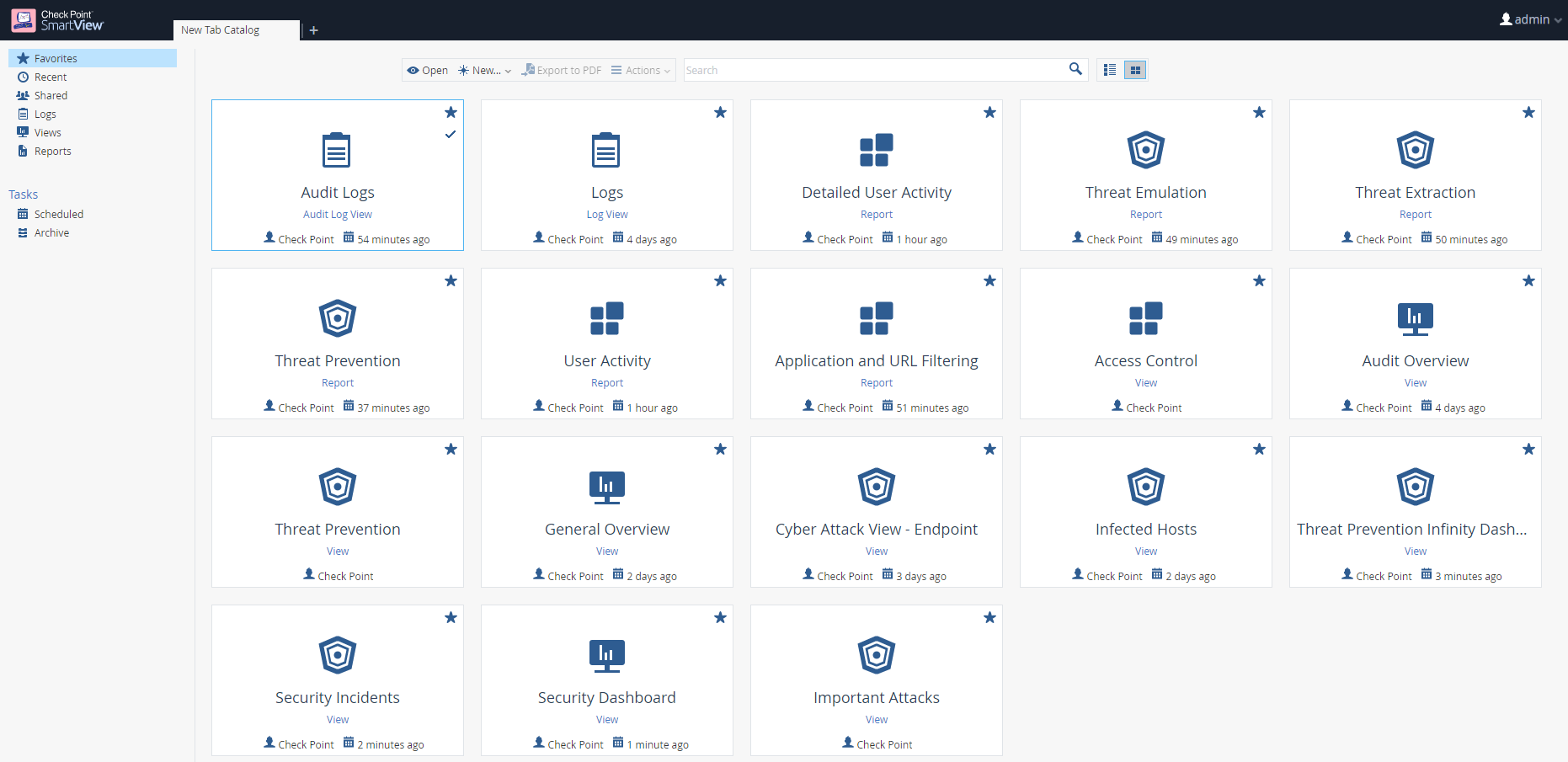

SmartView

O Check Point SmartView é uma maneira conveniente de criar e visualizar painéis dinâmicos (Visualização) e relatórios em PDF. Registros de usuários e eventos de auditoria para administradores também podem ser visualizados no SmartView. A figura abaixo mostra os relatórios e painéis mais úteis para trabalhar com o SandBlast Agent. Relatórios em SmartView são documentos com informações estatísticas sobre eventos de um determinado período de tempo. Suporta o upload de relatórios em formato PDF para a máquina onde o SmartView está aberto, bem como o upload regular de PDF / Excel para o e-mail do administrador. Além disso, há suporte para importação / exportação de modelos de relatório, criação de seus próprios relatórios e capacidade de ocultar nomes de usuário em relatórios. A figura abaixo mostra um exemplo de relatório de prevenção de ameaças incorporado.

Dashboards (View) no SmartView permitem que o administrador acesse os logs do evento correspondente - basta clicar duas vezes no objeto de interesse, seja uma coluna do gráfico ou o nome de um arquivo malicioso. Assim como acontece com os relatórios, você pode criar seus próprios painéis e ocultar os dados do usuário. Para painéis, a importação / exportação de modelos também é suportada, upload regular para PDF / Excel para e-mail do administrador e atualização automática de dados para monitorar eventos de segurança em tempo real.

Seções de monitoramento adicionais

Uma descrição das ferramentas de monitoramento na plataforma de gerenciamento estaria incompleta sem mencionar as seções Visão geral, Gerenciamento do computador, Configurações de terminal e Operações push. Essas seções foram descritas em detalhes no segundo artigo., entretanto, será útil considerar suas possibilidades para resolver tarefas de monitoramento. Vamos começar com a Visão geral, que consiste em duas subseções - Visão geral operacional e Visão geral da segurança, que são painéis com informações sobre o estado das máquinas protegidas do usuário e eventos de segurança. Tal como acontece com a interação com qualquer outro painel, as subseções Visão geral operacional e Visão geral de segurança, quando você clica duas vezes no parâmetro de interesse, permite que você vá para a seção Gerenciamento do computador com o filtro selecionado (por exemplo, "Desktops" ou "Status de pré-inicialização: ativado") ou para a seção Logs para um evento específico. A subseção Visão geral da segurança é um painel Cyber Attack View - Endpoint que você pode personalizar e configurar atualizações automáticas de dados.

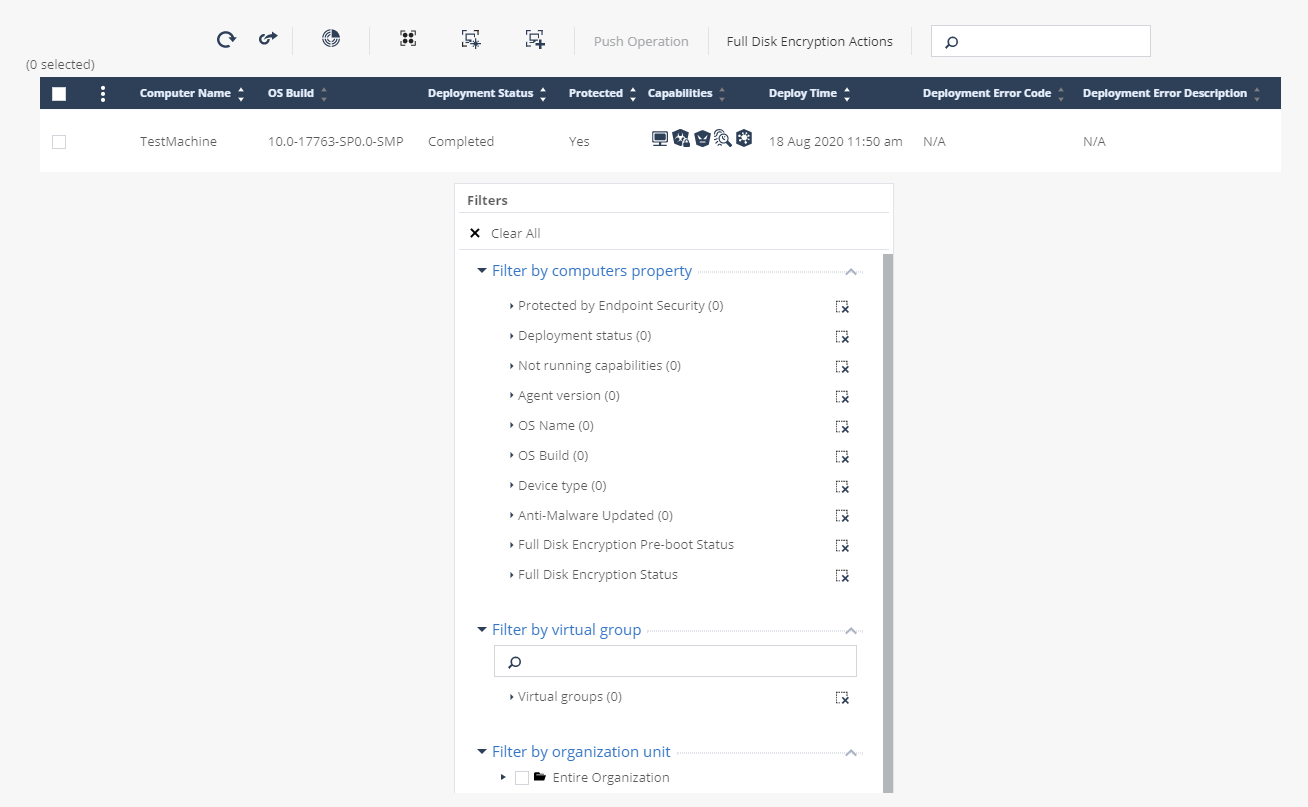

Na seção Gerenciamento do computador, você pode monitorar o status do agente nas máquinas dos usuários, o status da atualização do banco de dados do Anti-Malware, as etapas de criptografia do disco e muito mais. Todos os dados são atualizados automaticamente e a porcentagem de máquinas de usuários elegíveis é exibida para cada filtro. A exportação de dados de computador em formato CSV também é compatível. Um aspecto importante do monitoramento da segurança das estações de trabalho é configurar notificações sobre eventos críticos (Alertas) e exportar logs (Exportar Eventos) para armazenamento no servidor de log da empresa. Ambas as configurações são feitas na seção Configurações do endpoint e para Alertas

é possível conectar um servidor de correio para enviar notificações sobre eventos ao administrador e configurar limites para acionar / desabilitar notificações dependendo da porcentagem / número de dispositivos que correspondem aos critérios do evento. Exportar eventos permite configurar o encaminhamento de logs da plataforma de gerenciamento para o servidor de log da empresa para processamento posterior. Os formatos suportados são SYSLOG, CEF, LEEF, SPLUNK, protocolos TCP / UDP, qualquer sistema SIEM com um agente syslog em execução, usando criptografia TLS / SSL e autenticação de cliente syslog.

Para uma análise aprofundada de eventos no agente ou em caso de contato com o suporte técnico, você pode coletar rapidamente os logs do cliente SandBlast Agent usando uma operação forçada na seção Operações push. Você pode configurar o encaminhamento do arquivo gerado com logs para servidores Check Point ou para servidores corporativos, o arquivo com logs também é salvo na máquina do usuário no diretório C: \ Users \ username \ CPInfo. Oferece suporte ao início do processo de coleta de logs em um horário especificado e à capacidade de adiar a operação pelo usuário.

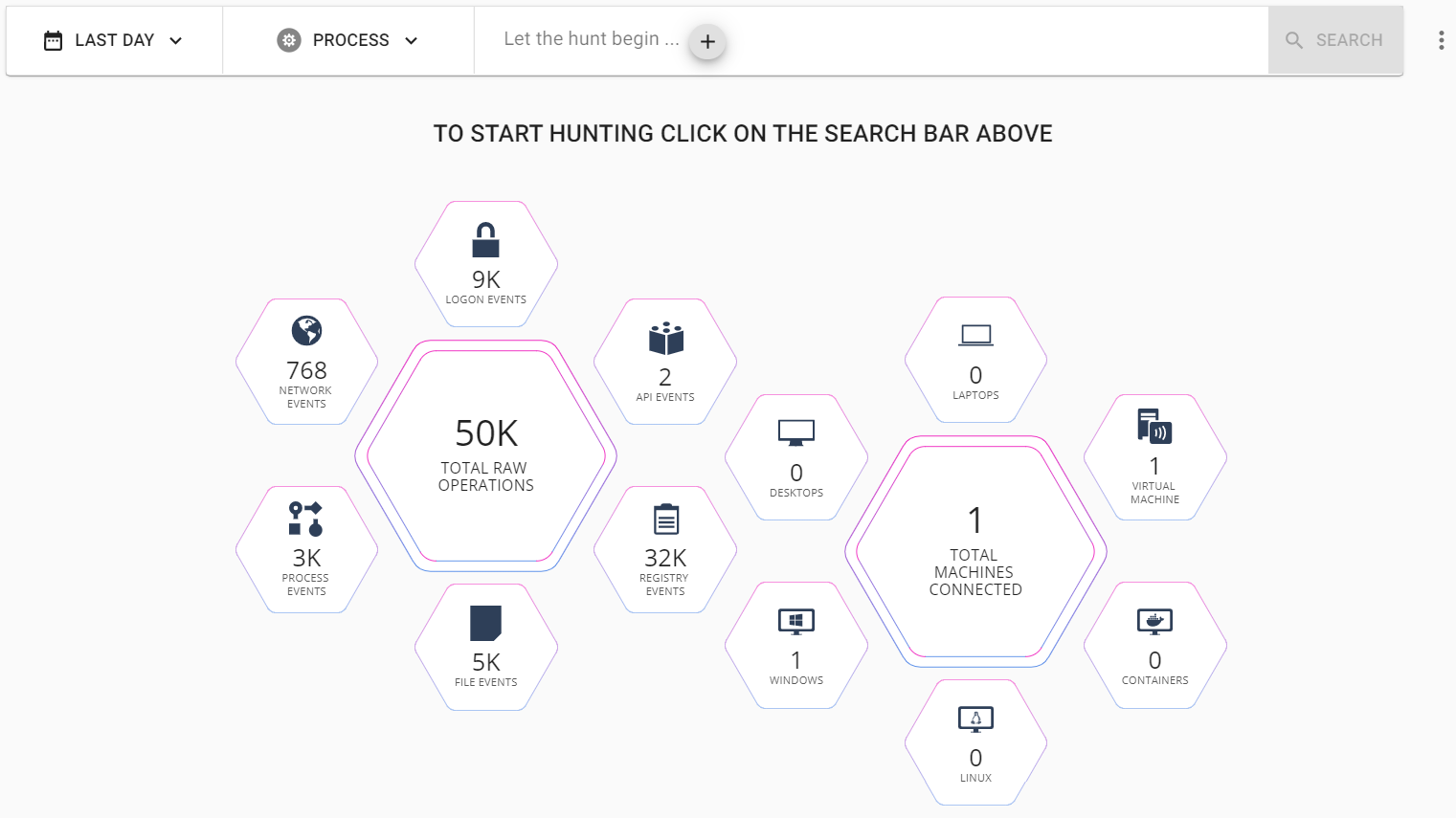

Threat Hunting

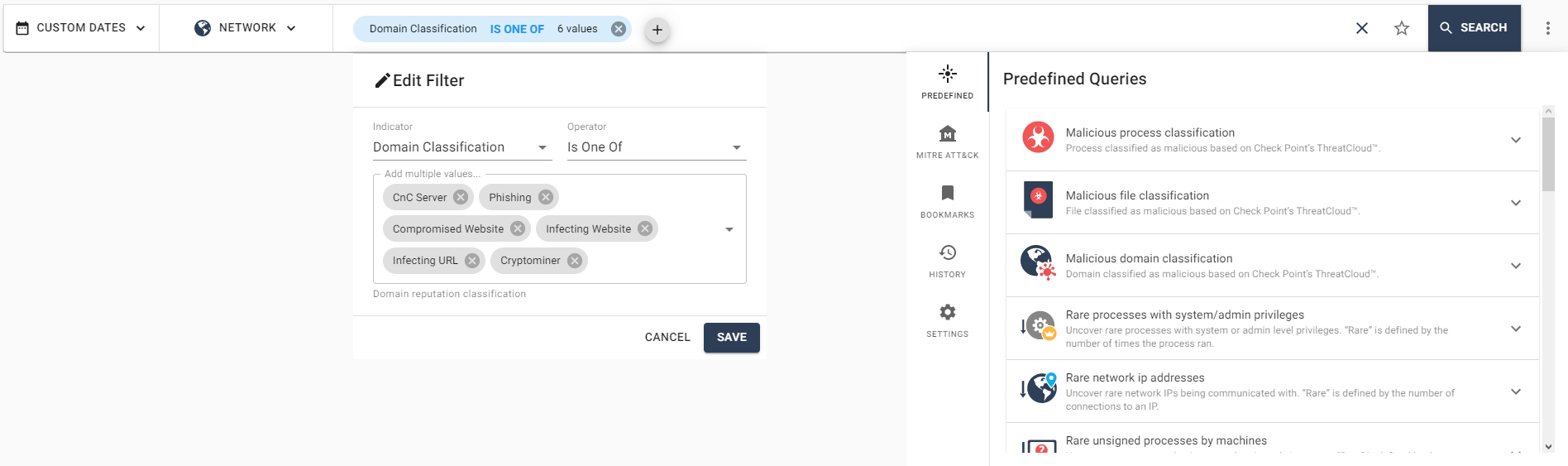

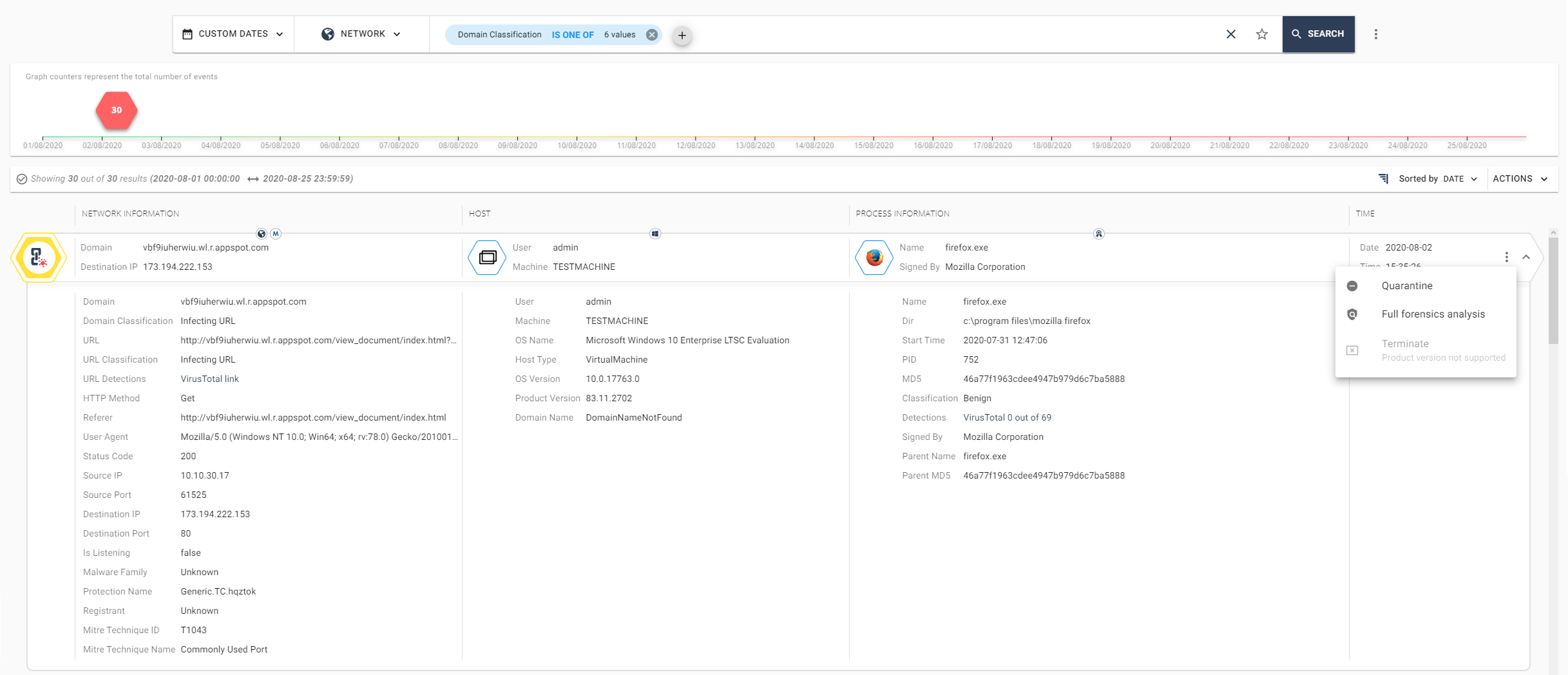

O método Threat Hunting é usado para pesquisar proativamente atividades maliciosas e comportamento anômalo no sistema para investigar mais a fundo um possível evento de segurança. A seção Threat Hunting da plataforma de gerenciamento permite que você pesquise eventos com parâmetros especificados nos dados de uma máquina do usuário. A ferramenta Threat Hunting tem várias consultas predefinidas, por exemplo: para classificar domínios ou arquivos maliciosos, rastrear chamadas raras para determinados endereços IP (em relação às estatísticas gerais). A estrutura da solicitação consiste em três parâmetros: indicador (protocolo de rede, ID do processo, tipo de arquivo, etc.), operador ("é", "não é", "inclui", "um de", etc.) e o corpo da solicitação

... Expressões regulares podem ser usadas no corpo da solicitação; vários filtros podem ser usados simultaneamente na string de pesquisa. Depois de selecionar um filtro e concluir o processamento da solicitação, o acesso a todos os eventos adequados aparece, com a capacidade de visualizar informações detalhadas sobre o evento, colocar o objeto da solicitação em quarentena ou gerar um Relatório Forense detalhado com uma descrição do evento. No momento, essa ferramenta está em versão beta e no futuro está prevista a ampliação do conjunto de funcionalidades, por exemplo, adicionando informações sobre o evento na forma de matriz Mitre Att & ck.

Conclusão

Para resumir: neste artigo, examinamos as possibilidades de monitoramento de eventos de segurança na plataforma de gerenciamento de agentes SandBlast, estudamos uma nova ferramenta para pesquisar proativamente ações maliciosas e anomalias nas máquinas dos usuários - o Threat Hunting. O próximo artigo será o último deste ciclo e nele consideraremos as dúvidas mais frequentes sobre a solução Management Platform e falaremos sobre as capacidades de teste deste produto.

Uma grande seleção de materiais no Check Point da solução TS . Para não perder as seguintes publicações sobre o tópico SandBlast Agent Management Platform - acompanhe as atualizações em nossas redes sociais ( Telegram , Facebook , VK , TS Solution Blog , Yandex.Zen)