Algumas estatísticas

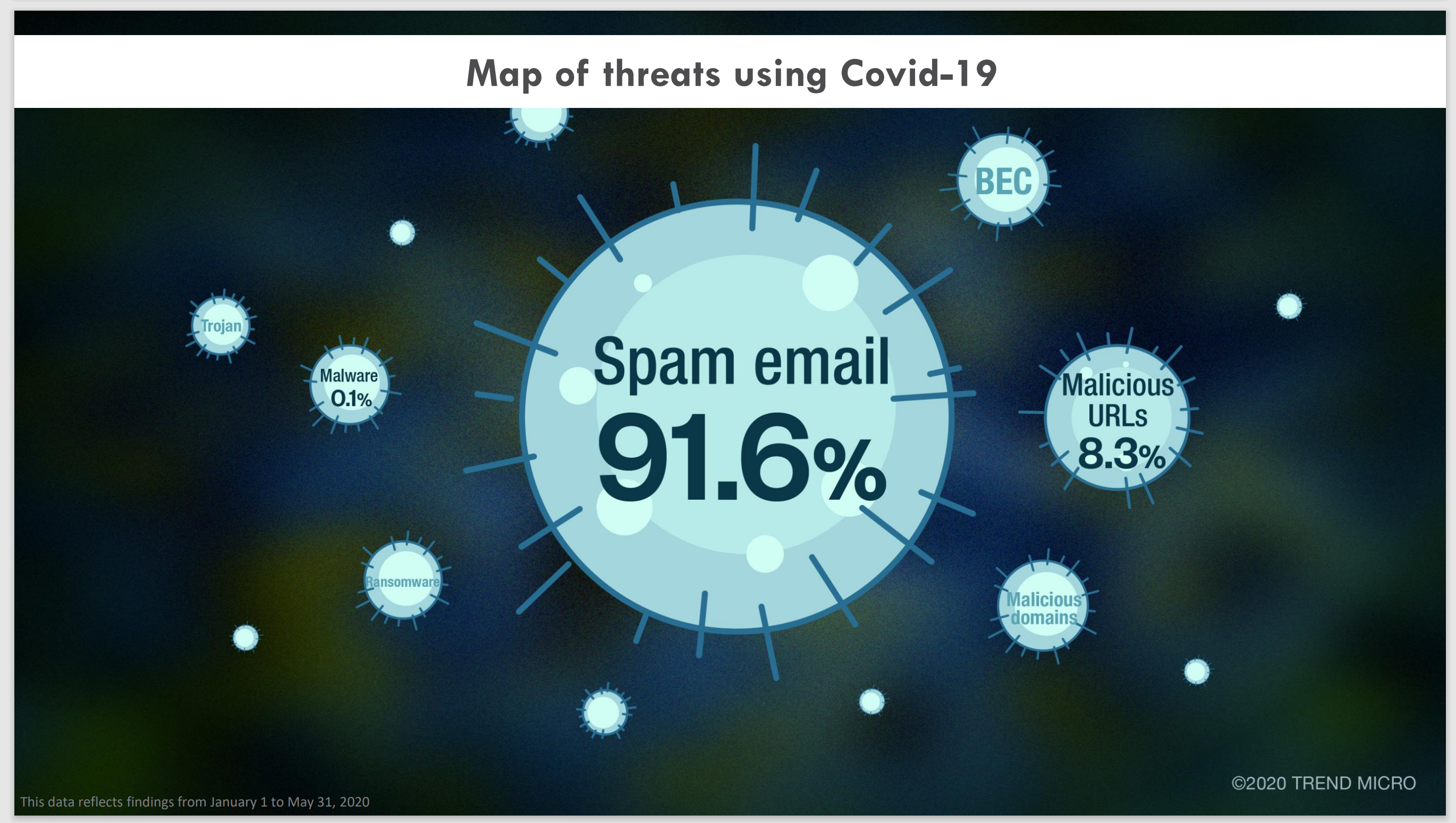

Um mapa dos vetores de distribuição usados pelas campanhas da marca COVID-19. Fonte: Trend Micro

A principal ferramenta para os cibercriminosos ainda são as correspondências de spam e, apesar dos avisos de agências governamentais, os cidadãos continuam a abrir anexos e seguir links em e-mails fraudulentos, contribuindo para a disseminação da ameaça. O medo de contrair uma infecção perigosa leva ao fato de que, além da pandemia COVID-19, temos que combater a ciberpandemia - uma família inteira de ameaças cibernéticas de "coronavírus".

A distribuição de usuários que clicaram em links maliciosos parece bastante lógica:

Distribuição por país de usuários que abriram um link malicioso de um e-mail em janeiro-maio de 2020. Fonte: Trend Micro

Em primeiro lugar por uma larga margem, usuários dos Estados Unidos, onde, no momento em que este livro foi escrito, havia quase 5 milhões de casos. A Rússia, que também está entre os países líderes em termos de casos COVID-19, está entre os cinco primeiros em termos de número de cidadãos particularmente crédulos.

Pandemia de ciberataque

Os principais tópicos que os cibercriminosos usam em e-mails fraudulentos são atrasos na entrega devido à pandemia e notificações relacionadas ao coronavírus do Ministério da Saúde ou da Organização Mundial da Saúde.

Os dois tópicos de email fraudulento mais populares Fonte: Trend Micro A

“carga útil” mais comum em tais e-mails é o Emotet, um ransomware de criptografia de ransomware que apareceu em 2014. A mudança de marca cobiçada ajudou os operadores de malware a aumentar a lucratividade da campanha.

O arsenal de golpistas disfarçados também inclui:

- sites falsos do governo para coletar dados de cartões bancários e informações pessoais,

- sites informantes na disseminação do COVID-19,

- portais falsos da Organização Mundial da Saúde e Centros de Controle de Doenças,

- espiões e bloqueadores móveis disfarçados de programas úteis para informar sobre infecções.

Prevenção de ataques

Em um sentido global, a estratégia para lidar com uma ciberpandemia é semelhante à usada no combate às infecções comuns:

- detecção,

- resposta,

- prevenção,

- previsão.

Obviamente, o problema só pode ser superado por meio da implantação de um conjunto de medidas com foco no longo prazo. A lista de medidas deve ser baseada na prevenção.

Assim como se propõe a manter distância, lavar as mãos, desinfetar compras e usar máscaras para proteção contra COVID-19, os sistemas de monitoramento de ataques de phishing, bem como as ferramentas de prevenção e controle de intrusão, podem excluir a possibilidade de um ataque cibernético bem-sucedido.

O problema com essas ferramentas é um grande número de falsos positivos, que requerem enormes recursos para serem processados. O uso de mecanismos básicos de segurança, como antivírus convencionais, ferramentas de controle de aplicativos e avaliação da reputação do site, pode reduzir significativamente o número de notificações sobre eventos falsos positivos. Desta forma, a equipe de segurança poderá ficar atenta a novas ameaças, pois os ataques conhecidos serão bloqueados automaticamente. Esta abordagem permite que você distribua uniformemente a carga e mantenha um equilíbrio entre eficiência e segurança.

Rastrear a fonte de infecção é essencial durante uma pandemia. Da mesma forma, identificar o ponto de partida para a implementação da ameaça em ataques cibernéticos permite proteger sistematicamente o perímetro da empresa. Para garantir a segurança em todos os pontos de entrada em sistemas de TI, ferramentas EDR (Endpoint Detection and Response) são usadas. Ao capturar tudo o que acontece nos terminais da rede, eles permitem que você restaure a cronologia de qualquer ataque e descubra qual nó foi usado pelos cibercriminosos para penetrar no sistema e se espalhar pela rede.

A desvantagem do EDR é um grande número de notificações não relacionadas de diferentes fontes - servidores, equipamento de rede, infraestrutura em nuvem e e-mail. Explorar dados dispersos é um processo manual demorado que pode levar à perda de algo importante.

XDR como uma vacina cibernética

A tecnologia XDR, que é um desenvolvimento do EDR, visa resolver os problemas associados a um grande número de alertas. O “X” nesta abreviatura denota qualquer objeto de infraestrutura ao qual a tecnologia de descoberta pode ser aplicada: correio, rede, servidores, serviços em nuvem e bancos de dados. Ao contrário do EDR, as informações coletadas não são apenas transferidas para o SIEM, mas são coletadas em um armazenamento universal, no qual são sistematizadas e analisadas por meio de tecnologias de Big Data.

Diagrama de blocos de interação entre XDR e outras soluções da Trend Micro

Essa abordagem, em comparação com o mero acúmulo de informações, permite detectar mais ameaças usando não apenas dados internos, mas também a base de ameaças global. Além disso, quanto mais dados são coletados, mais rapidamente as ameaças serão identificadas e maior será a precisão dos alertas.

O uso de inteligência artificial permite minimizar o número de alertas, pois o XDR gera alertas de alta prioridade enriquecidos com um contexto mais amplo. Como resultado, os analistas do SOC podem se concentrar nas notificações que exigem ação imediata, em vez de verificar manualmente cada mensagem para calcular relacionamentos e contexto. Isso melhorará significativamente a qualidade das previsões de ataques cibernéticos futuros, dos quais depende diretamente a eficácia da luta contra as pandemias cibernéticas.

A previsão precisa é obtida coletando e correlacionando diferentes tipos de detecção e dados de atividade dos sensores Trend Micro implantados em diferentes níveis dentro de uma organização - endpoints, dispositivos de rede, email e infraestrutura em nuvem.

A utilização de uma plataforma única facilita muito o trabalho do serviço de segurança da informação, uma vez que recebe uma lista estruturada e priorizada de alertas, funcionando com uma janela única para apresentação de eventos. A identificação rápida de ameaças torna possível responder rapidamente a elas e minimizar suas consequências.

Nossas recomendações

A experiência centenária de combate às epidemias mostra que a prevenção não só é mais eficaz do que o tratamento, mas também tem um custo menor. Como mostra a prática moderna, as epidemias de computador não são exceção. Prevenir a infecção da rede da empresa é muito mais barato do que pagar um resgate a um ransomware e pagar uma compensação às contrapartes por obrigações não cumpridas. A Garmin pagou

recentemente ao ransomware US $ 10 milhõespara obter um programa decodificador para seus dados. A este valor somam-se os prejuízos decorrentes da inacessibilidade dos serviços e danos à reputação. Uma simples comparação do resultado obtido com o custo de uma solução de segurança moderna permite-nos fazer uma conclusão inequívoca: a prevenção de ameaças à segurança da informação não é o caso onde a economia é justificada. As consequências de um ataque cibernético bem-sucedido custarão muito mais para a empresa.