Bem-vindo ao terceiro artigo de uma série sobre o novo console de gerenciamento de segurança baseado em nuvem para computadores pessoais - Check Point SandBlast Agent Management Platform. Deixe-me lembrar que no primeiro artigo , conhecemos o Portal Infinity e criamos o Endpoint Management Service baseado em nuvem para gerenciamento de agentes. No segundo artigo, examinamos a interface do console de gerenciamento da web e instalamos o agente com política padrão na máquina do usuário. Hoje, revisaremos o conteúdo da política de segurança padrão de prevenção de ameaças e testaremos sua eficácia no combate a ataques populares.

Política padrão de prevenção de ameaças: Descrição

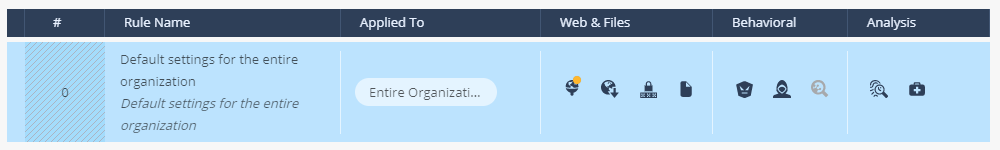

A figura acima mostra uma regra de política de prevenção de ameaças padrão, que por padrão se aplica a toda a organização (todos os agentes instalados) e inclui três grupos lógicos de componentes de proteção: Proteção da Web e de arquivos, Proteção comportamental e Análise e correção. Vamos dar uma olhada em cada um dos grupos.

Proteção da Web e arquivos

Filtragem de URL

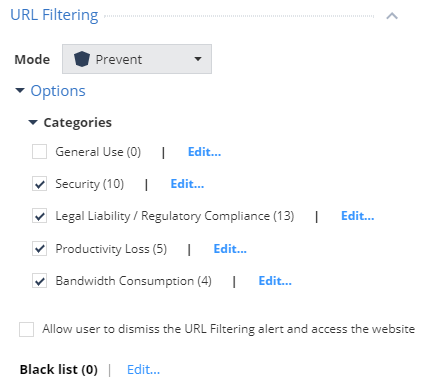

URL Filtering -, 5 . 5 , , , Games Instant Messaging, Productivity Loss. URL, , Check Point. , URL, URL Categorization.

Prevent, Detect Off. Detect , URL Filtering . Prevent . Block List, , IP- .csv .

Prevent, Detect Off. Detect , URL Filtering . Prevent . Block List, , IP- .csv .

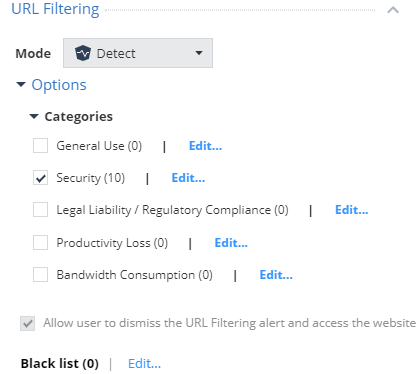

Na política padrão para Filtragem de URL, a ação Detectar é definida e uma categoria é selecionada - Segurança, para a qual os eventos serão detectados. Esta categoria inclui vários anonimizadores, sites com nível de risco Crítico / Alto / Médio, sites de phishing, spam e muito mais. No entanto, os usuários ainda poderão acessar o recurso graças à configuração "Permitir que o usuário ignore o alerta de Filtragem de URL e acesse o site".

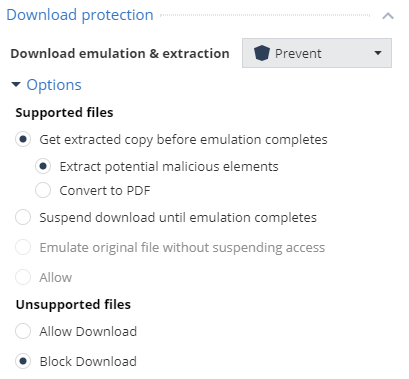

Proteção de download (web)

Emulation & Extraction Check Point « », , PDF. :

, Check Point — .

- Prevent — , ;

- Detect — , , ;

- Off — .

, Check Point — .

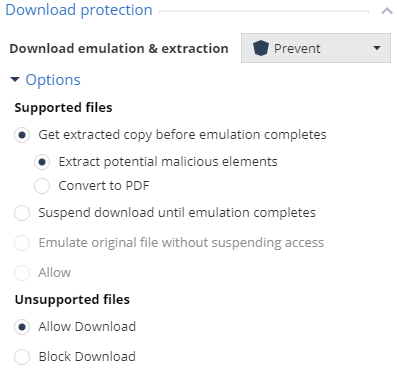

A política padrão para Proteção de download é definida para a ação Prevenir com a capacidade de limpar o conteúdo potencialmente malicioso de uma cópia do documento original, bem como permitir o download de arquivos que não são suportados pelas ferramentas de emulação e limpeza.

Proteção de Credencial

Credential Protection 2 : Zero Phishing Password Protection. Zero Phishing , Password Protection . Zero Phishing Prevent, Detect Off. Prevent , . Detect . Password Protection , , : Detect & Alert ( ), Detect Off.

A política padrão para Proteção de Credencial fornece uma Prevenção para qualquer recurso de phishing que torna impossível para os usuários acessarem um site potencialmente malicioso. A proteção contra o uso de senhas corporativas também está incluída, mas esta função não funcionará sem os domínios especificados.

Proteção de arquivos

Files Protection , , : Anti-Malware Files Threat Emulation. Anti-Malware , . , , . Files Threat Emulation Check Point, Detect.

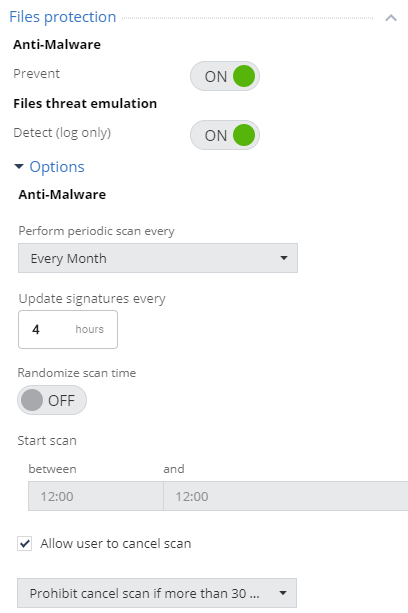

A política padrão para proteção de arquivos inclui proteção antimalware e detecção de malware usando a emulação de ameaças de arquivos. Varreduras regulares são realizadas a cada mês e as assinaturas na máquina do usuário são atualizadas a cada 4 horas. Ao mesmo tempo, a capacidade dos usuários de cancelar uma varredura agendada é configurada, mas no máximo 30 dias após a última varredura bem-sucedida.

Proteção Comportamental

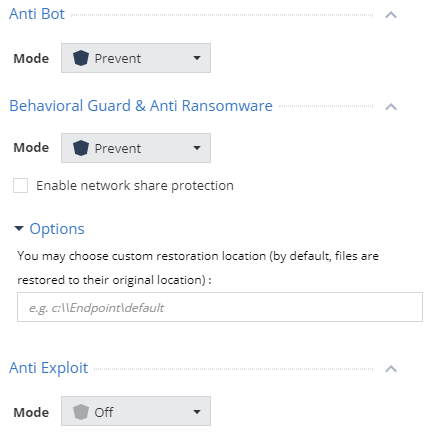

Anti-Bot, Behavioral Guard e Anti-Ransomware, Anti-Exploit

Behavioral Protection : Anti-Bot, Behavioral Guard & Anti-Ransomware Anti-Exploit. Anti-Bot C&C Check Point ThreatCloud. Behavioral Guard & Anti-Ransomware (, , ) . , , . , , . Anti-Exploit . Behavioral Protection : Prevent, Detect Off.

A política padrão para Proteção Comportamental fornece Prevent para os componentes Anti-Bot e Behavioral Guard & Anti-Ransomware, com a recuperação de arquivos criptografados em seus diretórios originais. O componente Anti-Exploit está desabilitado e não é usado.

Análise e Correção

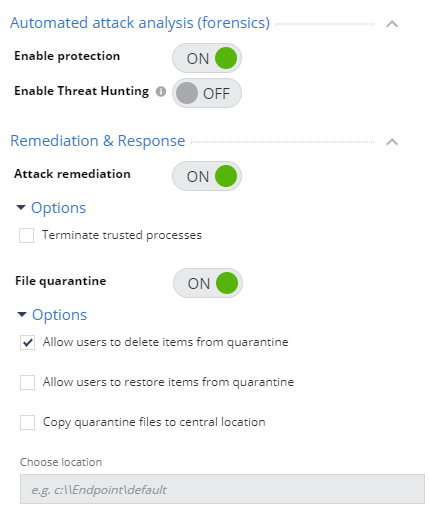

Análise automatizada de ataque (forense), remediação e resposta

: Automated Attack Analysis (Forensics) Remediation & Response. Automated Attack Analysis (Forensics) — . Threat Hunting, . Remediation & Response : , .

A política padrão de Análise e Correção inclui proteção, que inclui ações automáticas para recuperação (encerrar processos, restaurar arquivos, etc.), bem como a opção de enviar arquivos para a quarentena, e os usuários só podem excluir arquivos da quarentena.

Política padrão de prevenção de ameaças: teste

Check Point CheckMe Endpoint

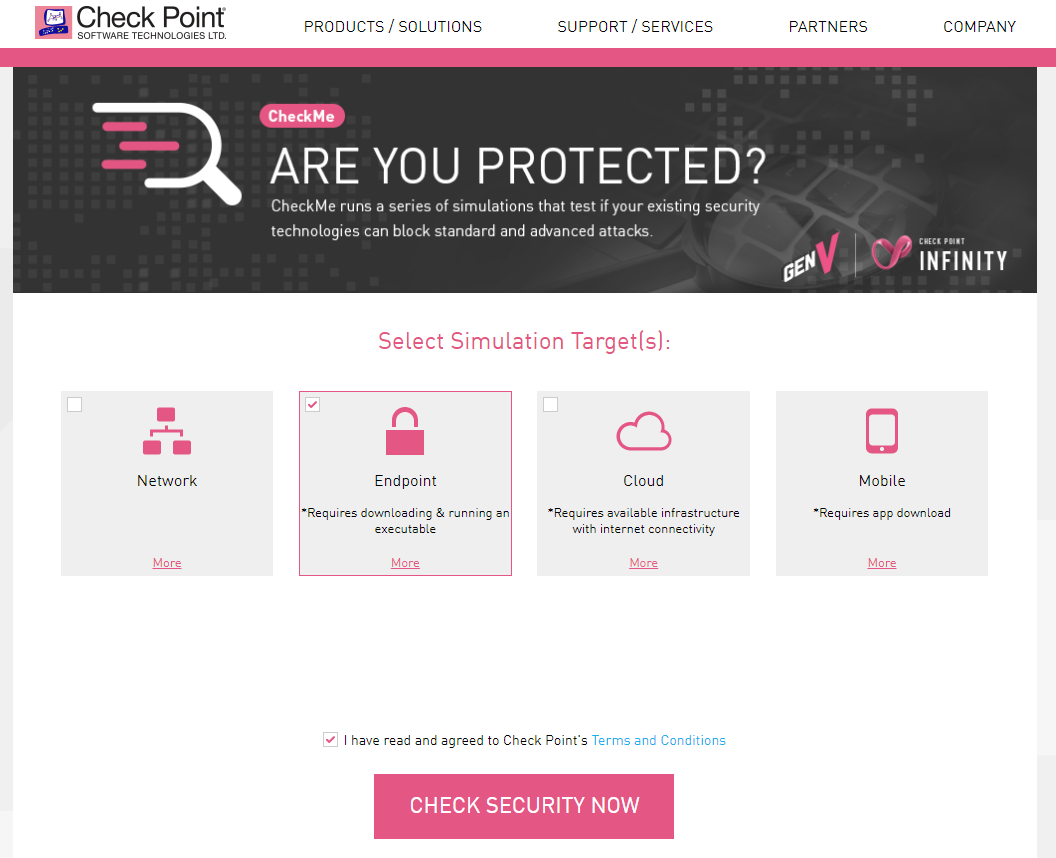

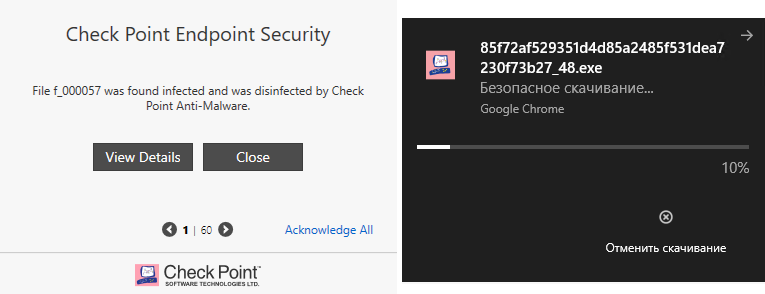

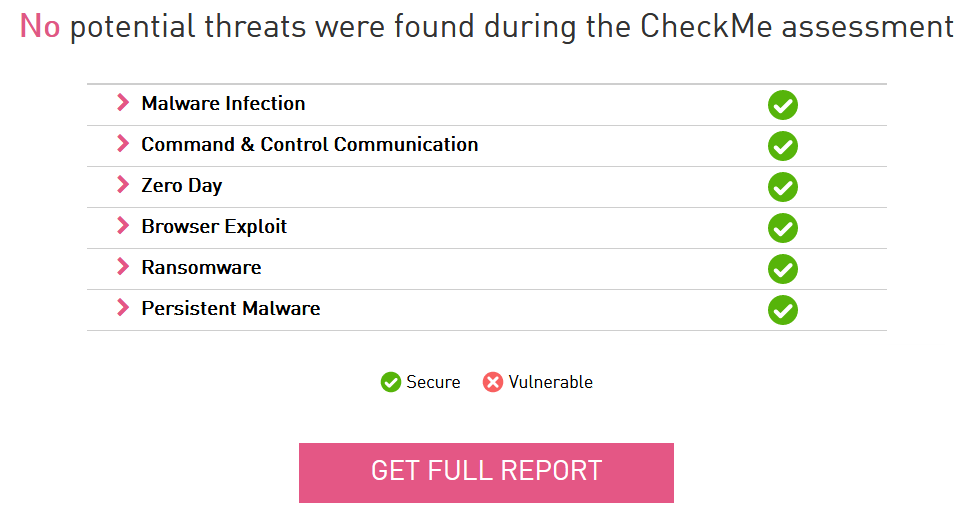

A maneira mais rápida e fácil de verificar a segurança da máquina de um usuário contra os tipos de ataques mais populares é realizar um teste usando o recurso Check Point CheckMe , que realiza uma série de ataques típicos de várias categorias e permite obter um relatório sobre os resultados do teste. Nesse caso, utilizamos a opção de teste do Endpoint, em que um arquivo executável é baixado e iniciado no computador, para então iniciar o processo de verificação.

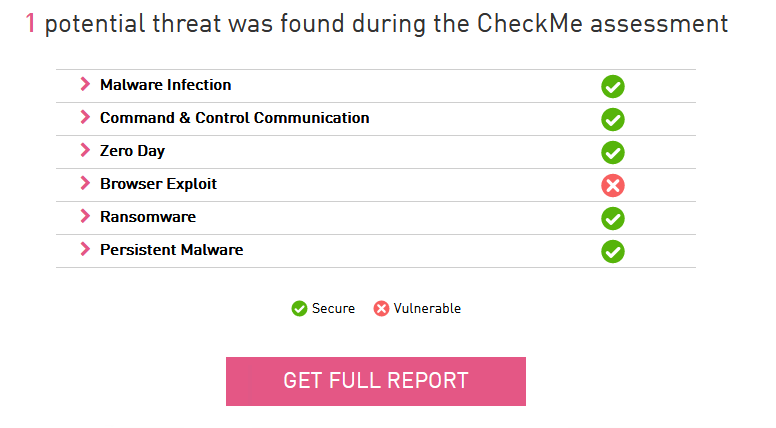

Ao verificar a segurança do computador de trabalho, o SandBlast Agent sinaliza ataques identificados e refletidos no computador do usuário, por exemplo: a lâmina Anti-Bot relata uma infecção, a lâmina Anti-Malware detectou e excluiu o arquivo malicioso CP_AM.exe e a lâmina Threat Emulation foi instalada que o arquivo CP_ZD.exe é malicioso. Com base nos resultados do teste com CheckMe Endpoint, temos o seguinte resultado: em 6 categorias de ataques, a política de prevenção de ameaças padrão falhou apenas em uma categoria - Exploração do navegador. Isso ocorre porque a política de prevenção de ameaças padrão não inclui a lâmina Anti-Exploit. Deve-se observar que sem o SandBlast Agent instalado, o computador do usuário foi verificado apenas para a categoria Ransomware.

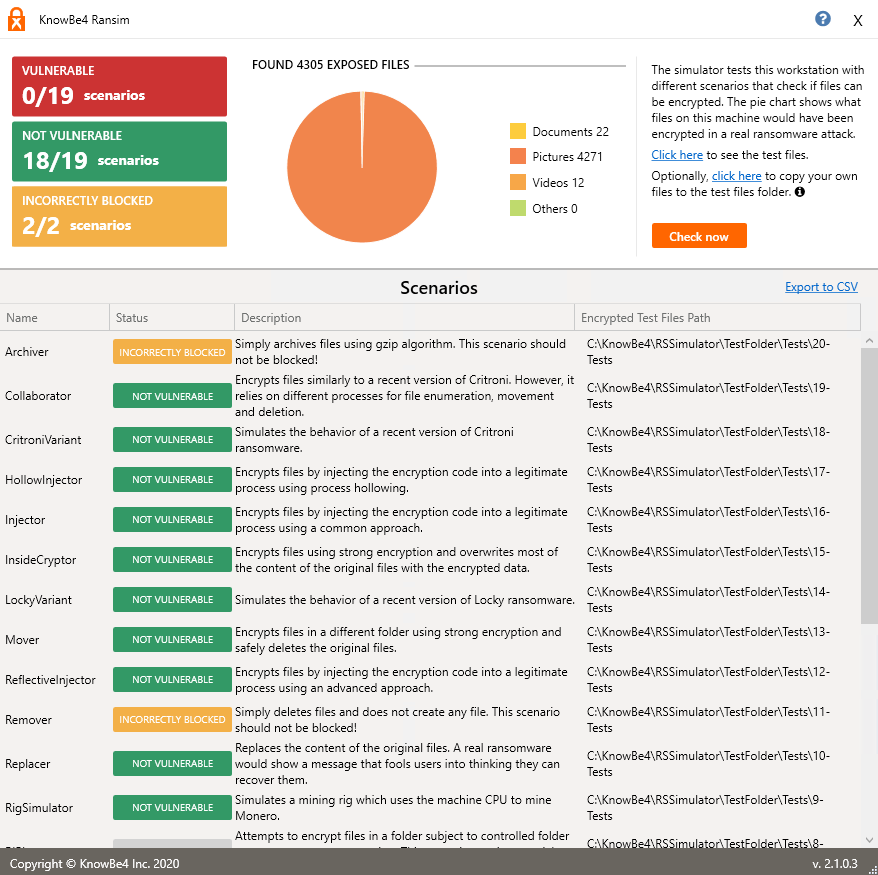

KnowBe4 RanSim

Para testar a lâmina Anti-Ransomware, você pode usar a solução gratuita KnowBe4 RanSim , que executa uma série de testes na máquina do usuário: 18 cenários de infecção de ransomware e 1 cenário de infecção de criptominer. Deve-se observar que a presença de muitos blades na política padrão (emulação de ameaças, antimalware, proteção comportamental) com a ação Prevent não permite que este teste seja executado corretamente. No entanto, mesmo com um nível de segurança reduzido (emulação de ameaça no modo Desligado), o teste do blade Anti-Ransomware mostra bons resultados: 18 de 19 testes foram aprovados com êxito (1 não foi iniciado).

Arquivos e documentos maliciosos

É instrutivo verificar a operação de diferentes blades da política de prevenção de ameaças padrão usando arquivos maliciosos de formatos populares baixados para a máquina do usuário. Este teste envolveu 66 arquivos nos formatos PDF, DOC, DOCX, EXE, XLS, XLSX, CAB, RTF. Os resultados do teste mostraram que o SandBlast Agent foi capaz de bloquear 64 arquivos maliciosos de 66. Os arquivos infectados foram excluídos após o download ou removidos do conteúdo malicioso usando a Extração de ameaças e recuperados pelo usuário.

Recomendações para melhorar a política de prevenção de ameaças

1. Filtragem de URL

A primeira coisa que precisa ser corrigida na política padrão para aumentar o nível de segurança da máquina cliente é mover a folha Filtragem de URL para Prevenir e especificar as categorias apropriadas a serem bloqueadas. Em nosso caso, todas as categorias foram selecionadas, exceto Uso Geral, pois incluem a maioria dos recursos aos quais você precisa restringir o acesso aos usuários no local de trabalho. Também é aconselhável que esses sites removam a capacidade dos usuários de pularem a janela de aviso desmarcando o parâmetro "Permitir que o usuário ignore o alerta de Filtragem de URL e acesse o site".

2. Proteção de download

O segundo parâmetro a ser observado é a capacidade dos usuários de baixar arquivos que não são suportados pela emulação do Check Point. Visto que nesta seção estamos examinando os aprimoramentos de segurança da política padrão de prevenção de ameaças, a melhor opção seria proibir o download de arquivos não suportados.

3. Proteção de arquivos

Você também deve prestar atenção às configurações de proteção de arquivos - em particular, os parâmetros da verificação periódica e a capacidade do usuário de adiar a verificação forçada. Neste caso, é necessário levar em consideração o tempo de trabalho do usuário, e uma boa opção do ponto de vista de segurança e desempenho é configurar a execução da varredura forçada todos os dias, sendo o horário selecionado aleatoriamente (das 00:00 às 8:00), podendo o usuário adiar a varredura por no máximo de uma semana.

4. Anti-Exploit

Uma desvantagem significativa da política padrão de prevenção de ameaças é a lâmina Anti-Exploit desativada. Recomenda-se habilitar este blade com a ação Prevent para proteger a estação de trabalho de ataques de exploração. Com esta correção, o reteste CheckMe é bem-sucedido sem detectar vulnerabilidades na máquina de trabalho do usuário.

Conclusão

Para resumir: neste artigo, conhecemos os componentes da política padrão de prevenção de ameaças, testamos essa política usando vários métodos e ferramentas e também descrevemos recomendações para melhorar as configurações da política padrão para aumentar o nível de segurança da máquina do usuário. No próximo artigo desta série, continuaremos explorando a política de proteção de dados e veremos as configurações de política global.

Uma grande seleção de materiais no Check Point da solução TS . Para não perder as seguintes publicações na Plataforma de Gerenciamento de Agentes SandBlast - acompanhe as atualizações em nossas redes sociais ( Telegram , Facebook , VK , TS Solution Blog , Yandex.Den ).