No final da União Soviética, a chamada teoria da solução inventiva de problemas (TRIZ) ganhou grande popularidade, o que, entre outras coisas, torna possível encontrar métodos para melhorar os sistemas técnicos. Nele, Heinrich Altshuller introduziu o conceito de “um sistema técnico ideal, no qual os custos de obtenção de um efeito benéfico são iguais a zero”. Ou seja, quanto melhor, mais simples é a solução, e a solução ideal é quando não há sistema e suas funções são realizadas. Esse método antigo e esquecido permite que você tenha uma nova visão do desenvolvimento futuro de novos setores de TI. Em muitas áreas da TI, vamos nos encontrar com a “idealização” de sistemas e processos. Essa "idealização" está associada ao desaparecimento de procedimentos redundantes e custos injustificados na manutenção das funções-alvo dos sistemas de informação.

Problema de dados pessoais

Nem todas as empresas se deparam com ferramentas de segurança da informação, como sistemas DLP ou SIEM, mas quase todo mundo sabe o que são 152-FZ e proteção de dados pessoais (PD). Um grande número de especialistas estão trabalhando na área de trazer para os regulamentos 152-FZ. A maior parte desse trabalho é burocrático e inútil e consiste apenas em escrever o conjunto de documentos necessário para Roskomnadzor. Na realidade, o número de incidentes de vazamento de dados pessoais só aumenta a cada ano. Vamos tentar descobrir como deve ser a legislação "ideal" sobre a proteção de dados pessoais. Como já fica claro da lógica de raciocínio acima, legislação “ideal” sobre dados pessoais é algo que não existe, mas ao mesmo tempo ninguém rouba dados pessoais e não os usa para outros fins. Em outras palavras,o conjunto ideal de procedimentos para trabalhar as informações pessoais dos usuários implica na impossibilidade de se desviar deles, mesmo na ausência de uma lei que os obrigue a proteger. Tecnicamente, deveria ser impossível copiar e enviar dados para outro recurso que não se destina ao seu processamento, sendo impossível obter acesso aos dados pessoais para quem não os deveria ter. Parece um conto de fadas utópico, mas vamos mergulhar um pouco mais fundo neste problema. Paradoxalmente, já temos toda a pilha de tecnologia para construir esse futuro ideal; Resta apenas entender por que ainda não vivemos nesta bela realidade.Tecnicamente, deveria ser impossível copiar e enviar dados para outro recurso que não se destina ao seu processamento, sendo impossível obter acesso aos dados pessoais para quem não os deveria ter. Parece um conto de fadas utópico, mas vamos mergulhar um pouco mais fundo neste problema. Paradoxalmente, já temos toda a pilha de tecnologia para construir esse futuro ideal; Resta apenas entender por que ainda não vivemos nesta bela realidade.Tecnicamente, deveria ser impossível copiar e enviar dados para outro recurso que não se destina ao seu processamento, sendo impossível obter acesso aos dados pessoais para quem não os deveria ter. Parece um conto de fadas utópico, mas vamos mergulhar um pouco mais fundo neste problema. Paradoxalmente, já temos toda a pilha de tecnologia para construir esse futuro ideal; Resta apenas entender por que ainda não vivemos nesta bela realidade.por que ainda não vivemos nesta bela realidade.por que ainda não vivemos nesta bela realidade.

Modelo ideal para trabalhar com dados pessoais

A seguir, tentarei descrever como pode ser um modelo ideal de trabalho com DP, do meu ponto de vista. Apenas o proprietário dos dados pessoais pode ser o proprietário e gestor dos dados pessoais - ou seja, no modelo ideal, apenas o proprietário do PD tem acesso aos mesmos e pode permitir quaisquer operações com eles. É tecnicamente impossível acessar ou alterar dados sem o consentimento do proprietário. A ideia de guardar dados pessoais e não os mostrar a ninguém se depara com a necessidade de os utilizar por várias empresas e serviços. Podemos dividi-los condicionalmente nos seguintes grupos:

- Organizações estatais (Fundo de Pensões, FTS, FSS, etc.).

- Departamentos de energia.

- Empresas-empregadores (aqui - institutos para estudantes, escolas e jardins de infância para alunos, etc.).

- Bancos.

- Empresas que vendem mercadorias.

- Provedores de serviço.

Espero não ter perdido ninguém. Vamos analisar para cada grupo separado por que eles precisam usar dados pessoais e se é possível (novamente no “mundo ideal”) recusá-los.

- , . ? , , — , , , . , . , , - . , - «» ( ). . , , , 3 16 . : , , , .

- . , . , .

- . , , ., - , . — ( ).

- : , . , - . . . , - . . , .

- , : , , - - . , - .

- , : , , , (, ), «» - .

Vamos considerar o esquema segundo o qual todos os assuntos apresentados acima podem funcionar.

É claro que esse esquema não afirma ser o único correto. Aqui, tentaremos antes descrever a possível estrutura de um sistema “ideal” para trabalhar com DP, provando que existe em princípio (pelo menos em teoria).

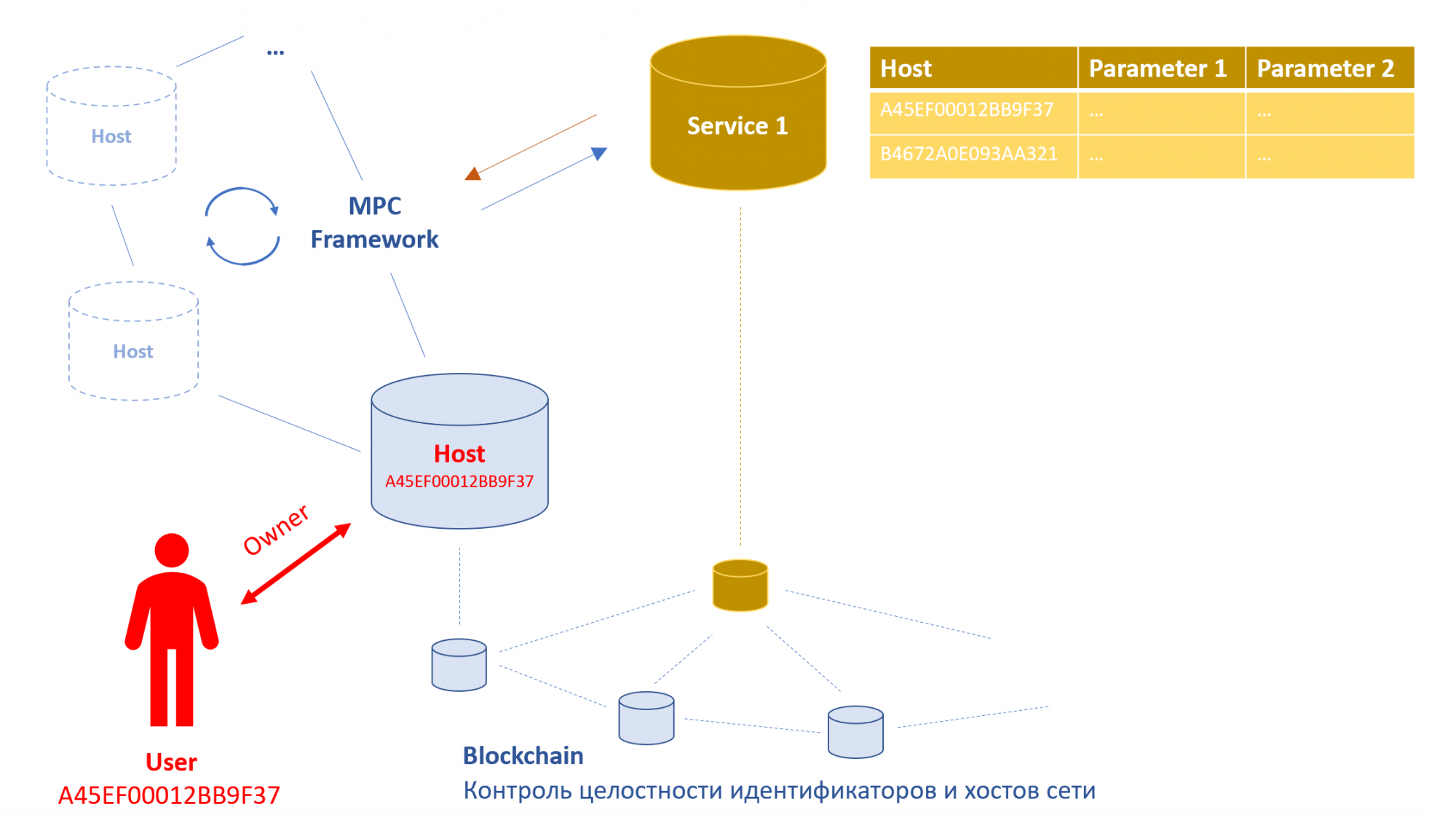

Todo o sistema de trabalho com dados pessoais é composto por entidades: hosts (armazenamento PD) e serviços (quem, por algum motivo, necessita de acesso ao PD). Uma rede blockchain pode ser usada para confirmar a integridade de toda a estrutura. Isso estabelecerá a confiabilidade dos serviços (confirme se eles são exatamente quem dizem ser). Aqui você pode falar sobre a implementação da tecnologia de infraestrutura de chave pública descentralizada... Ao mesmo tempo, a rede blockchain garante a integridade dos dados do host e cadeias transacionais para alterar esses dados.

Digamos que temos um usuário chamado User . O sistema atribui a ele um identificador exclusivo A45EF00012BB9F37 . Para que esse identificador não se transforme em um PD do usuário por si só, seria correto torná-lo dinâmico. Para tal dinamismo, você pode usar técnicas semelhantes às desenvolvidas na metodologia de Defesa de Alvo Móvel para, por exemplo, randomizar os atributos de uma LAN corporativa . Usuário A45EF00012BB9F37é o proprietário do host com o mesmo nome. Este host é o único lugar - o armazenamento do PD do usuário. Nenhum outro membro armazena seus dados pessoais. Uma pessoa não assina nenhum documento de consentimento para armazenar e processar seu DP em outro lugar.

Deve-se notar que o usuário possui seu host muito condicionalmente. Ele, é claro, tem o status de proprietário, mas não pode excluir e modificar arbitrariamente os dados do host. Além disso, ele não pode negar alguns pedidos ao anfitrião, por exemplo, de agências governamentais. Ao mesmo tempo, ele pode ver todo o histórico de solicitações e solicitações de seus dados e monitorar sua veracidade, bem como aprovar ou rejeitar solicitações ao host de empresas comerciais. Por exemplo, se ele pediu pizza em uma loja online, o anfitrião pode receber uma solicitação para enviar o endereço em uma mensagem SMS para o mensageiro. Se o fundo de pensões fizer pagamentos a cidadãos com filhos dos 3 aos 16 anos, então o pedido correspondente virá ao anfitrião do quadro do MPC. O usuário vê, mas não pode mais rejeitá-lo à vontade.

O próximo elemento importante do sistema "ideal" é o próprio framework MPC ( multi-party-computation) É necessário solicitar dados dos hosts. O sistema só será ideal quando não divulgar nenhuma informação desnecessariamente. Se alguma agência analítica quiser saber a idade média dos residentes de Moscou, não precisará solicitar informações sobre a idade e o endereço de cada usuário do sistema. A estrutura MPC pode extrair o valor final sem receber nenhum PD dos hosts. Além disso, para evitar o processamento de PDs "desnecessários", você pode usar a criptografia homomórfica para todas as solicitações, cujo destinatário é o próprio usuário. Por exemplo, a polícia de trânsito pode formar um protocolo completo sobre uma infração administrativa, mesmo sem saber a quem ela o assinou, e o próprio usuário descriptografa as mensagens e vê o documento.

Sem o detalhamento arquitetônico detalhado do diagrama acima, muitas falhas podem ser encontradas nele. Por exemplo, pode parecer que armazenar tudo em um PD em um lugar é extremamente perigoso do ponto de vista da confiabilidade: algo pode quebrar e todos os dados serão perdidos. No entanto, é possível reproduzir um cluster distribuído de armazenamento host, cuja confiabilidade em termos de provável perda de dados será ainda uma ordem de magnitude maior em comparação com a forma como os dados são armazenados agora. Da mesma forma, existem decisões sobre a questão da arbitragem de direitos no sistema, de forma que não haja superadministrador nele e, como resultado, nenhuma vulnerabilidade crítica. Pelo menos mais alguns artigos podem ser dedicados a isso, mas eles nos afastarão da ideia principal - a viabilidade de um esquema ideal para trabalhar com DP.

Rumo a um mundo perfeito

Apesar de a pilha tecnológica atual nos permitir eliminar quase completamente o processamento de PD por terceiros, tal transição requer uma grande quantidade de mudanças organizacionais. O principal obstáculo a essas mudanças é o valor das matrizes acumuladas de dados pessoais. Hoje, as matrizes de PD são de valor significativo para estruturas comerciais e governamentais.

Para as empresas comerciais, este é um canal de marketing direto, além de um recurso adicional para geração de caixa. Existem diferentes abordagens para avaliar o custo de PD - por exemplo, com base na análise da estrutura de lucro das operadoras... Nessa lógica, os dados pessoais de um cidadão médio da Federação Russa podem custar 926 dólares americanos, e de um cidadão dos Estados Unidos - 6105 os mesmos dólares por ano. Isso não significa que você pode pegar seus dados pessoais e vendê-los a alguém por $ 926: este valor é retirado da receita total de todas as empresas comerciais por um ano civil, levando em consideração os rendimentos recebidos pelo uso dos dados pessoais de um determinado cidadão. Claro, a perda de dados pessoais levará a empresa a custos financeiros. No entanto, se todas as empresas forem “simultaneamente” privadas de dados pessoais, a perda estatística média de receita não ocorrerá, uma vez que as estruturas comerciais têm maior probabilidade de compartilhar canais de usuários entre si com sua capacidade finita. Aqui estamos falando sobreque o mercado está em equilíbrio e é improvável que alguém seja o primeiro a se recusar a acumular PD por sua própria iniciativa.

Para agências governamentais, o acesso irrestrito ao DP é um recurso adicional para aumentar os poderes. No esquema "ideal" descrito, qualquer solicitação de dados por parte das autoridades será registrada e registrada no sistema. Qualquer pedido irracional não pode passar despercebido. Se você não foi às urnas, e o GAS correspondente por algum motivo fez um pedido de formação de uma cédula, então você entendeu definitivamente que algo estava errado. Qualquer uso de seus dados em sistemas governamentais torna-se o mais transparente possível para você e o mais opaco possível para os outros. Isso só pode ser proporcionado por um governo claro e confiante.

No entanto, o equilíbrio atual entre o desejo das principais “partes interessadas” de manter o acesso aos dados pessoais e a ineficácia dos mecanismos existentes para trabalhar com eles não significa que não haverá movimento para a rejeição de dados pessoais. Essas iniciativas já existem, mas o movimento em direção a um “mundo ideal” provavelmente durará mais do que gostaríamos.

Existem vários cenários possíveis para essa transição considerar:

- . . , , . . — , , .

- . . , «» . , , (IDaaS), . , - . IDaaS-, , , - IDaaS. , , , . , .

- . , , « » . , 20 . «» . , «» AuthaaS (Authentication as a Service). - . .

A destruição dos operadores de dados pessoais levará inevitavelmente a mudanças no mercado de TI. Claro, isso afetará as empresas que prestam serviços para a proteção de dados pessoais, mas aqui nos concentraremos em conclusões não óbvias. As maiores mudanças podem ser esperadas nas seguintes direções.

Declínio no papel das empresas.Na literatura e no cinema, costuma-se considerar os cenários apocalíptico-tecnogênicos do futuro, quando uma pessoa é totalmente controlada pelo Estado, como, por exemplo, no 1984 de George Orwell. Esta ideia é amplamente explorada, em conexão com a qual a ideia do futuro controle digital total se enraizou na mente dos cidadãos - de modo que quaisquer ideias sobre a digitalização da nossa vida são percebidas negativamente. No entanto, eu consideraria esse cenário apocalíptico mais como um caminho não natural de desenvolvimento tecnológico. O caminho natural (descrito neste artigo) implica um aumento do controle por parte dos cidadãos e uma diminuição do recurso correspondente por parte do Estado e das grandes empresas. Por mais paradoxal que possa parecer, é o analfabetismo digital da população que retarda o caminho do desenvolvimento natural e auxilia na implantação de cenários de controle digital total.

Aumento da dinâmica do mercado. Qualquer profissional de marketing sabe que o custo de manter um cliente existente é várias vezes menor do que o custo de atrair um novo. Existem CRR (taxa de retenção de clientes - um coeficiente que mostra a capacidade de uma empresa de reter clientes existentes) e CAC (custo de aquisição de clientes). Se a empresa não acumular o PD do usuário, não conseguir enviar spam, etc., isso levará a uma diminuição inevitável do CRR. No entanto, isso também causará uma queda no CAC, o que é bom para as pequenas e médias empresas: com maior dinâmica de mercado, elas têm uma chance maior de conseguir clientes. Além disso, grandes empresas nesse cenário perdem o valor agregado que poderia ser gerado pelo acúmulo de PD e, portanto, reduzem ainda mais o preço de entrada para pequenas empresas.

Monetização de dados pessoais. O esquema de interação entre os participantes do mercado, no qual apenas um usuário pode armazenar e processar seu PD, aumenta sua importância como participante da troca de informações. Se antes era possível obter dados pessoais do usuário, escrevê-los para você mesmo e depois também impor publicidade e chamadas com pesquisas, agora isso se tornará impossível. Teremos enormes arrays de usuários "bigdata", mas seus donos serão os próprios usuários, sem cujo consentimento será impossível trabalhar com eles. Como resultado, uma pessoa poderá "vender" o direito de enviar determinadas solicitações ao seu host por meio da estrutura do MPC, e o custo dessas solicitações pode ser classificado de acordo com o formato das informações.

Acesso unificado a big data... O problema descrito acima gera outra mudança no mercado. Não haverá oportunidade de aumentar sua competitividade acumulando "bigdata". Agora, grandes cadeias de varejo, analisando transações, podem descobrir facilmente que o leite X custa 80 rublos. em Khovrino, é vendido 47% melhor que o leite Y a 110 rublos. Uma pequena mercearia não pode saber disso. No futuro, suas habilidades analíticas serão niveladas.

Melhorar a qualidade dos serviços . Esta é uma conclusão completamente não óbvia do desaparecimento dos operadores de PD, mas quanto mais mecanismos de concorrência não mercantis forem eliminados, mais instrumentos de mercado para alterar o próprio CRR e CAC devem ser usados. E o fator chave aqui é a qualidade dos serviços.

Aumentando a participação da terceirização em segurança da informação... Hoje, nas pequenas empresas, o departamento de segurança da informação é uma pessoa, e até 50% do seu tempo de trabalho (e às vezes mais) esta pessoa gasta na preparação de conjuntos de documentos para a proteção de dados pessoais e na implementação de regulamentos para trabalhar com DP na empresa. Se a necessidade desse trabalho desaparecer, o especialista em segurança da informação dedicado será redundante. Isso levará mais e mais empresas a abandonar a terceirização de serviços de segurança da informação.

conclusões

Talvez daqui a 20 anos, olharemos para trás com compaixão, percebendo quantos procedimentos de proteção de dados pessoais inúteis tínhamos em 2020. Por si só, não criam valor acrescentado útil, "pesadelo" as pequenas empresas e apenas aumentam o volume de processamento e comércio não autorizados de dados pessoais. O mercado de serviços de proteção de dados pessoais é enorme hoje e continua a crescer. De acordo com o cumprimento das exigências do GDPR, a estimativa é de US $ 2,6 bilhões até 2023 . Não foi possível encontrar tal avaliação de mercado para conformidade com 152-FZ, mas tenho certeza que o número também será impressionante. E esse mercado vai desaparecer nos próximos 10 anos ou mais, pois aumenta desnecessariamente os custos das empresas e não oferece proteção real.

Já existem muitos desenvolvimentos que tornam possível reduzir a quantidade de trabalho com DP desnecessariamente. Isso também pode incluir o protocolo para a troca de dados pessoais, anunciado outro dia pela NPK Kryptonit . No entanto, apesar da capacidade técnica já existente para liquidar a esmagadora maioria dos operadores de PD, somos confrontados com dificuldades organizacionais e resistência dos principais “stakeholders” do mercado.

Se falamos sobre os cenários de transformação possível, vejo a variante de "crescimento inorgânico" discutida acima como a mais provável. Já é possível observar quantos grandes players do mercado estão tentando acumular serviços IDaaS. Muito bem-sucedido nesse aspecto, por exemplo, China Mobile, que fornece tokens de identificação para mais de mil aplicativos, eliminando a necessidade de coleta de informações cadastrais e armazenamento de dados pessoais. A integração dessas iniciativas com os sistemas de informação do estado pode, em um futuro próximo, criar um modelo de trabalho com DP próximo do “ideal”.